當(dāng)人們漸漸忘記了前段時(shí)間“想哭”病毒事件帶給大家的不快的時(shí)候,一種全新的勒索病毒又突然襲來(lái)!

與剛走的Wannacry相比,來(lái)勢(shì)洶洶的Petya勒索病毒又是個(gè)什么鬼呢?

第一點(diǎn),Petya勒索病毒依舊是使用了NSA“永恒之藍(lán)”等黑客武器攻擊系統(tǒng)漏洞;同時(shí),解鎖Petya病毒也需要支付加密的數(shù)字貨幣,目前黑客已收到大概29筆贖金了。

第二點(diǎn),Petya勒索病毒還利用“管理員共享”功能,在內(nèi)網(wǎng)自動(dòng)滲透。導(dǎo)致這次的病毒傳播速度更快,范圍更廣。

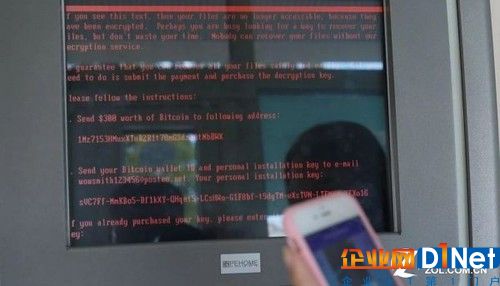

第三點(diǎn),該病毒會(huì)加密磁盤(pán)主引導(dǎo)記錄(MBR),導(dǎo)致系統(tǒng)被鎖死無(wú)法正常啟動(dòng),然后在電腦屏幕上顯示勒索提示。如果未能成功破壞MBR,病毒會(huì)進(jìn)一步加密文檔、視頻等磁盤(pán)文件。

面對(duì)加強(qiáng)版的勒索病毒,廣大的用戶們別擔(dān)心,銘瑄主板來(lái)教教大家如何應(yīng)對(duì)。

首先,之前未裝過(guò)永恒之藍(lán)相關(guān)漏洞的補(bǔ)丁的用戶,請(qǐng)盡快安裝,打過(guò)補(bǔ)丁的系統(tǒng)不會(huì)再次被入侵。建議在電腦上安裝安全軟件,國(guó)內(nèi)安全軟件已內(nèi)置MBR改寫(xiě)保護(hù)功能,任何可疑程序試圖篡改硬盤(pán)主引導(dǎo)記錄的行為均會(huì)被攔截。目前Petya病毒樣本已被截獲,專(zhuān)業(yè)殺毒軟件已可查殺防御。大家也無(wú)須太擔(dān)心。

當(dāng)然,必要的安全意識(shí)也不可以少。

1.不要輕易點(diǎn)擊不明附件,尤其是rtf、doc等格式,可以安裝相關(guān)安全產(chǎn)品進(jìn)行查殺。

2.及時(shí)更新windows系統(tǒng)補(bǔ)丁,具體修復(fù)方案可參考“永恒之藍(lán)”漏洞修復(fù)工具。

3.內(nèi)網(wǎng)中存在使用相同賬號(hào)、密碼情況的機(jī)器請(qǐng)盡快修改密碼,未開(kāi)機(jī)的電腦請(qǐng)確認(rèn)口令修改完畢、補(bǔ)丁安裝完成后再進(jìn)行聯(lián)網(wǎng)操作。

4.時(shí)常備份好重要文件,可用云存儲(chǔ)備份。

京公網(wǎng)安備 11010502049343號(hào)

京公網(wǎng)安備 11010502049343號(hào)