IDC本月初發(fā)布了一份關(guān)于“企業(yè)在數(shù)字化轉(zhuǎn)型過(guò)程中所遇到安全挑戰(zhàn)”的報(bào)告。IDC認(rèn)為,包括:交易欺詐、利用自動(dòng)化工具進(jìn)行網(wǎng)絡(luò)犯罪、傳統(tǒng)安全防護(hù)措施失效,以及數(shù)據(jù)泄露發(fā)生后的巨大商業(yè)損失等的安全挑戰(zhàn),需要更主動(dòng)、更動(dòng)態(tài)的防御措施和已有安全防護(hù)手段結(jié)合,共同應(yīng)對(duì)。

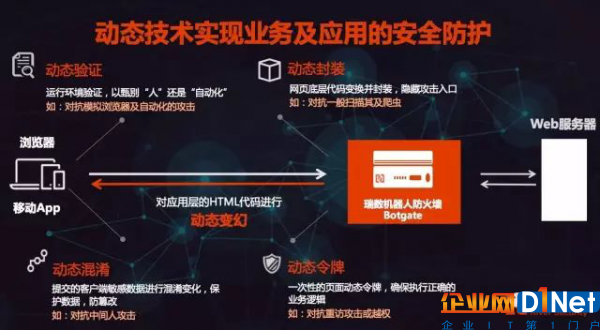

去年10月,基于動(dòng)態(tài)驗(yàn)證、封裝、混淆、令牌等動(dòng)態(tài)技術(shù)實(shí)現(xiàn)對(duì)業(yè)務(wù)數(shù)據(jù)和交易環(huán)境進(jìn)行保護(hù)的瑞數(shù)信息,其“動(dòng)態(tài)安全”理念與IDC此次提出的“主動(dòng)防御”在防護(hù)思路不謀而合。而瑞數(shù)在今年年初發(fā)布的一款針對(duì)自動(dòng)化工具發(fā)起的攻擊的安全產(chǎn)品——機(jī)器人防火墻 (botgate),更可以看做是“主動(dòng)防御”這一安全理念的一種落地。

一年多時(shí)間的產(chǎn)品化過(guò)程,打造了怎樣的瑞數(shù)信息?瑞數(shù)又是如何理解和實(shí)現(xiàn)以動(dòng)態(tài)技術(shù)為核心的主動(dòng)防御?

更加重視檢測(cè)和響應(yīng)的主動(dòng)防御

相較于傳統(tǒng)單點(diǎn)的防護(hù)和被動(dòng)的響應(yīng),瑞數(shù)信息認(rèn)為,主動(dòng)防御應(yīng)更加重視多安全機(jī)制的檢測(cè)和流程上的快速響應(yīng)能力。特別在金融、電商、支付等領(lǐng)域,因非安全技術(shù)問(wèn)題(例如:業(yè)務(wù)邏輯漏洞)、由近乎自動(dòng)化工具發(fā)起的高效大規(guī)模攻擊(例如:惡意爬蟲(chóng)、撞庫(kù))以及傳統(tǒng)IT安全措施的失效,使得對(duì)企業(yè)業(yè)務(wù)風(fēng)險(xiǎn)的評(píng)估與管理愈加困難。

無(wú)論是發(fā)生數(shù)據(jù)泄露、還是企業(yè)營(yíng)銷資源(包括帶寬等IT資源)被惡意占用,這些安全事件一旦發(fā)生,企業(yè)規(guī)模越大,所需要承受來(lái)自經(jīng)濟(jì)、聲譽(yù)等多方面的損失就越多。

安全問(wèn)題沒(méi)有“銀彈”。企業(yè)需要的是能為其有效爭(zhēng)取響應(yīng)時(shí)間的“緩解措施”,以及結(jié)合已有安全能力,進(jìn)行更快速的檢測(cè)和更靈活的響應(yīng)。

基于利用動(dòng)態(tài)技術(shù)更改app和web服務(wù)器間通信的HTML代碼,實(shí)現(xiàn)對(duì)模擬瀏覽器等“非人”行為的發(fā)現(xiàn)和對(duì)抗這一核心能力的瑞數(shù)信息,此次還特意提及了下面三點(diǎn)更加延伸或特殊一些的應(yīng)用場(chǎng)景。

1. 威脅緩解——漏洞隱藏

漏掃,是網(wǎng)絡(luò)攻擊發(fā)起前重要的“前哨戰(zhàn)”。往往在漏洞利用公開(kāi)前幾天,攻擊者就會(huì)利用工具開(kāi)始全網(wǎng)掃描,尋找目標(biāo)。而通過(guò)將網(wǎng)頁(yè)底層代碼動(dòng)態(tài)變化和封裝,就可以一定程度上隱藏攻擊入口——(Web)漏洞,讓攻擊者無(wú)從下手。

當(dāng)然,漏洞隱藏只是一個(gè)緩解措施。雖然不能完全代替?zhèn)鹘y(tǒng)的漏洞管理方案,更不能不打補(bǔ)丁,但是,其重要價(jià)值也在于此:彌補(bǔ)從漏洞利用在網(wǎng)上被公開(kāi),到系統(tǒng)管理員對(duì)所有IT資產(chǎn)進(jìn)行完漏洞修復(fù),這中間的空窗期。

如果漏洞難以被工具掃描出來(lái),就更談不上之后的漏洞利用行為,這個(gè)威脅就會(huì)被暫時(shí)緩解。同時(shí),檢測(cè)到漏掃行為的安全人員也不至于完全措手不及,可以優(yōu)先針對(duì)性的配置防護(hù)策略,再一步步完成漏洞的修復(fù)工作。

2. 反爬蟲(chóng)與資源搶占

爬蟲(chóng)是比較特殊的應(yīng)用場(chǎng)景。政府或服務(wù)類網(wǎng)站,每天會(huì)固定有數(shù)據(jù)更新。除了搜索引擎爬蟲(chóng)的抓取以及集中在工作日的合理訪問(wèn)請(qǐng)求外,惡意爬蟲(chóng)也在“夜以繼日”的不間斷爬取更新信息。類似的,電商類網(wǎng)站營(yíng)銷時(shí)由機(jī)器人發(fā)起的大批量異常請(qǐng)求,例如使用虛擬號(hào)碼進(jìn)行惡意注冊(cè)。

這兩種情況,都會(huì)直接導(dǎo)致大量本用來(lái)對(duì)外提供服務(wù)的計(jì)算和帶寬資源被占用;同時(shí),正常的訪問(wèn)請(qǐng)求體驗(yàn)也會(huì)大打折扣,嚴(yán)重影響正常業(yè)務(wù)的進(jìn)行,后果甚至堪比DDoS。

如何在正常流量中有效甄別由自動(dòng)化工具發(fā)起的訪問(wèn)請(qǐng)求,就顯得尤為重要。而這也正是瑞數(shù)動(dòng)態(tài)驗(yàn)證和底層代碼動(dòng)態(tài)封裝技術(shù)的強(qiáng)項(xiàng)。之后,再將其發(fā)現(xiàn)能力融入企業(yè)原有風(fēng)控體系并配置相應(yīng)安全策略,便可實(shí)現(xiàn)惡意流量的精準(zhǔn)阻斷。

3. 威脅感知——攻擊者畫(huà)像

瑞數(shù)的動(dòng)態(tài)技術(shù)可以獲得客戶端的細(xì)粒度行為數(shù)據(jù),除了定位攻擊外,還可從來(lái)源、目標(biāo)、工具、手法、證據(jù)、過(guò)程六方面對(duì)攻擊者的行為進(jìn)行畫(huà)像;并結(jié)合企業(yè)內(nèi)部業(yè)務(wù)和服務(wù)端數(shù)據(jù),進(jìn)行針對(duì)性更強(qiáng)的威脅數(shù)據(jù)分析。

高效且更具針對(duì)性的威脅情報(bào),可以進(jìn)一步指導(dǎo)響應(yīng)策略的制定。對(duì)異常行為,也不會(huì)是一刀切的阻斷,還會(huì)有行為的記錄甚至欺騙性的數(shù)據(jù)交互。同時(shí),對(duì)攻擊者(黑產(chǎn))的畫(huà)像,也能從另一面幫助企業(yè)找到業(yè)務(wù)邏輯漏洞。

京公網(wǎng)安備 11010502049343號(hào)

京公網(wǎng)安備 11010502049343號(hào)