本文從多個側面,對數據安全防護方案,也就是產品組合方案,做出選型參考。本文為純技術文章,不帶任何廠家傾向性。

一、產品解決的核心痛點

每個產品都有它存在的必要性,也就是其解決的核心痛點。掌握這些痛點,是正確做出方案選型的基礎。

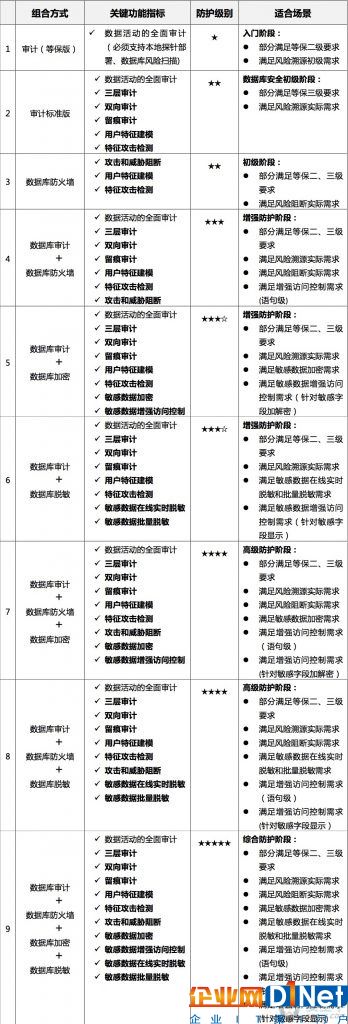

二、根據防護強度進行選擇

注:★數量越多,防護級別越高。

基本特征:安全管理員、系統管理員、審計管理員三權分立。

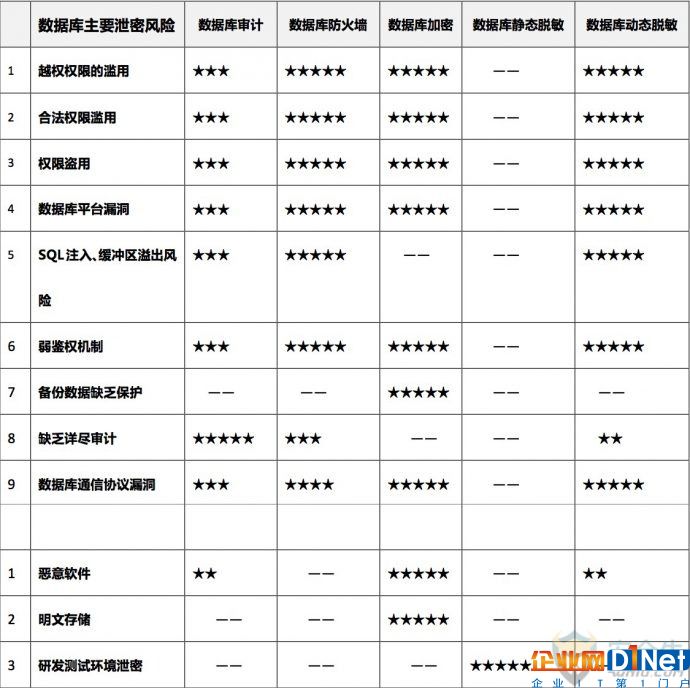

三、根據數據泄密風險點選擇

攻擊手段日益多樣化,任何一款產品都不能解決所有的安全問題。數據庫主要泄密風險與產品防護效果(最高5星)對應關系:

Gartner對當前網絡環境下的數據安全管理和數據庫安全問題進行了調研,總結了如下數據庫及其管理的數據所面臨的主要泄密風險:

1. 越權權限的濫用

數據庫權限設置違反了“權限最小原則”在很多信息系統中比較普遍。如果這些超出的權限被濫用,則極易發生敏感數據泄漏事件;

2. 合法權限濫用

系統中總是有一部分用戶合法的擁有較大甚至是超級管理權限。如果這些權限被濫用,則極易發生嚴重后果;

3. 權限盜用

由于商用數據庫的用戶認證方式主要為單一的口令方式,權限盜用容易發生,進而極易導致嚴重的數據泄漏事件;

4. 數據庫平臺漏洞

數據庫管理系統是個復雜的軟件系統,從數據庫廠家發布的補丁情況來看,數據庫系統無一例外的具有嚴重的安全漏洞。如緩沖區注入漏洞或者認證、權限管理漏洞。這些漏洞極易被攻擊者利用以竊取數據;

5. SQL注入、緩沖區溢出風險

數據庫本身不具備SQL注入攻擊檢測能力。通過Web/APP插入惡意語句,或者利用連接工具發動緩沖區溢出攻擊,攻擊者便有機會獲得整個數據庫的訪問權限;

6. 弱鑒權機制

商業數據庫系統提供的基本的管理機制,主要是自主訪問控制(DAC)和基于角色的訪問控制(RBAC)。并沒有采用強制訪問控制的方式(MAC),基于用戶和數據的敏感級別來進行權限的鑒別。這容易使得低密級用戶訪問到高密級的數據;

7. 備份數據缺乏保護

從數據庫備份的數據通常是以非加密的形式存儲的,而且在運輸、保存、銷毀的生命期中,需要嚴密的保護。一旦疏忽,備份數據將有可能被竊取或偷窺而導致泄密;

8. 缺乏詳盡審計

審計是每個數據庫管理系統標配的安全特性,用于記錄對數據的訪問情況,從而形成對非法訪問的威懾。而數據庫自身的審計功能在可視化、智能化、入侵檢測能力等方面能力較弱,通常無法滿足實際的安全需求;

9. 數據庫通信協議漏洞

數據庫通信協議設計的漏洞,可能被攻擊者利用,造成數據的泄漏。

除了上述泄密風險,中安威士在長期的數據庫防泄密實踐中還發現如下嚴重的泄密風險:

1. 惡意軟件

攻擊者使用木馬病毒技術,通過郵件、圖片等偽裝方式,將惡意軟件安裝到數據庫管理和運維人員的電腦上,攻擊者利用管理員的電腦,竊取或者破壞數據庫中的數據;

2. 明文存儲

目前絕大多數數據庫的數據文件都是以明文形態保存的。在數據的產生、使用、傳輸、保存、備份、銷毀的整個生命周期內,任何接觸到存儲介質的攻擊者,都有可能獲取到數據;

3. 研發測試環境泄密

使用帶有敏感信息的真實數據進行系統的開發和測試,雖然保證了開發測試環節的準確性和一致性,但是由此帶來了巨大的數據泄露風險。

市場上現有的網絡安全和操作系統安全產品,都從不同的方向提供對數據的防護,但是由于距離真實數據較遠,都無法從根本上防止這些數據庫泄密風險。只有在現有的安全防護體系中,補充對數據庫的防護這一環節,部署“術業有專攻”的數據安全管理系統,才能從根本上解決數據安全問題。

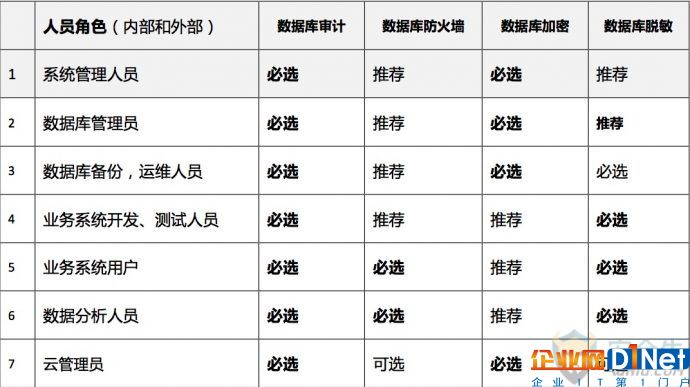

四、根據數據訪問人員進行選擇

具有敏感數據訪問權限的人員是數據泄密的重要途徑,本節根據數據訪問人員進行產品組合的選擇。

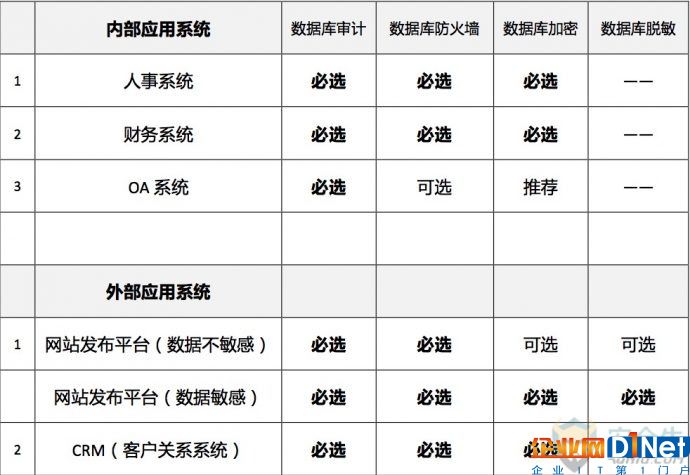

五、根據客戶業務系統類型選擇

內部:人事系統,財務系統,OA系統。

外部:電商平臺,CRM,呼叫中心系統等。

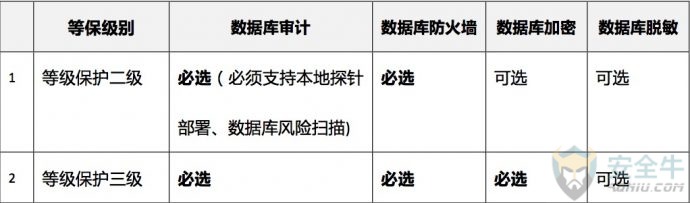

六、根據合規性要求選擇

由國家公安部提出并組織制定,國家質量技術監督局發布的《計算機信息系統安全保護等級劃分準則》、《信息安全等級保護管理辦法》中涉及數據庫安全相關規定與產品的對應關系。

《中華人民共和國網絡安全法》由全國人民代表大會常務委員會于2016年11月7日發布,自2017年6月1日起施行。

京公網安備 11010502049343號

京公網安備 11010502049343號