與去年同期相比,盡管今年的安全事件數量降低了,然而引發損失的惡性事件數量卻有所增多,受到安全事件影響的公司比例也隨之提高。

在過去的一年里,企業安全團隊可謂忙得焦頭爛額。Petya、NotPetya攻擊昭示了攻擊規模的急劇增大。近期某些政府開發的攻擊軟件的泄露則讓黑客們如虎添翼。IT行業則通過發布安全補丁和更新勉強跟上對手的步伐,但由于物聯網等新技術的應用,IT行業不得不應對層出不窮的新漏洞。

一項新調查顯示,嚴峻的局勢促使很多企業反思該如何應對網絡犯罪的威脅。該調查不僅揭示了美國企業面臨的威脅的性質和范圍,也反映了這些企業的應對方式。

《2017美國網絡犯罪調查》是美國特勤局和卡內基梅隆大學軟件工程研究所的CERT(計算機緊急應對小組)合作發布的一項年度報告。而今年的調查由Forcepoint贊助。該調查共有510名受訪者,70%的受訪者在各行業和公共部門就任副經理或更高職務(其中35%從事企業管理工作)。調查涉及的企業的平均安全預算是1100萬美元。

安全工作越來越受重視

企業層面的安全工作受到了越來越多的關注,即使安全工作有時很難在短期見效,它仍吸納了越來越多的資源投入。現在,20%的首席安全官/首席信息安全官每月都要向董事會報告,高于去年同期的17%。然而,仍有61%的董事會認為安全是一個技術問題而非公司治理問題。這一數字相比去年的63%減少得十分有限。

企業的IT安全預算在持續上漲,平均增長幅度為7.5%。其中10%的受訪企業表示IT安全預算增長超過了20%。這些款項被花在:新技術(40%,也包括新知識)、審計和評估(34%)、培訓新技能(33%)、知識共享(15%)。另外,分別有25%和17%的受訪企業表示,他們正斥資重建網絡安全策略和安全過程。

在網絡安全策略方面,令人驚訝的是,35%的受訪者認為網絡應對計劃并不是安全策略的一部分。好消息是,19%的受訪企業計劃在明年實行網絡應對計劃。

雖然企業在使用移動、云和物聯網這類新技術,但是重視和投資的增長讓公司對自身的安全性能有了更多的信心。76%的人認為他們有專業知識解決這些威脅。不管怎樣,74%的受訪者說他們比一年前更關心安全了,這相比去年的64%來說是個飛躍。

安全事件減少但損失嚴重

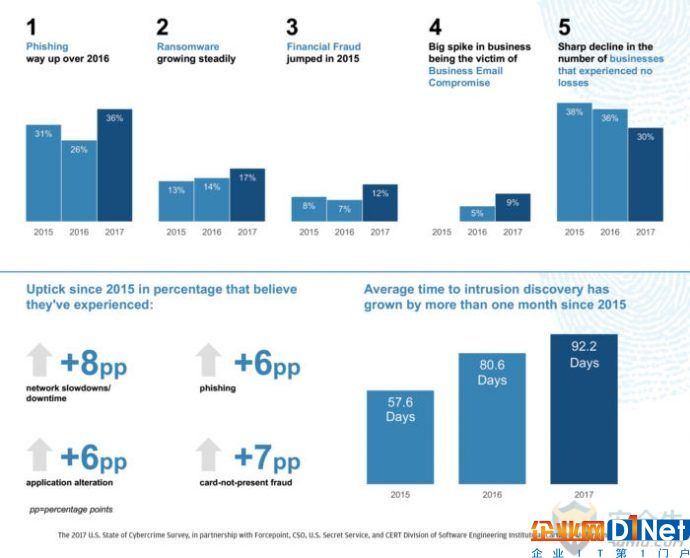

根據受訪者評估,他們效力的企業在過去一年里發生的安全事件下降了8.2%,數量上從平均161起下降到了148起。盡管安全事件的數量下降了,但是68%的受訪者表示,企業遭受的損失和前一年持平或比之前更高。沒有遭受損失的企業的數量也從36%下降到30%。

盡管今年的安全事件數量降低了,然而引發損失的惡性事件數量卻有所增多。過去一年里,14%的受訪者表示自己的關鍵系統發生過中斷,而一年前這項數據是10%。10%受訪者損失了機密或私人信息,也比原來的7%有所提高。而破壞企業聲譽或影響客戶和合作伙伴的事件發生率都跌至了4%。

盡管事件總數下降了,然而釣魚攻擊和勒索攻擊數量上升了,而企業因網絡攻擊蒙受的損失也一并上升了。

如果你持續關注有關網絡攻擊的報道,就不會對這類網絡攻擊的增多感到奇怪。36%的受訪者表示受到了釣魚攻擊影響,高于去年的26%。勒索攻擊的影響比例也從14%上升到了17%。金融欺詐則從7%躍升到了12%。

重要安全建議

網絡犯罪調查結果表明,大多數企業都在努力提高防御水平來應對或減少攻擊損失。報告還顯示,太多企業跟不上威脅環境的變化或同行的網絡安全標準。以下幾點可以幫助這些企業改變現狀:

1. 安全不僅僅是個IT問題

越來越多的首席安全官/首席信息安全官要定期向董事會報告是有原因的:一個有效的網絡安全策略往往要自上而下開展,并囊括公司的所有領域。企業高管更頻繁地聽取安全報告、各部門派遣員工組建風險委員會是很好的第一步。

2. 加大對安全人員的投入

這意味著確保安全人員享有足夠的資源并經受充足的培訓,來保證他們始終能應對最新的威脅。另一件重要的事情是:參與共享威脅信息的組織,并加入他們的解決方案。

3. 減少威脅的視野盲區

39%的受訪者表示,陌生威脅的破壞力最驚人。陌生威脅平均會花費92天才能被發現。所以明智之舉是評估你的入侵檢測工具和流程的有效性。

4. 建議一個長期的員工安全意識培訓體制

內部人員引發的安全事故有28%源于疏忽或意外。由于基于欺騙的攻擊仍在飛速進化,員工們有必要進行定期、長期的培訓。

5. 評估您的供應鏈或合作伙伴的網絡安全水平

由于小企業往往被當作軟柿子,網絡罪犯通常會鎖定那些和大企業有業務往來的小企業,以此為切入點來獲取大企業的數據。請確保這些小企業不是你的安全體系的軟肋。

6. 測試,測試,以及反復地測試

僅僅剛過半(53%)的受訪者表示,他們有方法測試安全體系的有效性。測試應當定期進行,而且保持一定的頻率。網絡威脅態勢決定了企業必須遵循定期測試方案。

京公網安備 11010502049343號

京公網安備 11010502049343號