當前,APT(Advanced Persistent Threat,高級持續性威脅)攻擊事件此起彼伏,從針對烏克蘭國家電網的網絡攻擊事件,到孟加拉國央行被黑客攻擊導致8100萬元美元被竊取,APT攻擊已經達到無孔不入的地步。那么什么是APT,在安全防護上究竟又從何入手呢?

警惕APT(高級持續性威脅)

黑客大殺器——APT

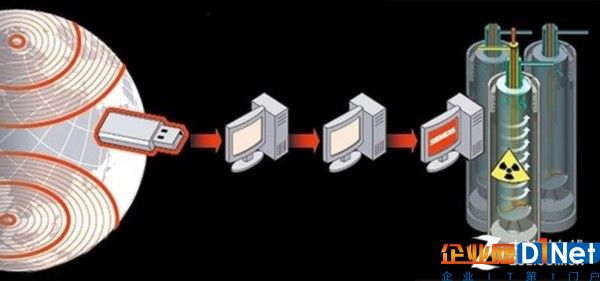

從APT名字中的高級和持續性這兩個單詞中就能明白APT同一般的攻擊手法不是一個段位。以伊朗核設施被震網病毒攻擊案例為例。早在05年某超級大國就通過各種手段突破伊朗核設施的層層防護,將病毒植入其中。震網病毒造成伊朗1/5的離心機報廢,直到2012年因為在一個U盤中發現了震網病毒才徹底解決掉這個問題。

Stuxnet病毒事件就是一個典型的APT攻擊案例

整整7年,伊朗都沒搞明白到底自己的離心機各種出狀況是為什么。咱們中國有句老話:不怕賊偷,就怕賊惦記。而APT正是這句話最好的寫照。通過未公開漏洞,將木馬、病毒等植入并在之后的很長一段時間內盜取資料或者破壞對方的設備,這樣的隱秘長效的手法使得APT攻擊除了被廣泛應用在商業中進行信息竊取外,更已上升到國家與國家的信息戰層面,成為各國政府的頭號黑客攻擊大殺器。那么究竟該如何預防APT攻擊呢?筆者認為下面的兩點最為關鍵。

首先,就是針對高級威脅的判定。

近年來,有組織的APT攻擊愈發呈現出隱蔽性與多樣化,并且往往針對商業和政治目標展開長期的經營與策劃。不過一旦得手,其影響則是巨大而深遠的。因此,APT攻擊的特點是不會追求短期經濟收益或簡單的系統破壞,卻會專注于步步為營的系統入侵,每一步都要達到一個目標,而不做其他多余的事來打草驚蛇。

正是由于APT攻擊針對性強、隱蔽性高、代碼復雜度高等特點,傳統的安全防御手段往往應對乏力,而受到攻擊的個人或機構更是無法進行有效判定,成為APT攻擊屢屢得手的關鍵原因。

事實上,任何靜態的防御技術對于APT攻擊來說都是基本無效的。因為APT攻擊面往往很小,單純依靠本地數據監測,無法進行有效判定。對此,企事業單位急需革新傳統的、孤立的安全理念與防護手段,建立全新的技術體系來應對APT引發的挑戰。而安全廠商則應從中起到引導和帶頭作用,協助企業建立輕量級的大數據安全平臺,通過收集企業內部各類安全數據展開關聯分析,結合多源頭的可機讀威脅情報應用,沙箱動態行為發現,以及關聯引擎分析等多維度方法,來實現對高級威脅的判定。

其次,則是在判定后,如何進行有效處置。

各種傳統的安全防護技術與防護產品在APT攻擊的檢測與防御中仍將發揮基礎性作用,不僅要進行常規系統防御,還要成為探測攻擊信息的主要情報來源。

不過面對不易察覺的APT攻擊,應該從分析大量攻防基礎數據入手,逐步對APT攻擊鏈進行識別,深度掌握攻擊方的各種攻擊鏈、攻擊手法、攻擊工具和策略等等,總結出攻擊模型,便于開展有效的全面協同與主動防御。

此外,更要依托于高效、快速的行為檢測和分析技術。在高級威脅判定完成后,需要進一步聯動網關處的NDR(Network Detection & Response,網絡檢測與響應)及終端處的EDR(Endpoint Detection & Response,終端檢測與響應)系統進行快速協同的聯動處置。

通過對內網系統流量的動態監測,全系統日志的綜合分析,聯網設備的實時監控,以及不同品類安全產品運維數據的綜合分析處理,真正意義上幫助用戶擁有在數分鐘內發現并追蹤APT攻擊源頭能力,解決傳統技術無法識別或是需要數日時間才能進行預警的被動局面。

可以預見,未來幾年針對能源、交通、制造、金融、通信等領域的基礎設施,以及特定高價值人群或個體為目標的APT攻擊仍會持續增加。希望通過“快速判定+有效處置”這兩招法寶,最終能夠實現對APT攻擊的成功抵御。

京公網安備 11010502049343號

京公網安備 11010502049343號