近日有安全研究人員稱,現在流行的智能手表等穿戴設備會泄露使用者的信息以及密碼。

智能穿戴設備安全惹人憂

紐約州立大學賓漢姆頓分校計算機科學助理教授王彥稱,它(智能穿戴設備)知道太多有你的“秘密“”了,如果你正在使用一款智能手表,那么你需要注意了。在“第十一屆ACM信息、計算機與通信安全國際會議”(AsiaCCS 2016)上,他和來自史蒂文斯科技學院的同事們,將一起展示穿戴設備是如何不安全的。通過入侵可穿戴設備的運動傳感器,并與計算機算法相結合,破解個人識別碼和密碼。即使受害者做出最微小的動作也可以識別,第一次破解嘗試的準確率達到80%,三次以后的準確率超過90%。王彥表示:

“我不得不承認,我一開始以為這是科幻小說才有的情節,但實際上來說這是可以做到的,如果這些穿戴設備上有這么多的傳感器,那么就會提供足夠的用戶信息。”

從過去到現在,聯網的智能穿戴設備一直備受關注,例如會不會出現其他人來收集用戶的信息,攻擊者可以通過這些信息了解到受害者什么時候離開家,這樣就可以實施犯罪行為。早前就曾有網絡安全研究人員利用鍵盤記錄裝置來記錄用戶的輸入行為。而現在這些設備有了傳感器,雖然為用戶提供了更多功能,但也為攻擊者收集用戶信息提供了便利。

智能穿戴設備市場變大,安全問題值得關注

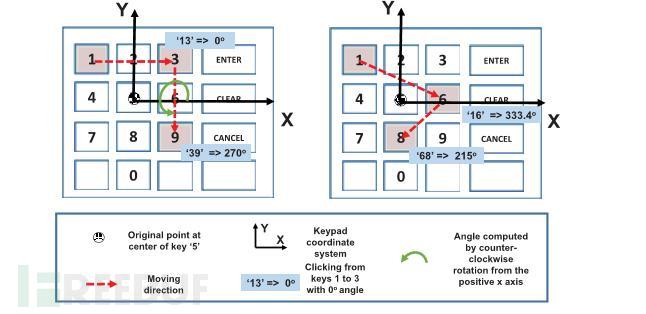

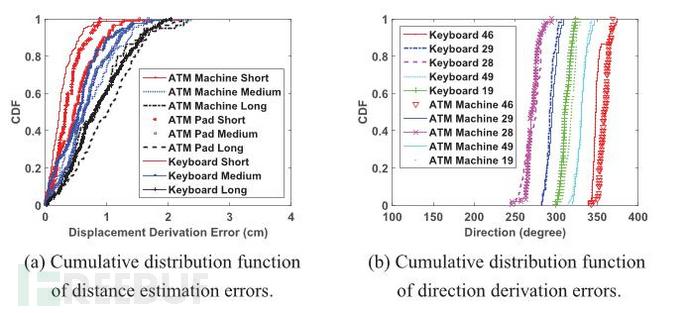

在新澤西州霍博肯市的史蒂文斯理工學院,安全研究人員使用多種可穿戴設備進行了5000次密碼輸入測試,測試中包括了三種不同的鍵區( ATM取款機),同時還對20名成人用戶進行了穿戴設備的安全測試,這些穿戴設備包括LG W150 、 MPU-9150以及Moto360。該安全研究小組下載記錄手部活動信息的數據,這些測量數據可以幫助研究人員預估連續擊鍵之間的距離和方向,然后使用逆向密碼序列推導算法來破解編碼,最后該團隊就可以準確的破解相關信息。在這個過程中,最大的挑戰就是消除錯誤信息,而在實驗過程中發現大部分輸入密碼之后都需要按回車鍵進行確認,通過這一點就可以找到密碼輸入階段的信息了。

如果想要嗅探用戶密碼信息,不用像過去ATM分離器那種方式盜取密碼,可以通過藍牙設備連接到可穿戴設備,然后利用惡意軟件遠程連接到服務器,最后盜取用戶數據信息。根據IMS報告研究,智能穿戴設備的市場有望在2016年達到1.71億的出貨量,而2011年出貨量僅為0.14億。

根據ABI最近的預計,2018年智能穿戴設備的年出貨量將達到4.85億。而到2018年,全球智能手表市場規模將達到92億美元(約合人民幣567億元),屆時智能手表銷量將達到9160萬塊,由此可見智能穿戴市場規模會越來越大,當然安全問題也不容忽視,估計目前還不會有人使用此方法來盜取用戶信息,但這不意味著以后不會有人使用這種方法盜取密碼,當然應對這一安全問題,廠商可以考慮利用電磁噪聲識別目標,這一就不會被輕易識別并被盜取數據。

隨著智能手表、智能手環等各類智能穿戴產品的增加,以及消費者對其接受度的增加,智能穿戴產品將不會再局限于手表的層面,未來可能開汽車、開門鎖、鞋子、枕頭等穿戴設備都會出現在同一個用戶的生活中,此時用戶對于一些基礎部件,比如充電器、充電端口等都將會有強烈的統一需求,隨著需求量越來越多,相信以后穿戴設備發展會越來越成熟。

京公網安備 11010502049343號

京公網安備 11010502049343號