今年的WannaCry比特幣勒索病毒,讓大眾對“后門”談虎色變,引發了對全球范圍的數據安全擔憂。但相比WannaCry的“軟件層面”漏洞,電腦硬件上是否也可能存在后門漏洞呢?

作為數據倉庫的硬盤,安全性更是倍受消費者關注。而通常我們所說的“后門”,是指繞過安全性控制而獲取對系統訪問權的程序方法。今天我們就簡單了解下,SSD固態硬盤的工作原理,存儲硬件上是否可能存在后門設計?

主機(host)是必經之路

SSD作為PC主機必不可少的部件,單獨出來也是無法獨立運作,至少在供電方面就無法得到供給,要在關機情況下繞過主機控制,就已是件不可能完成的事。

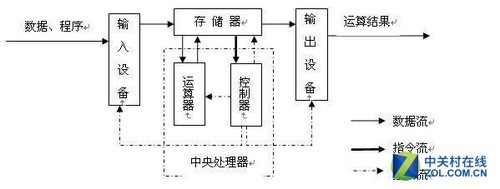

從數據層面,SSD數據操作也是逃離不開主機(host)下達的讀寫指令,沒有經過CPU(中央處理器)的調用機制,硬盤無法突破南橋等眾多中轉控制器,自然也就無法自形成的數據流向外泄密。

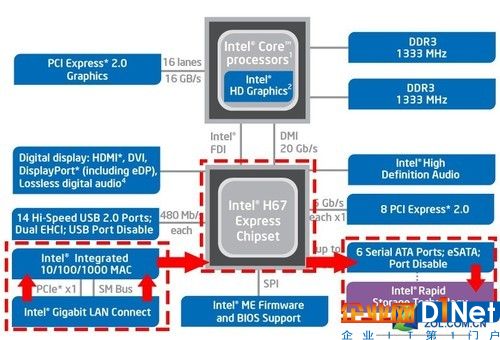

而通過主機(host),SSD也缺少后門所需的“傳輸特征”。無論是遠程控制還是數據傳輸,外部交互的發送模塊都必不可少。而主機上可以利用的交互,首當其沖是WAN網絡接口。

但在主機上傳輸,需要依次調用“SSD-SATA總線-南橋-內存-CPU-前端總線-PCIe總線-網卡”才能實現傳輸數據泄密。雖然主機指令調用相當復雜,但也是環環相扣,缺一不可。所以想繞過主機硬件泄漏數據,也是一條走不通的死胡同。

自建傳輸通道不實際

沒辦法繞過主機,那SSD是否可能具備自主對外傳輸的功能呢?那下面就拋開供電與調用指令不談,把SSD當做完整的對外傳輸設備來進行設想。

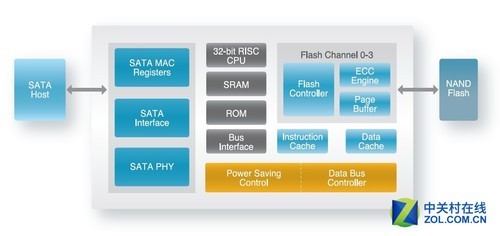

以慧榮主控示意圖為例,SATA Host都是每個SATA主控的唯一傳輸通道。想要對外傳輸,除非需要在主控中自建zigbee、RFID等近場傳輸模塊,才能繞開主機(Host)控制進行數據傳輸。

近場傳輸距離都太短

但這種做法也并不實際,不僅是功耗與生產工藝上的不允許,傳輸距離上也是非常地局限,需要趴在主機旁邊,才能夠竊取到硬盤當中的數據。不具備像互聯網的遠程控制,就讓自建傳輸通道變成不可能。

硬件各司其職,無法越級操作

SSD作為底層的硬件設備,需要實現基礎運作功能,就注定無法像系統程序般的“設計后門”。自建傳輸通道受到了成本與傳輸形式的限制,無法作為獨立硬件運作。

而作為普通的數據存儲設備,SSD主控則需接收主機(Host)的讀寫指令才能進行操作,并且受不可逆的調用傳輸規則的影響,SSD也絕不可能繞過主機控制泄漏存儲數據。綜上所述,SSD能夠實用在各種環境與場合,完全不用擔憂SSD的數據安全性。至于SSD的后門設計與漏洞,更是完全不可能出現的。

京公網安備 11010502049343號

京公網安備 11010502049343號