圣誕節(jié)已經(jīng)過了,但圣誕老人沒閑著,他為全體PlayStation用戶帶來了一份特殊的禮物。

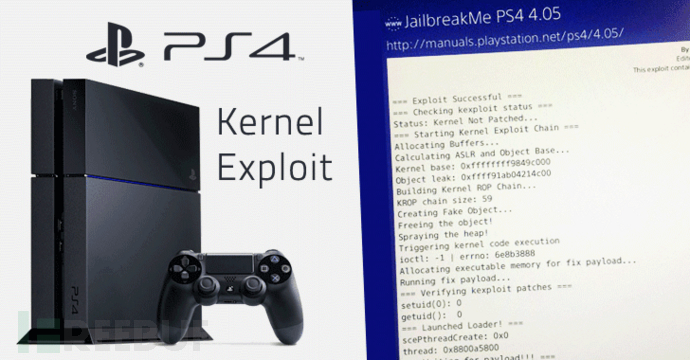

開發(fā)者SpecterDev今天終于發(fā)布了PlayStation 4(固件4.05)的內(nèi)核漏洞。兩個月前,Team Fail0verflow公布了技術(shù)細節(jié)。

這個內(nèi)核的exp大家可以在GitHub上找到,名叫“namedobj”,這個exp能讓用戶在游戲控制臺上運行任意代碼,從而越獄或者進行內(nèi)核級的修改。

盡管PS4內(nèi)核漏洞利用不包括越獄代碼,但其他開發(fā)者可以在此基礎(chǔ)上開發(fā)一個完整的越獄工具。

通過越獄,用戶可以運行自定義代碼,或者安裝mods,作弊插件、第三方程序和游戲,這些東西由于索尼PlayStation的反盜版機制原來都是不可能的。

SpecterDev說:“不過這個版本并沒有繞過反盜版機制或運行自制軟件相關(guān)的任何代碼。

“這個漏洞的確包括一個payload,用于監(jiān)聽9020端口的有效載荷,并接收命令。”

不過exp的穩(wěn)定性值得注意。

“在我的測試中,這個漏洞的成功率實際上穩(wěn)定在95%左右,WebKit很少崩潰,內(nèi)核也是如此,我創(chuàng)建的補丁程序只會讓內(nèi)核漏洞在系統(tǒng)上運行一次。“SpecterDev警告說。

運行固件版本低于4.05的PS4游戲玩家可以使用相關(guān)的exp。

京公網(wǎng)安備 11010502049343號

京公網(wǎng)安備 11010502049343號