先前被黑客入侵,在官方網(wǎng)站提供的下載里,混入有害程序的 CCleaner,被 Cisco 旗下的保安部門(mén) Talos 查證等有害程序的實(shí)際攻擊對(duì)象。目前 CCleaner 已推出最新版本,用戶只要移除原程序,再安裝新版便可解決問(wèn)題。但專(zhuān)家建議 Intel、Sony、Samsung、Microsoft 等大機(jī)構(gòu)的電腦,需要重新格式化硬盤(pán),并重新安裝 OS 操作系統(tǒng)。

這次 Cisco 旗下保安部門(mén) Talos 解構(gòu)被植入 CCleaner 的有害程序。Talos 指出,這些有害程序的攻擊對(duì)象,是特定的大企業(yè),屬于目標(biāo)攻擊型的惡意程序。他們建議安裝 32bit 版 CCleaner v5.33.6162 及 CCleaner Cloud v1.07.3191 的大企業(yè)用戶,將系統(tǒng)硬盤(pán)格式化,然后再重新安裝 OS 系統(tǒng)軟件。

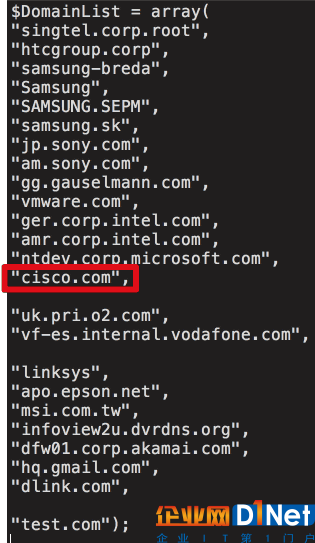

Talos 分析這個(gè)有害程序連接的 C2 服務(wù)器殘留的資料,服務(wù)器會(huì)根據(jù)所屬電腦的網(wǎng)域,進(jìn)一步發(fā)布第二輪有害程序。受影響機(jī)構(gòu)包括:Singtel、HTC、Samsung、Sony、Gauselmann、VMware、Intel、Microsoft、Cisco、O2、Vodafone、Linksys、Epson、MSI、Dvrdns、akamai、dlink 等。且這個(gè)列表顯示的機(jī)構(gòu)還只是所有目標(biāo)的一小部分。

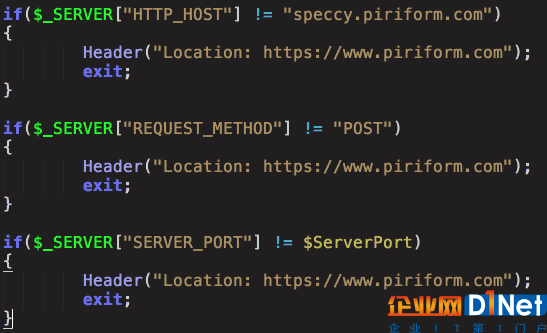

有關(guān)惡意程序的 PHP 檔案分析結(jié)果,可看到程序會(huì)為使用者分流:由惡意程序網(wǎng)站繼續(xù)進(jìn)程,或者轉(zhuǎn)接到 Priform(CCleaner 開(kāi)發(fā)者)的服務(wù)器。

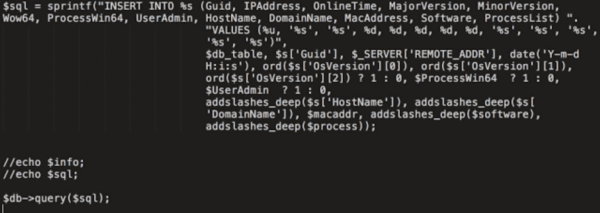

而黑客的 PHP 程序會(huì)根據(jù) IP 地址、MAC 地址、主機(jī)名稱、網(wǎng)域名稱的組合來(lái)選定攻擊對(duì)象,繼而發(fā)布第二輪有害程序。

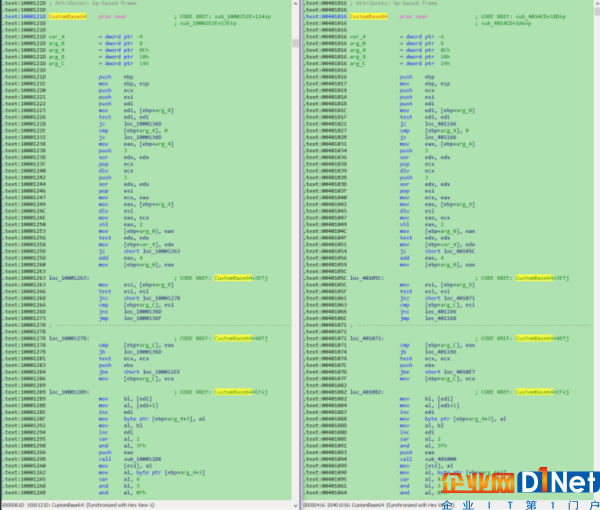

Talos 引述 Kaspersky 卡巴斯基研究者的報(bào)告,根據(jù)程序代碼的編寫(xiě)方式,指出這次有害程序的制作者極有機(jī)會(huì)是黑客組織“Group 72”。

▲ 左邊是 CCleaner 被植入的程序,右邊是另一個(gè) Group 72 的惡意程序。

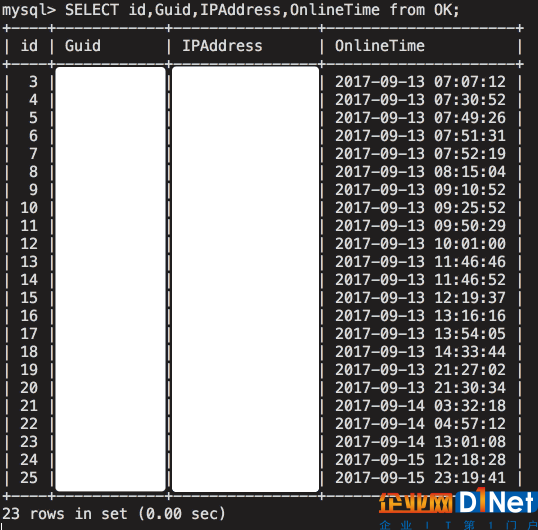

Talos 得到黑客曾發(fā)布第二輪黑客程序的對(duì)象。為了保護(hù)該公司私隱,Talos 遮蓋了名字。但從列表中得知,黑客已經(jīng)向超過(guò) 20 家企業(yè)發(fā)布第二輪惡意程序。根據(jù)他們的分析,黑客會(huì)利用惡意程序攻擊有關(guān)電腦,或許會(huì)令這些機(jī)構(gòu)的電腦癱瘓。建議受影響的電腦應(yīng)盡快刪除有關(guān)程序,并重新安裝系統(tǒng)軟件。

CCleaner Command and Control Causes Concern

京公網(wǎng)安備 11010502049343號(hào)

京公網(wǎng)安備 11010502049343號(hào)