近幾日,《Google Chrome正式宣布將不再信任賽門鐵克所有SSL證書》一文在互聯網快速傳播,筆者作為一名數字證書相關理論與應用的研究者,經向Symantec系數字證書服務提供方(CA、CA代理商等)多方核實,《Google Chrome正式宣布將不再信任賽門鐵克所有SSL證書》存在以偏概全等誤讀的現象,現正解如下。

當前,Symantec所有SSL證書均能正常使用。Symantec用以SSL證書簽發的PKI系統將于近期進行安全升級,并預期最遲不晚于2017年12月上線。Google重視并認可Symantec此次更新,為有效區分新老系統所簽發的SSL證書,Google計劃在2018年10月23號后發布的Chrome版本中,不再信任Symantec原PKI系統簽發的證書,故“不再信任賽門鐵克所有SSL證書”說法有誤。

原文“2015年12月Google發布公告稱Chrome、Android及其他Google產品將不再信任賽門鐵克(Symantec)旗下的“Class 3 Public Primary CA”根證書。”原VeriSign現Symantec根證書“Class 3 Public Primary CA”(通用名:Class 3 Public Primary Certification Authority,習慣用名:VeriSign Class 3 Public Primary CA)有三個不同有效期限的版本,這三個版本的數字證書部分參數如下:

1、序號: 70bae41d10d92934b638ca7b03ccbabf,哈希值(SHA1): 742c3192e607e424eb4549542be1bbc53e6174e2,有效期限(UTC):19960129-20280801

2、序號: 00e49efdf33ae80ecfa5113e19a4240232,哈希值(SHA1): 4f65566336db6598581d584a596c87934d5f2ab4,有效期限(UTC):19960129-20040107

3、序號: 3c9131cb1ff6d01b0e9ab8d044bf12be,哈希值(SHA1): a1db6393916f17e4185509400415c70240b0ae6b,有效期限(UTC):19960129-20280802

目前,包括Google、Microsoft、Adobe、Mozilla等各大廠商均已移除上述后兩個版本的根證書的信任(注:移除/取消信任和不信任在CA領域中非同一概念),第一個版本的根證書仍有效,當前Symantec系Symantec品牌的代碼簽名和SSL數字證書,不論是OV等級還是EV等級,所簽發的證書信任鏈仍起始于上述第一個版本的根證書,所以,Google等不再信任““Class 3 Public Primary CA”根證書”亦以偏概全,不實,極易給用戶帶來誤解。

原文還提及“賽門鐵克已同意該提案外媒報道稱其已經在考慮出售CA業務”。

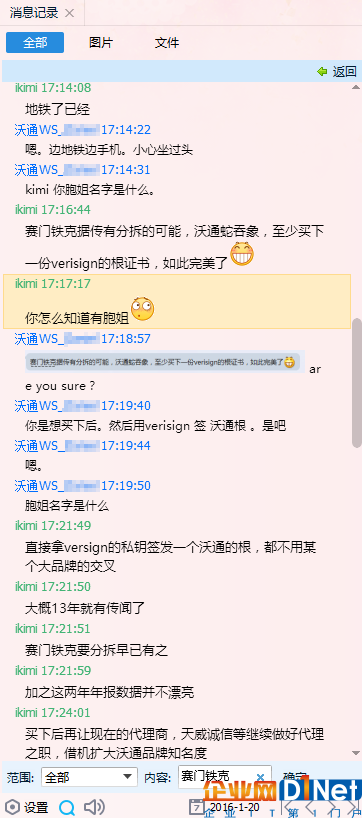

早在2016年初,筆者以數字證書愛好者的身份與沃通(WoSign)官人交流時就已提及,早在2013年,Symantec就被曝欲出售CA業務,盡管這距Symantec并購VeriSign才剛過去3年。因此,“賽門鐵克已同意該提案外媒報道稱其已經在考慮出售CA業務”非肇始于此番Symantec被Google采取相關措施,可能的情況是經此事件,Symantec或堅定其出售CA業務的決心,僅此而已。

為大家梳理幾個重要的時間節點:

1、2016年6月1日(均為UTC時間,下同)始,Symantec SSL證書均內置有Certificate Transparency(證書透明度);

2、2017年12月1日始,Symantec新PKI服務生效;

3、2018年4月17日,Google Chrome V66將不再信任不支持證書透明度的SSL數字證書(注:此項規則適用于所有CA,不針對Symantec);

4、2018年10月23日,Google Chrome V70將不再信任Symantec當前PKI下簽發的數字證書。

文/ikimi

京公網安備 11010502049343號

京公網安備 11010502049343號