北京時間5月8日消息,英特爾芯片出現一個遠程劫持漏洞,它潛伏了7年之久。本周五,一名科技分析師刊文稱,漏洞比想象的嚴重得多,黑客利用漏洞可以獲得大量計算機的控制權,不需要輸入密碼。

上周一,有報道稱繞開驗證的漏洞寄居在英特爾主動管理技術(Active Management Technology,簡稱AMT)中。AMT功能允許系統管理者通過遠程連接執行多種繁重的任務,這些任務包括:改變啟動計算機的代碼、接入計算機鼠標鍵盤和顯示器、加載并執行程序、通過遠程方式將關閉的計算機打開。簡言之,AMT可以讓用戶登錄計算機,像管理員通過物理接觸控制計算機一樣控制它。

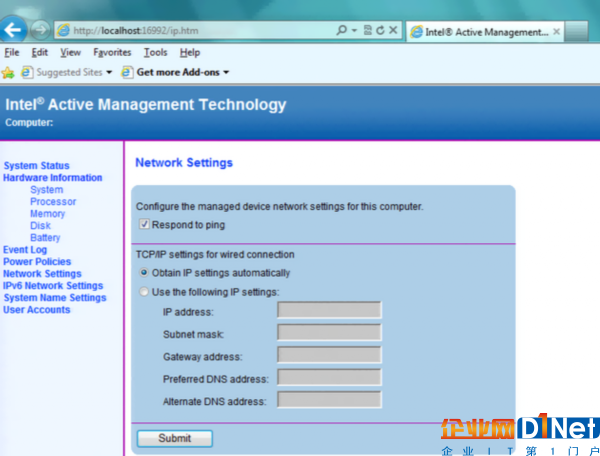

許多vPro處理器都支持AMT技術,如果想通過瀏覽器界面遠程使用它必須輸入密碼,然而,英特爾的驗證機制輸入任何文本串(或者連文本都不要)都可以繞過。

周五時,Tenable Network Security刊發博客文章稱,訪問認證時系統會用加密哈希值(cryptographic hash)驗證身份,然后才授權登錄,不過這些哈希值可以是任何東西,甚至連文字串都不需要。Tenable逆向工程主管卡羅斯·佩雷茲(Carlos Perez)指出,即使輸入錯誤的哈希值也可以獲得授權,他還說:“我們已經找到一套方法,可以完全繞開驗證機制。”

Embedi是一家安全公司,英特爾認為它是首先發現漏洞的公司,Embedi技術分析師也得出了相同的結論。Embedi以郵件形式將分析結果發給記者,沒在網上公布。

還有更糟糕的地方。一般來說,沒有獲得驗證的訪問無法登錄PC,因為AMT必須直接訪問計算機的網絡硬件。當AMT啟用時,所有網絡數據包會重新定向,傳到英特爾管理引擎(Intel Management Engine),然后由管理引擎傳到AMT。這些數據包完全繞開了操作系統。按照Embedi的說法,從2010年開始,英特爾的部分芯片就存在該漏洞,不是所有芯片都有。

英特爾周五曾表示,預計PC制造商在隨后一周就會發布補丁。新補丁會以英特爾固件的形式升級,也就是說每一塊存在漏洞的芯片都要刷新固件。與此同時,英特爾鼓勵客戶下載并運行檢查工具,診斷計算機是否存在漏洞。如果工具給出正面結果,說明系統暫時是安全的,安裝補丁才能真正安全。富士通、惠普、聯想等公司也針對特殊機型發出警告。

京公網安備 11010502049343號

京公網安備 11010502049343號