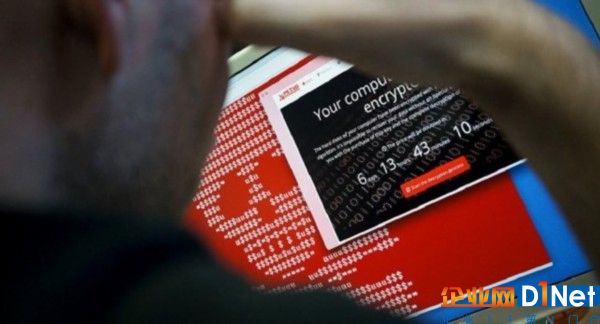

6月27日晚間,據(jù)國外媒體在twitter爆料,一種類似于“WannaCry”的新型勒索病毒席卷了歐洲,烏克蘭境內(nèi)地鐵、電力公司、電信公司、切爾諾貝利核電站、銀行系統(tǒng)等多個國家設(shè)施均遭感染導(dǎo)致運(yùn)轉(zhuǎn)異常。該病毒代號為“Petya”,騰訊電腦管家溯源追蹤到中國區(qū)最早攻擊發(fā)生在2017年6月27號早上,通過郵箱附件傳播。另據(jù)烏克蘭cert官方消息稱,郵箱附件被確認(rèn)是該次病毒攻擊的傳播源頭。

據(jù)騰訊安全反病毒實(shí)驗(yàn)室研究發(fā)現(xiàn),騰訊電腦管家分析后發(fā)現(xiàn)病毒樣本運(yùn)行之后,會枚舉內(nèi)網(wǎng)中的電腦,并嘗試在135、139、445等端口使用SMB協(xié)議進(jìn)行連接。同時,病毒會修改系統(tǒng)的MBR引導(dǎo)扇區(qū),當(dāng)電腦重啟時,病毒代碼會在Windows操作系統(tǒng)之前接管電腦,執(zhí)行加密等惡意操作。電腦重啟后,會顯示一個偽裝的界面,假稱正在進(jìn)行磁盤掃描,實(shí)際上正在對磁盤數(shù)據(jù)進(jìn)行加密操作。加密完成后,病毒才露出真正的嘴臉,要求受害者支付贖金。

目前,騰訊電腦管家已可全面防御Petya勒索病毒,安裝電腦管家的用戶只需升級或下載最新版騰訊電腦管家即可抵御Petya等勒索病毒的侵襲。如果沒有安裝電腦管家,請按照以下指南安全開機(jī):

一是,下載“勒索病毒離線版免疫工具”。在另一臺無重要文檔的電腦上下載騰訊電腦管家的“勒索病毒離線版免疫工具”(以下簡稱“免疫工具”),(下載地址https://pm.myapp.com/s/QMWCTool.exe),并將“免疫工具”拷貝至安全的U盤或移動硬盤。如果出現(xiàn)系統(tǒng)不支持免疫工具的情況,用戶可到微軟官網(wǎng)下載補(bǔ)丁包。

二是,斷網(wǎng)備份重要文檔。如果電腦插了網(wǎng)線,則先拔掉網(wǎng)線;如果電腦通過路由器連接wifi,則先關(guān)閉路由器。隨后再將電腦中的重要文檔拷貝或移動至安全的硬盤或U盤。

三是,運(yùn)行免疫工具,修復(fù)漏洞。首先拷貝U盤或移動硬盤里的“免疫工具”到電腦。待漏洞修復(fù)完成后,重啟電腦,就可以正常上網(wǎng)了。

四、開啟實(shí)時防護(hù)和文檔守護(hù)者工具,預(yù)防變種攻擊。下載騰訊電腦管家最新版,保持實(shí)時防護(hù)狀態(tài)開啟(默認(rèn)已開啟)。并打開電腦管家的文檔守護(hù)者工具,自動備份重要文檔。

此外,針對管理員用戶,騰訊電腦管家建議如下:

一是,禁止接入層交換機(jī)PC網(wǎng)段之間135、139、445三個端口訪問。

二是,要求所有員工按照上述1-4步修復(fù)漏洞

三是,使用“管理員助手”(下載地址:https://pm.myapp.com/s/ms_scan.zip)確認(rèn)員工電腦漏洞是否修復(fù)

命令行:MS_17_010_Scan.exe 192.168.164.128

京公網(wǎng)安備 11010502049343號

京公網(wǎng)安備 11010502049343號