據(jù)外媒AppleInsider報道,一種新的以Swift語言編寫的惡意勒索軟件開始浮現(xiàn)互聯(lián)網(wǎng),其攻擊目標(biāo)為macOS系統(tǒng)的盜版軟件用戶,其偽裝成Adobe CC軟件或者微軟Office for Mac 2016等常用生產(chǎn)力套件的破解工具傳播。一旦感染,其就會開始將用戶的文件和數(shù)據(jù)加密并要求支付來解鎖,更加惡意的是即使用戶真的按要求支付,該勒索軟件也不會為你解鎖任何文件。

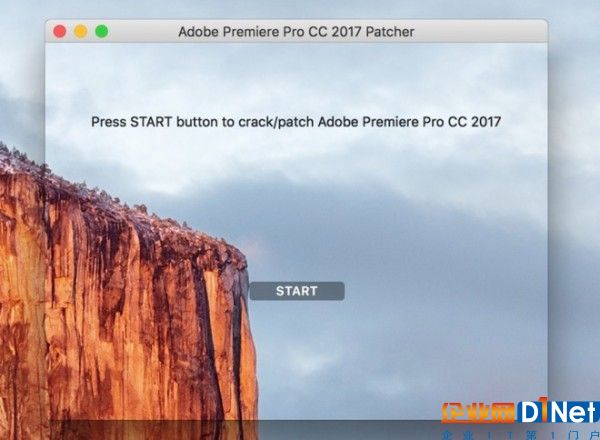

據(jù)安全研究人員Marc-Etienne M.Léveillé發(fā)現(xiàn),該惡意軟件始于BitTorrent站點傳播,其偽裝成Patcher破解工具,使用盜版軟件的用戶常用破解工具來繞開正版保護或者認(rèn)證系統(tǒng)。常用創(chuàng)意或者生產(chǎn)力套件軟件,目前發(fā)現(xiàn)有偽裝成Microsoft Office for Mac 2016和Adobe Premiere Pro CC 2017的破解工具,不過報道有更多實例出現(xiàn)。當(dāng)用戶點擊惡意軟件中的開始按鈕準(zhǔn)備破解時,軟件就會彈出“請先閱讀”文本來吸引用戶注意力,而在后臺開始加密用戶文件,隨機生成25位密鑰,并且刪除原文件。“請先閱讀”會向用戶說明其文件已經(jīng)被加密,需要在7日內(nèi)支付0.25比特幣來解鎖,或者選擇支付0.45比特幣以一日內(nèi)解鎖。

然而即使用戶按要求支付了贖金,也不會幫你解密文件。而安全人員表示,這款由Swift語言編寫的惡意勒索軟件的編碼技巧差,有很多錯誤。比如窗口被關(guān)閉了就無法打開,調(diào)用根目錄磁盤實用工具抹掉磁盤空間的路徑也是錯的。而且經(jīng)過專家發(fā)現(xiàn),該源文件中根本就未包含支付后向目標(biāo)發(fā)送密鑰解鎖的指令,而密碼長度也難以通過暴力破解完成。

Léveillé建議用戶盡量為其重要數(shù)據(jù)和安全軟件進行離線備份,小心使用不明來源的文件,尤其是破解工具很有可能包含惡意代碼,盡量使用正版授權(quán)。

京公網(wǎng)安備 11010502049343號

京公網(wǎng)安備 11010502049343號