來自阿姆斯特丹自由大學(xué)系統(tǒng)及網(wǎng)絡(luò)安全小組VUSec的研究人員本月15日揭露了一項攻擊技術(shù),可繞過22款處理器的“位址空間配置隨機載入”(ASLR)保護,波及Intel、AMD、Nvidia及Samsung等處理器品牌。ASLR是許多操作系統(tǒng)的預(yù)設(shè)安全機制,它在虛擬位址空間中隨機配置應(yīng)用程序的代碼與資料,以提高黑客的攻擊門檻,被視為保護網(wǎng)絡(luò)用戶的第一道防線。

而ASLR的限制正是現(xiàn)代處理器管理內(nèi)存的基礎(chǔ),VUSec研究人員打造了一個JavaScript攻擊程序可完全去除ASLR對處理器所帶來的安全保障。

研究人員解釋,處理器中的內(nèi)存管理單元(MMU)是借由快取階層來改善搜尋頁表的效率,但它同時也會被其他程序利用,像是瀏覽器中所執(zhí)行的JavaScript。

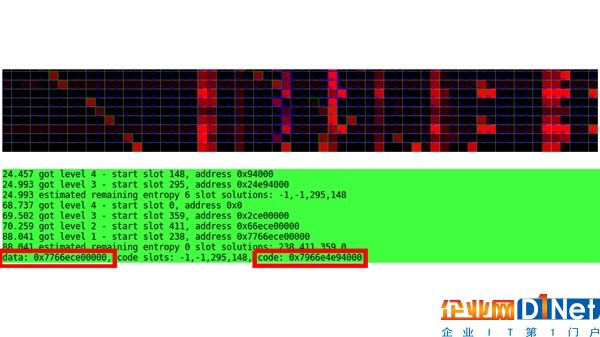

于是他們打造了名為ASLRCache(AnC)的旁路攻擊(side-channelattack)程序,可在MMU進(jìn)行頁表搜尋時偵測頁表位置。

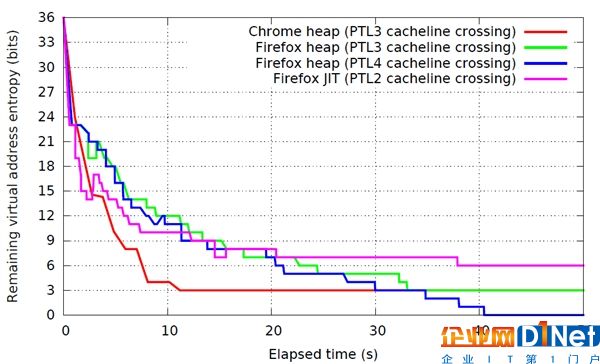

安全研究人員開發(fā)了AnC的原生版本與JavaScript版本,通過原生版本來建立可在22款處理器上觀察到的MMU訊號,再以JavaScript版本找出Firefox及Chrome瀏覽器上的程序碼指標(biāo)與堆積指標(biāo),計算出檔案的實際位址,最快只要25秒就能讓ASLR的保護消失無蹤。

現(xiàn)階段VUSec已釋出AnC的原生版本以供研究使用,但為了維護網(wǎng)絡(luò)使用者的安全,并不打算發(fā)表JavaScript版本。即便如此,研究人員仍然預(yù)期任何擁有較高能力的黑客在幾周內(nèi)就可復(fù)制相關(guān)的攻擊程序。

VUSec警告,由于AnC攻擊程序利用的是處理器的基本屬性,現(xiàn)在是無解的,對使用者而言,唯一的防范之道就是不執(zhí)行可疑的JavaScript程式,或是直接在瀏覽器上安裝可封鎖JavaScript的插件。

其實AnC早在去年10月就出爐了,但當(dāng)時VUSec決定先行知會相關(guān)業(yè)者,包括處理器、瀏覽器與操作系統(tǒng)領(lǐng)域,一直到本周才對外公開。

京公網(wǎng)安備 11010502049343號

京公網(wǎng)安備 11010502049343號