近一段時間,Check Point公司安全報告中指出,醫院和醫療機構已經成為越來越多勒索軟件攻擊的目標,其中大多數攻擊都使用了臭名昭著的 Ryuk 勒索軟件。在此之前,網絡安全與基礎設施安全局 (CISA)、聯邦調查局 (FBI) 和美國衛生與公眾服務部 (HHS) 發布了 聯合網絡安全公告,警告稱醫院和醫療服務提供商面臨的網絡威脅日益增加,形勢十分嚴峻。

不幸的是,近兩個月來,這些網絡犯罪威脅變得越來越猖獗。自 11 月初起,全球針對醫療機構的攻擊又增加了 45%,是同期全球所有行業網絡攻擊總增幅的兩倍多。

攻擊的增加與各種媒介有關,包括勒索軟件、僵尸網絡、遠程代碼執行和 DDoS 攻擊等。 但是,與其他行業相比,勒索軟件在醫療領域的增長幅度最大,是醫療機構面臨的最大惡意軟件威脅。針對醫院和相關機構的勒索軟件攻擊尤其具有破壞性,因為其系統發生任何中斷都有可能影響對患者的診治,并危及生命 — 所有這些又都因抗擊新冠疫情的壓力而進一步加劇。正因如此,網絡犯罪分子才會更加肆無忌憚地攻擊醫療行業:因為他們知道醫院已經無暇抽身,更有可能交付贖金來了事。

全球攻擊概述

- 自 11 月 1 日以來,全球針對醫療機構的攻擊數量增加了 45% 以上,而針對其他行業的攻擊平均增加了 22%。

- 11 月份每個醫療機構平均每周遭到 626 次網絡攻擊,而 10 月為 430 次。

- 與勒索軟件、僵尸網絡、遠程代碼執行和 DDoS 有關的攻擊在 11 月份都有所增加。與其他行業相比,勒索軟件攻擊在醫療領域的增幅最大。

- 攻擊中使用的主要勒索軟件變體是 Ryuk,其次是 Sodinokibi。

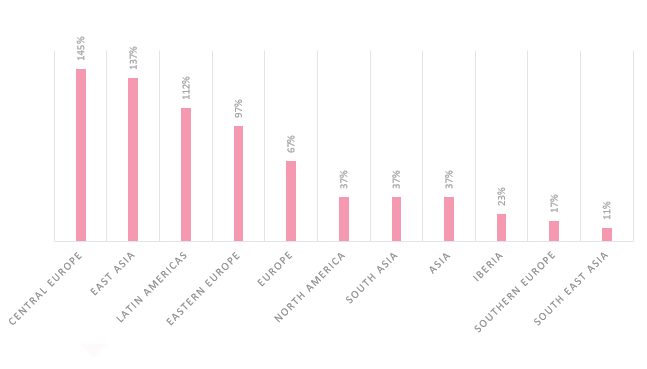

區域攻擊數據

在受醫療機構攻擊激增影響最大的地區中,中歐高居榜首,11 月增長了 145%;其次是東亞和拉丁美洲,分別增長了 137% 和 112%。歐洲和北美分別增長了 67% 和 37%。

各個地區醫療領域的攻擊增長情況

就具體的國家/地區而言,加拿大的攻擊增幅最大,高達 250% 以上,其次是德國,增長了 220%。西班牙醫療機構遭到的攻擊次數增加了一倍。

為何攻擊激增?

這些黑客的主要動機是金錢,他們想在短時間內謀取暴利。在過去的一年中,網絡犯罪分子通過這些攻擊賺的盆滿缽滿,這種成功讓他們變得欲壑難填。

如上文所述,由于新冠肺炎病例持續增加,醫院承受著巨大的壓力,他們愿意用支付贖金的方式來換取安心的醫療服務環境。9 月,德國當局報告稱,一次定向錯誤的黑客攻擊導致杜塞爾多夫一家大型醫院的 IT 系統出現故障,一名需要緊急入院的女性患者在被送往其他城市接受治療后死亡。任何醫院或醫療機構都不希望這種不幸再次發生,為了最大限度地減少中斷,他們更有可能滿足攻擊者的要求。

另外需要指出的是,普通勒索軟件攻擊通過大規模垃圾郵件和漏洞利用工具廣泛傳播,而使用Ryuk 變體對醫院和醫療機構發起的攻擊具有高度定制性和明顯的針對性。Ryuk 最早發現于 2018 年年中,不久之后,Check Point Research 便發布了對這種以美國為目標的新型勒索軟件的首次全面分析。2020 年,CPR 的 Check Point 研究人員對全球范圍內的Ryuk 活動進行了監控,發現 Ryuk 在針對醫療行業的攻擊中的使用有所增加。

疫情之下的網絡安全格局

此次疫情影響了我們生活的方方面面,網絡安全形勢也未能幸免。從新冠病毒相關惡意域的注冊激增,到使用疫情話題進行網絡釣魚和勒索軟件攻擊,甚至是出售新冠病毒疫苗的欺詐廣告,網絡漏洞利用程序數量空前增長,并且均以破壞個人數據、傳播惡意軟件和竊取金錢為目的。

醫療服務和研究組織成為攻擊目標,攻擊者試圖竊取有價值的商業情報和專業資訊,或破壞重要的研究工作。用于追蹤個人的測試和追蹤應用曾引發有關隱私的強烈爭議,現今已在全球范圍內得到廣泛采用,并且預計在疫情過后仍將繼續使用。由于全球焦點持續集中在抗疫上,網絡犯罪分子也在不斷設法利用這一點來達到自己的非法目的 —— 因此,組織和個人都必須保持良好的網絡安全意識,以防落入黑客以疫情為誘餌的圈套。

勒索軟件和網絡釣魚攻擊防范技巧

1、注意木馬感染 —— 勒索軟件攻擊并非始于勒索軟件。Ryuk 和其他類型的勒索軟件程序通常都從植入木馬病毒入手。這種木馬感染通常發生在勒索軟件攻擊開始前的幾天或幾周,因此專業安全人員應提防網絡感染 Trickbot、Emotet、Dridex 和 Cobalt Strike,使用威脅搜尋解決方案消除這些病毒,避免為 Ryuk 打開大門。

2、周末和節假日提高警惕 —— 近一年來,大多數勒索軟件攻擊都發生在 IT 和安全人員較少值班的周末和節假日。

3、使用反勒索軟件解決方案 —— 雖然勒索軟件攻擊很復雜,但具有補救功能的反勒索軟件解決方案可有效幫助組織在遭到感染后的短短幾分鐘內恢復正常。

4、對員工進行有關惡意電子郵件的培訓——培訓用戶如何識別和避免潛在的勒索軟件攻擊至關重要。當前的許多網絡攻擊都始于一封有針對性的網絡釣魚電子郵件,該電子郵件甚至不包含惡意軟件,只包含一則引誘用戶點擊惡意鏈接或提供特定信息的社交工程消息。培訓用戶識別這些類型的惡意電子郵件通常是組織可以部署的最重要的防御措施之一。

5、虛擬補丁 —— 聯邦調查局的建議是對舊版軟件或系統打補丁,但這對于醫院來說是不可能的,因為在許多情況下系統無法打補丁。因此,我們建議使用具有虛擬打補丁功能的入侵防御系統IPS,防止黑客嘗試利用脆弱系統或應用中的漏洞。IPS 將保持更新,確保您的組織受到保護。

京公網安備 11010502049343號

京公網安備 11010502049343號