歐洲刑警組織發布的2017互聯網有組織犯罪評估報告(IOCTA)顯示,雖然復雜的威脅攻擊者一直緊盯關鍵基礎設施,但攻擊者更可能使用簡單、常用的工具攻擊關鍵基礎設施。

勒索軟件已成為全球“流感”這份報告評估了網絡犯罪、在線兒童侵犯行為、支付欺詐、犯罪市場、網絡恐怖主義、跨領域犯罪和網絡犯罪地理位置分布。歐洲刑警組織表示,勒索軟件攻擊已成為“全球流感”。

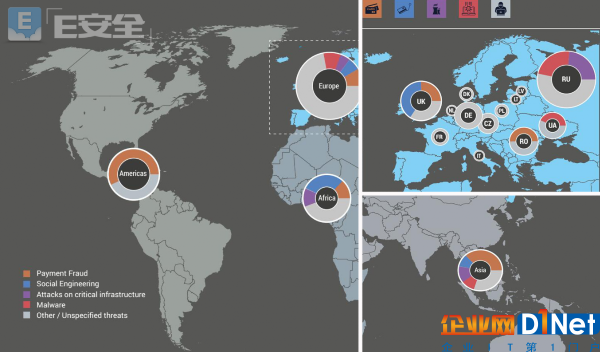

全球網絡犯罪威脅地圖

歐洲刑警組織指出,人們往往關注關鍵基礎設施遭遇的最糟糕的情形,即復雜的國家支持型威脅攻擊者攻擊電廠和重工業組織機構的管理控制和數據采集系統(SCADA)和其它工業控制系統(ICS)。

報告總結稱:

在變種數量、危害范圍及對受害者造成的損害方面,勒索軟件還是最突出的惡意軟件威脅之一 。

開發工具包市場的衰落,促使惡意軟件開發商依賴其他感染方法,包括垃圾郵件 僵尸網絡 和 社會工程 。

盡管針對歐洲關鍵基礎設施的復雜網絡攻擊是一個真正的威脅, 但使用常用的網絡犯罪工具的攻擊,似乎更有可能而且更容易實現。

隨著未來惡意軟件的成功及其隨后的可用性, 我們將看到源于各種不安全的物聯網設備的,越來越多的大規模 DDoS 攻擊。

面向互聯網的實體的 IT 安全的不足,將繼續導致敏感數據被非法訪問、竊取和披露, 每年都有嚴重的 數據泄露 事件。

DDoS為歐盟第一大攻擊類型然而,高級持續性威脅(APT)并不是最常見的攻擊類型。歐洲執法機構收到的報告顯示,最可能發生的攻擊其實是常見攻擊,例如DDoS攻擊,無需攻擊者入侵隔離網絡——通常使用簡單易用、流行的工具(Booter或Stresser)發起攻擊。

雖然這類常見攻擊不會導致電網關閉,但仍能嚴重破壞重要的設施和服務。

勒索軟件也可能重挫關鍵基礎設施,WannaCry和NotPetya攻擊就是最好的證明。勒索軟件是否屬于“日常惡意軟件”,目前沒有定論,但大量已知勒索攻擊給醫療保健、執法機構和交通行業造成嚴重影響。

歐洲刑警組織表示,歐盟國家執法機構最常收到DDoS攻擊報告,逾20%的歐盟成員國曾報告遭遇DDoS攻擊。

歐洲刑警組織在報告中指出,雖然攻擊者經常發起以敲詐勒索為目的DDoS攻擊,但從攻擊者不善溝通的表現來看,這類攻擊方式的延展性較差。雖然歐洲執法機構去年記錄的DDoS攻擊數量增多,但都只造成短期、中度影響。

APT攻擊排第二高級持續威脅(APT)組織發起的攻擊是歐盟國家報告的第二大攻擊類型。

歐洲刑警組織表示,雖然不到20%的成員國報告過APT攻擊,但造成的影響卻相當嚴重,這類攻擊越來越普遍。

報告指出,金融和政府機構是攻擊分子的主要目標,攻擊分子通過社會工程誘騙目標組織機構的用戶從而進入目標網絡。

歐洲關鍵基礎設施遭遇的威脅主要來自俄羅斯、非洲和亞洲。

京公網安備 11010502049343號

京公網安備 11010502049343號