網絡安全公司 Doctor Web 研究人員近期發現黑客利用新型物聯網( IoT )僵尸網絡 Linux.ProxyM 肆意發送釣魚郵件,旨在感染更多 Linux 設備、開展 DDoS 匿名攻擊活動。

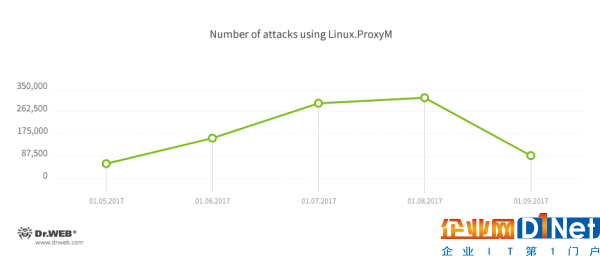

調查顯示,該僵尸網絡自 2017 年 5 月以來一直處于活躍狀態,其感染 Linux.ProxyM 的設備數量已多達 1 萬臺左右。然而,值得注意的是,僵尸網絡 Linux.ProxyM 所分發的惡意軟件能夠在任何 Linux 設備(包括路由器、機頂盒與其他設備)上運行、還可規避安全檢測。

目前,安全專家針對基于 x86、MIPS、MIPSEL、PowerPC、ARM、Superh、Motorola 68000 與 SPARC 架構的設備識別出兩款 Linux.ProxyM 木馬。一旦 Linux.ProxyM 木馬感染上述其中一臺設備,它都能夠連接至命令與控制(C&C)服務器,并下載兩個互聯網節點域名。如果用戶在第一個節點提供登錄憑證,那么跳轉至第二個節點時將通過 C&C 服務器發送一個包含 SMTP 服務器地址命令,用于訪問用戶登錄憑據、電子郵件地址和郵件內容。此外,相關數據顯示,每臺受感染的設備平均每天可以發送 400 封這樣的釣魚郵件。

研究人員表示,雖然尚不清楚受感染設備總計數量,也不了解黑客真正的攻擊意圖,但目前巴西、美國、俄羅斯、印度等國普遍受到影響。現今,由于物聯網攻擊活動一直都是網絡犯罪分子的目標焦點,因此研究人員推測,黑客在未來還將繼續擴展 Linux 木馬所執行的功能范圍,從而肆意開展 DDoS 攻擊活動。

京公網安備 11010502049343號

京公網安備 11010502049343號