上周末MongoDB數(shù)據(jù)庫(kù)遭遇勒索攻擊,三個(gè)黑客團(tuán)伙劫持了2.6萬余臺(tái)服務(wù)器,其中一個(gè)團(tuán)伙劫持2.2萬臺(tái)服務(wù)器。

這些黑客組織成員在互聯(lián)網(wǎng)上掃描開放外部連接的MongoDB數(shù)據(jù)庫(kù),清除并用勒索程序替換了數(shù)據(jù)庫(kù)中的數(shù)據(jù)。

這些暴露的數(shù)據(jù)庫(kù)中大多數(shù)為測(cè)試系統(tǒng),但其中一部分包含重要生產(chǎn)數(shù)據(jù),因此仍有一些公司最終支付了贖金。但與此前的勒索攻擊不同的是,這一次用戶支付了贖金并沒有換回相應(yīng)的數(shù)據(jù),黑客根本就沒有掌握他們的數(shù)據(jù),用戶只是被戲耍了一番。

發(fā)現(xiàn)此次攻擊的安全研究人員狄倫·卡茨和維克多·赫韋爾斯稱,這一系列攻擊是“MongoDB啟示錄”(MongoDB Apocalypse,自2016 年12月至2017年上半年)的延續(xù)。

今年1月,MongoDB數(shù)據(jù)庫(kù)再遭入侵,攻擊者索要贖金以返還數(shù)據(jù)。黑客近幾年一直覬覦MongoDB數(shù)據(jù)庫(kù):

2015年12月,超過650TB的MongoDB數(shù)據(jù)因脆弱的數(shù)據(jù)庫(kù)被暴露在互聯(lián)網(wǎng)上。

2015年12月,錯(cuò)誤配置的MongoDB數(shù)據(jù)庫(kù)暴露了1.91億條美國(guó)選民的記錄。

2016年4月,132GB的MongoDB數(shù)據(jù)庫(kù)暴露在網(wǎng)上,其中包含9340萬墨西哥選民記錄。

除MongoDB多個(gè)數(shù)據(jù)庫(kù)未能幸免研究人員借助Google Docs電子表格追蹤攻擊后發(fā)現(xiàn),攻擊分子總計(jì)攻破了4.5萬個(gè)以上數(shù)據(jù)庫(kù),實(shí)際可能更多。

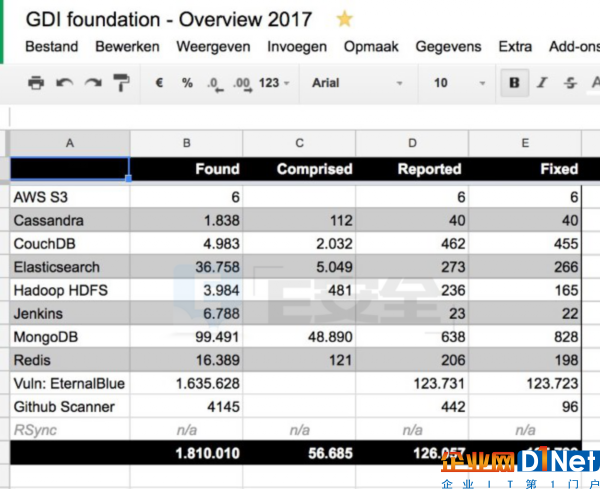

除了MongoDB,其它服務(wù)器也遭遇過勒索攻擊,例如ElasticSearch、Hadoop、CouchDB、Cassandra, 和 MySQL服務(wù)器。

今年春夏季,掀起這類攻擊風(fēng)暴的黑客組織突然銷聲匿跡,被勒索的服務(wù)器數(shù)量也隨之下降。

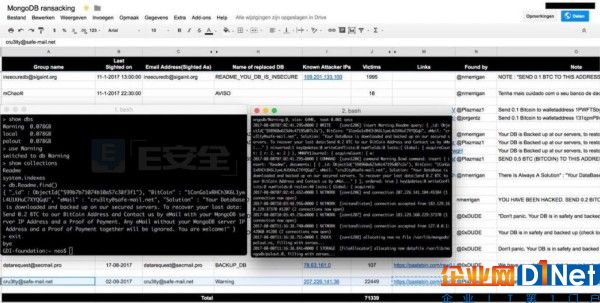

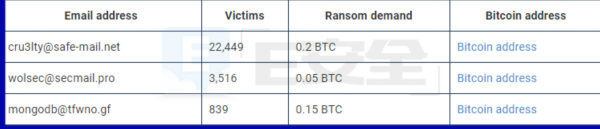

三個(gè)黑客組織暴露上周,三支新黑客組織浮出水面,安全專家通過勒索信中使用的電子郵箱識(shí)別了黑客。

赫韋爾斯是一名經(jīng)驗(yàn)老道的安全專家,他表示與今年年初相比,攻擊者的數(shù)量雖然減少,但每起攻擊給受害者帶來的破壞性影響卻呈上升趨勢(shì),危害更大。

在第一波MongoDB攻擊中,攻擊者僅用約一個(gè)月時(shí)間就攻破4.5萬個(gè)數(shù)據(jù)庫(kù)。Cru3lty黑客組織僅上周攻破的數(shù)據(jù)庫(kù)就占其中一半。

同一天用戶遭到兩次攻擊赫韋爾斯發(fā)現(xiàn)一些特殊案例:Cru3lty黑客組織劫持了用戶的數(shù)據(jù)庫(kù),用戶通過備份恢復(fù)了數(shù)據(jù)庫(kù)之后,在同一天又遭遇了另一次勒索攻擊。

原因在于受害者未妥善保護(hù)自己的數(shù)據(jù)庫(kù)。赫韋爾斯表示,信息不全尚無法解開整個(gè)謎底。是因?yàn)橛脩羰侨狈χR(shí)?是搞混了MongoDB安全設(shè)置,而自己卻不知情?還是因?yàn)樵谶\(yùn)行老舊的版本系統(tǒng),而缺乏安全的默認(rèn)設(shè)置或存在其它漏洞?具體原因不得而知。

安全研究人員忙得不可開交赫韋爾斯表示,身為GDI基金會(huì)的主席。他還必須引進(jìn)外部專家協(xié)助分析這起大規(guī)模的MongoDB劫持攻擊。畢竟光是手頭的工作就已應(yīng)接不暇,例如要忙著尋找并報(bào)告其它類型的漏洞設(shè)備,例如加密貨幣“采礦機(jī)”、Arris調(diào)制調(diào)解器或物聯(lián)網(wǎng)設(shè)備。

GDI基金會(huì)是一個(gè)致力于保護(hù)網(wǎng)絡(luò)信息安全的非營(yíng)利性組織,這一年來赫韋爾斯一直忙于保護(hù)各類設(shè)備安全,包括AWS S3云服務(wù)平臺(tái)、Jenkins實(shí)例、“永恒之藍(lán)”感染的電腦、包含敏感憑證的GitHub庫(kù)等。

GDI基金會(huì)2017年成果見下圖:

京公網(wǎng)安備 11010502049343號(hào)

京公網(wǎng)安備 11010502049343號(hào)