DNA成功入侵計算機程序

據《麻省理工技術評論》網站北京時間8月10日報道,美國研究人員稱,他們把惡意軟件植入了一個遺傳分子中,使它可以控制一臺用于對其進行分析的計算機。這可能是人類首次利用DNA成功入侵計算機程序。

這個生物惡意軟件由美國華盛頓大學的科學家開發,這次實驗被稱之為首次“基于DNA的計算機系統入侵行動”。

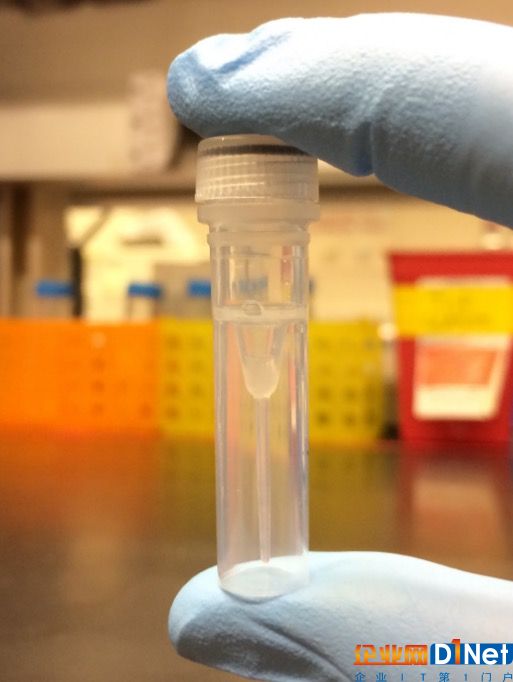

為了實施這次入侵,大倉河野(Tadayoshi Kohno)和路易斯·賽茲(Luiz Ceze)領導的研究人員把惡意軟件植入到了他們從網上購買的一小段DNA上,隨后在計算機試圖處理由DNA測序機讀取的遺傳數據時,獲得了這臺計算機的“完全控制權”。

研究人員警告稱,黑客有朝一日可能會使用虛假血液或唾液樣本入侵大學計算機,竊取法醫實驗室的信息,或者感染科學家分享的基因組文件。

目前,DNA惡意軟件并不會構成太大的安全隱患。研究人員承認,為了成功實施入侵,他們創造了“最有可能”成功入侵的條件,包括關閉了安全功能,甚至在很少使用的生物信息程序中添加了一個漏洞。

“這次入侵基本上不切實際,”家譜網站MyHertige.com首席科學官亞尼夫·埃利希(Yaniv Erlich)表示,他還是遺傳學家、程序員。

在這之前,大倉河野還是首批演示利用診斷接口入侵汽車的研究員之一,此后還實現了通過藍牙連接遠程入侵,對汽車實施攻擊。

新的DNA惡意軟件將于下周在溫哥華舉行的USENIX安全研討會進行展示。“我們著眼于新興技術,看看是否存在或許能夠證明的潛在安全威脅,以提前做好準備,”彼得·奈伊(Peter Ney)表示,他是大倉河野的安全和隱私研究實驗室的研究生。

為了開發這個惡意軟件,研究團隊把一個簡單的計算機命令編譯成了176個DNA字符組成的片段,以A、G、C、T進行標記。在以89美元從一家廠商訂購了DNA副本后,該團隊把這些DNA片段放進測序機,讓其讀取基因字符,以0和1的形式存儲為二進制字符。

埃利希稱,此次攻擊利用了一種溢出效應:超出存儲器緩沖區的數據能夠被解讀為計算機命令。在這種情況下,這個命令就會聯系一臺由大倉河野團隊控制的計算機。通過這一過程,他們控制了用于分析DNA文件的計算機。

對于生產合成DNA鏈,并將其郵寄給科學家的公司來說,他們已經對生物恐怖主義提高了警惕。研究人員認為,未來,他們或許還需要開始對DNA序列進行檢查,以防計算機遭到入侵。

華盛頓大學研究團隊還警告稱,黑客可能會使用更為傳統的方法來攻擊人們的遺傳數據,恰恰因為這些數據越來越多的出現在網絡中,甚至可以通過應用商店獲取。

英國桑格研究院(Sanger Institute)生物信息學專家詹姆斯·邦菲爾德(James Bonfield)表示,在一些情況下,用于組織和解讀DNA數據的科學程序并沒有得到積極維護,可能會引發風險。邦菲爾德稱,華盛頓大學在此次攻擊中鎖定的程序是他開發的。他表示,當初寫這個小程序“fqzcomp”是為參加文件壓縮競賽所進行的一個實驗,可能從未部署過。

京公網安備 11010502049343號

京公網安備 11010502049343號