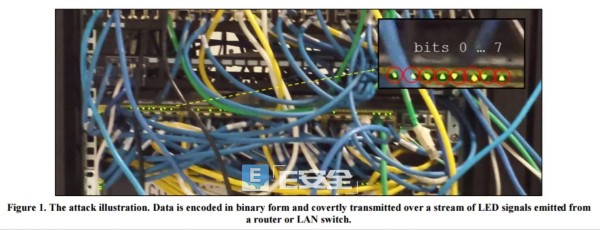

6月8日訊以色列本-古里安大學網絡安全研究中心的研究人員發現,當網絡設備(例如路由器和交換機)的比特率相對較高時,設備上的狀態顯示LED指示燈能被濫用,竊取物理隔離(Air Gap)系統的敏感數據。

研究人員開發出惡意程序,當安裝到路由器或網關上時它能控制設備上的 LED 燈,使用 LED 以二進制格式向附近的攻擊者傳輸數據,攻擊者可以使用視頻記錄設備來接收數據。固件攻擊實施起來相對較難,因為需通過供應鏈或社交工程感染路由器,但軟件攻擊相對容易許多,因為遠程可利用的漏洞本身就影響了許多設備。

一旦目標路由器或交換機被攻擊,攻擊者就可以控制LED指示燈的閃爍方式,之后通過數據調制方法,利用一個或幾個LED指示燈閃爍將數據傳輸到接收器(可以是相機或光傳感器)。

例如,如果某個LED指示燈在某個時間內處于關閉狀態,就傳輸比特(Bit)“0”,如果該LED指示燈在某個時間段內亮起,就發送“1”。“0”或“1”比特信號還可在頻率變化時被調制。如果設備有多個LED指示燈,攻擊者可以使用閃爍的LED指示燈表示一系列比特,從而帶來較高的傳輸速率。當每個LED指示燈的傳輸速率達到1,000 bps,這種方法就可用來滲漏數據,這足以竊取密碼和加密密鑰。在帶有7個LED指示燈的網絡設備上,研究人員設法讓傳輸速率達到10,000 bps。

E安全百科:

bps(bits per second),即比特率、比特/秒、位/秒、每秒傳送位數,數據傳輸速率的常用單位。如1Mbps(兆位/秒)。1Mbps 等于8,388,608 bps。

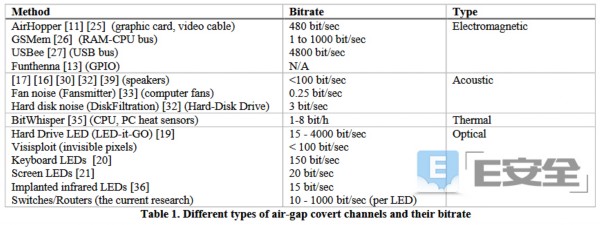

信號接收器本身也影響傳輸速率然而,傳輸速率還取決于接收器。例如,如果入門級數碼單反相機被用來捕捉閃爍LED指示燈的視頻,每秒60幀需要的最大比特率為15 bps(每個LED指示燈)。攻擊者還可以使用智能手機的相機,獲得高達60 bps的傳輸速率。

最高效的相機是GoPro Hero5,每秒最多可以記錄240幀,從而使每個LED指示燈的最大比特率達到120 bps。最佳接收器要數光傳感器,攻擊者可以用其實現最佳的傳輸速率。

通過以下代碼片段,攻擊者能夠通過控制LED狀態燈閃爍方式實現信號發送,同時利用光學傳感器中的遠程攝像頭對信號加以捕捉:

Algorithm 1 ModulateOOK1: procedure ModulateOOK(nLED, data, T)2: openLED(nLED); //opens the LED file for writing3: while(data[i] !=0)4: if(data[i] == ‘0’) //modulate 0 by turning the LED off5: setLEDOff(nLED);6: if(data[i] == ‘1’) //modulate 1 by turning the LED on7: setLEDOn(nLED);8: i++;9: sleep(T); // sleep for time period of T10: closeLED(nLED); // closes the LED file descriptor下面的研究人員公布的Shellscript:

// Method #1// turn the LED on1: echo 0 > /sys/class/leds/led_name/brightness// turn the LED off2: echo 255 > /sys/class/leds/led_name/brightness// Method #23: echo 1 > /proc/gpio/X_out // turn the LED on4: echo 0 > /proc/gpio/X_out // turn LED off以下是研究人員公布的演示攻擊視頻。

E安全的讀者可以這項技術的完整論文《xLED: Covert Data Exfiltration from Air-Gapped Networks via Router LEDs》。

本-古里安大學的研究人員過去幾年確認了幾種將數據從氣隙系統滲漏出去的方法,包括通過掃描儀、HDD活動LED燈、USB設備、硬盤驅動和風扇發出的噪聲和散熱。

京公網安備 11010502049343號

京公網安備 11010502049343號