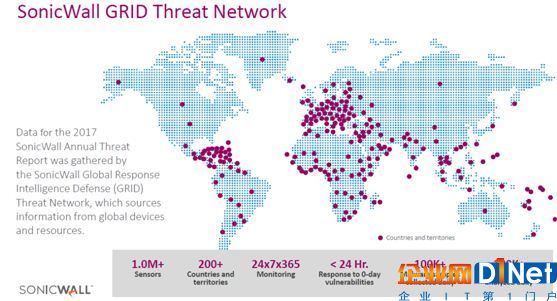

《企業網D1Net》2月8日(北京)SonicWall近日發布其年度威脅報告調查結果,該報告凸顯了安全專家和網絡犯罪分子在2016年分別取得的顯著的進展。報告根據SonicWall全球響應智能防御(GRID)威脅網絡在2016年全年所收集的數據所編撰,該網絡每日收集來自近200個國家和地區超過100萬個安全傳感器的數據。

據2017年SonicWall年度威脅報告顯示,無論對于安全專家還是網絡犯罪分子來說,2016年都是相當成功的一年。與過去幾年不同,SonicWall發現,2016年收集到的獨特惡意軟件樣本數量下降到6000萬,而2015年這一數字為6400萬,同比減少了6.25%。總惡意軟件攻擊嘗試次數多年來首次下降,從2015年的81.9億減少到2016年的78.7億。然而,網絡犯罪分子也從勒索軟件中迅速獲得回報,其中部分原因是由于勒索軟件即服務(RaaS)的興起。

SonicWall總裁兼首席執行官Bill Conner表示:“單純說2016年的威脅狀況減少或擴大都是不準確的——倒不如說,它似乎正在不斷演進和變化。網絡安全并不是一場消耗戰,而是軍備競賽,雙方都證明了自己非常出色的才能和創新。”

安全行業的進展

從2014年到2016年,針對銷售終端的惡意軟件攻擊減少了93%。

2014年備受矚目的零售數據泄露使得各個公司采取更加積極主動的安全措施。從那時起,企業就開始實施基于芯片的POS系統,采用支付卡行業數據安全標準(PCI-DDS)清單以及其它有效安全措施。

· 2014年,SonicWall 全球響應智能防御(GRID)威脅網絡發現新開發部署的POS惡意軟件對策比上年增加333%。

· SonicWall 全球響應智能防御(GRID)威脅網絡發現,新的POS惡意軟件變種同比下降88%,比2014年下降93%。這意味著網絡犯罪分子越發削弱了其在POS惡意軟件方面的創新。

安全套接層/傳輸層安全(SSL/TLS)加密流量增長38%,部分原因是為了應對日益普及的云應用

SSL/TLS加密的趨勢在近幾年不斷上升。隨著網絡流量在2016年全年不斷增加,SSL/TLS也是如此,SonicWall 全球響應智能防御(GRID)威脅網絡的數據顯示,Web連接數從2015年的5.3萬億增加到2016年的7.3萬億。

· SonicWall 全球響應智能防御(GRID)威脅網絡在全年探測到的絕大多數網絡會話都是SSL/TLS加密,占網絡流量的62%。

· SSL/TLS加密增多的原因之一就是企業越來越鐘情于云應用。SonicWall 全球響應智能防御(GRID)威脅網絡看到,云應用的總使用量從2014年的88萬億增加到2015年的118萬億,再到2016年的126萬億。

雖然總體來說這種趨勢是積極的,但是也應保持警惕。雖然SSL/TLS加密讓網絡竊賊更難攔截消費者的支付信息,但是它也在網絡中提供了一個未經檢驗的可信后門,使網絡犯罪分子可以利用后門偷偷混入惡意軟件。這種網絡安全措施之所以能夠成為一種攻擊載體,是因為大部分公司仍未部署合適的基礎設施來執行深度數據包檢測(DPI),以便檢測隱藏在SSL/TLS加密網絡會話中的惡意軟件。

主要攻擊套件Angler、Nuclear和Neutrino在2016年中期消失

2016年伊始,一批攻擊套件開始在惡意軟件市場占主導地位,特別是Angler、Nuclear和Neutrino。在逮捕了50多個利用Lurk Trojan進行銀行詐騙的俄羅斯黑客之后,SonicWall 全球響應智能防御(GRID)威脅網絡發現Angler攻擊套件突然銷聲匿跡,這讓許多人相信,Angler的開發者就在這些被捕的黑客中[i]。在Angler消失后不久,Nuclear和Neutrino使用量激增,隨后也迅速消失。

· SonicWall 全球響應智能防御(GRID)威脅網絡注意到,殘余的攻擊套件開始分散成多個更小的版本來填補這些空白。到2016年第三季度,Rig已演變出三個版本,充分利用不同的URL模式、著陸頁加密和有效載荷傳遞加密。

· 如同2016年的垃圾郵件以及其它傳播方法一樣,SonicWall發現攻擊套件已成為勒索軟件交付機器中的一部分,從而使Cerber、Locky、CrypMIC、BandarChor、TeslaCrypt等變體成為全年主要有效載荷。然而,隨著其主導成員的傾覆,攻擊套件至今仍未從2016年初的巨大打擊中恢復過來。

網絡犯罪分子的進展

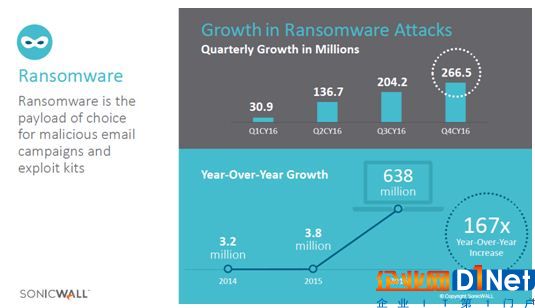

勒索軟件的使用量同比增多167倍,并成為惡意電子郵件活動和攻擊套件的有效載荷。

SonicWall 全球響應智能防御(GRID)威脅網絡檢測到勒索軟件攻擊從2015年的380萬激增到2016年的6.38億——這一數字相當驚人。RaaS的興起顯著簡化了勒索軟件的獲取和部署。這類惡意軟件前所未有的增長也可能是由更容易進入地下市場、以較低成本進行勒索軟件攻擊、易于傳播以及被抓獲或處罰的風險較低等因素所驅動。

· 勒索軟件在全年不斷保持上升勢頭,從2016年3月起,勒索軟件的進攻在一個月內從28.2萬次激增至3000萬次,這一勢頭一直延續到第四季度。最終,第四季度勒索軟件的進攻達到2.665億次。

· 2016年,惡意電子郵件活動最流行的載荷就是勒索軟件,其中最常見的是被部署在全年90%的Nemucod攻擊和超過5億個總攻擊中的Locky。

· 沒有一個行業能夠幸免于勒索軟件的攻擊。各個垂直行業受到攻擊的幾率幾乎相同,機械和工業工程行業約占勒索軟件攻擊的15%,制藥和金融服務行業并列第二,各占13%,房地產行業排在第三,占12%。

NSS實驗室安全測試與咨詢副總裁MikeSpanbauer表示:“隨著勒索軟件的不斷增多,SonicWall的調研結果展示了企業對自身網絡防御戰略進行評估的重要性。在2016年,我們看到網絡犯罪分子有了重大進展,我們相信像SonicWall這樣的安全廠商一樣愿意為戰勝勒索軟件進行投入并不斷改進技術和方法,這將幫助安全行業領先于日漸盛行的攻擊方法。”

由于部署了較差的安全功能,物聯網設備受到大規模攻擊,為分布式拒絕服務攻擊大開方便之門

2016年,隨著物聯網設備融入到我們工作和生活的核心組件中,它也為網絡犯罪分子提供了一個誘人的攻擊載體。物聯網安全的缺口讓網絡竊賊得以在2016年發起史上最大規模的分布式拒絕服務(DDoS)攻擊,借助Mirai僵尸網絡管理框架,充分利用數十萬個遠程登錄密碼較弱的物聯網設備發起DDoS攻擊。

· SonicWall 全球響應智能防御(GRID)威脅網絡在所有類型的物聯網設備上都發現了漏洞,包括智能攝像頭、智能可穿戴設備、智能家庭、智能汽車、智能娛樂和智能終端。

· 2016年11月,Mirai激增高峰期間,SonicWall全球響應智能防御(GRID)威脅網絡發現美國是迄今為止受到攻擊最多的國家,70%的DDoS攻擊是針對該地區的,巴西(14%)和印度(10%)緊隨其后[ii]。

安卓設備的安全保護措施增加,但是仍然容易受到疊加攻擊

2016年,谷歌努力修補犯罪分子過去用來針對安卓系統的漏洞,但是攻擊者采用全新的技術來對抗這些安全改進措施。[iii],[iv]

· SonicWall 全球響應智能防御(GRID)威脅網絡發現,網絡犯罪分子充分利用屏幕疊加來模仿合法應用屏幕,并誘騙用戶輸入登錄信息及其它數據。當安卓系統推出新的安全功能來打擊疊加攻擊時,SonicWall發現,攻擊者通過哄騙用戶提供權限允許疊加仍被使用從而繞過這些措施。[v]

受到攻擊的面向成人的應用在Google Play應用商店中有所下降,但是網絡犯罪分子不斷從第三方應用商店中找到受害者。和自安裝應用一樣,勒索軟件是一個常見載荷。SonicWall 全球響應智能防御(GRID)威脅網絡在短短兩周內發現了超過4,000個不同的包含了自安裝載荷的應用。

[i]Kevin Townsend,“Angler攻擊套件是否隨著俄羅斯黑客被逮捕而消亡?”,Security Week,2016年6月13日http://www.securityweek.com/did-angler-exploit-kit-die-russian-lurk-arrests

[ii]Nicky Woolf,“專家表示,破壞互聯網的DDoS攻擊是有史以來規模最大的”,衛報,2016年10月26日https://www.theguardian.com/technology/2016/oct/26/ddos-attack-dyn-mirai-botnet

[iii]John E Dunn,“Android Marshmallow系統的10個最重要的安全功能”,Techworld,2015年9月30日http://www.techworld.com/picture-gallery/security/android-marshmallows-10-most-important-security-features-3626468/

[iv]Al Sacco,“谷歌在Android 7.0 ‘Nouga’中詳解安全功能”,CIO ,2016年8月16日http://www.cio.com/article/3108382/android/google-details-security-features-in-android-7-0-nougat.html

[v]“惡意銀行家試圖繞過Android Marshmallow安全障礙”, SonicWall安全中心,2016年9月16日https://www.mysonicwall.com/sonicalert/searchresults.aspx?ev=article&id=967

京公網安備 11010502049343號

京公網安備 11010502049343號