摘要

這篇文章主要介紹的是入侵檢測系統(IDS)和入侵防御系統(IPS),而這兩者均是保護我們網絡安全的重要機制。在過去的幾年里,網絡攻擊所帶來的安全威脅嚴重程度已經上升了很多倍,幾乎每個月都會發生數起嚴重的數據泄露事件。基于網絡的IDS/IPS并不是一種新出現的技術,但是考慮到網絡攻擊技術的最新發展趨勢,IDS和IPS的實現方式仍然是我們需要理解和考慮的內容。

因此,在這篇文章中,我們將從高層設計角度觸發,跟大家討論一下如何在不同的IT環境中更加有效地部署IDS和IPS。本文包含以下幾個話題內容:

1. 什么是基于網絡的IDS和IPS

2. 什么是基于主機的IDS和IPS

3. 企業環境下的IDS/IPS設計

4. 基于設備的IDS/IPS

5. 基于路由器的IDS/IPS

6. 基于防火墻的IDS/IPS

7. 基于云環境下的IDS/IPS實現

8. 針對智能物聯網設備的IDS/IPS設計

9. 使用機器學習算法實現入侵檢測

什么是基于網絡的IDS和IPS?

入侵檢測系統(IDS)是一種通過實時監控網絡流量來定位和識別惡意流量的軟件。在網絡系統中,IDS所處的位置是一個非常關鍵的設計因素,IDS一般會部署在防火墻之后,但我們還應該在充分了解網絡數據劉和整體網絡架構之后再去考慮IDS的部署位置。除此之外,為了進一步提升網絡的整體安全性,我們還建議可以部署多個IDS。常用的入侵檢測方法如下:

a. 使用簽名:廠商可以提供2000多種簽名,IDS可以使用這些簽名對網絡流量進行模式匹配。當一個新的數據包進入我們的網絡之后,它可以根據數據庫中的簽名數據來分析其相似度,如果檢測到了匹配發生,則會發出警報。

b. 搜索異常:即為用戶的使用操作設定一條基準線。比如說,如果三十個人同時打開了一個連接(考慮連接數x5),那么如果一個非正常的請求同時建立了30×5=150條連接,則會發出警報。

c. 協議異常:即檢測基于協議的異常信息。例如系統所使用的協議為HTTP,但系統檢測到了某些請求使用了其他協議或者未知命令時,系統則會認為其違反了常規協議,接下來便會發出警報。

當攻擊發生時,入侵檢測系統只能發出警報,它并不能防止攻擊的發生。而入侵防御系統(IPS)卻能有效地組織攻擊行為的發生,因為所有的網絡流量在達到目標服務器之前,都需要流經IPS。所以在沒有得到允許的情況下,惡意軟件是無法觸及服務器的。

企業環境下的IDS設計架構如下圖所示:

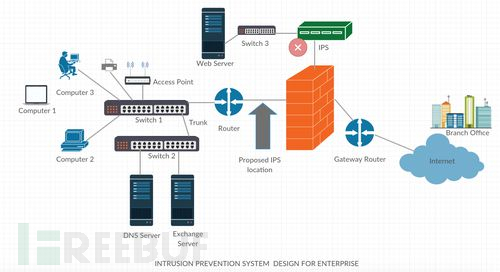

設計考慮因素

a. IDS一般部署在防火墻之后。

b. 在上面的設計圖中,Location 1部署的IDS用于保護Web服務器。

c. Location 2部署的IDS用于保護余下的網絡組件免受惡意軟件的危害。

d. 這是一個基于網絡的IDS,而并非基于主機的IDS,因此它無法檢測到網絡中兩臺主機之間所生成的惡意軟件。

企業環境下的IPS設計架構如下圖所示:

基于主機的IDS/IPS

基于主機的IDS只能夠監控一個系統,它運行在你需要保護的主機之中,它能夠讀取主機的日志并尋找異常。但需要注意的是,當攻擊發生之后,基于主機的IDS才能夠檢測到異常。基于網絡的IPS能夠檢測到網段中的數據包,如果基于網絡的IPS設計得當的話,它也許能夠代替基于主機的IPS。基于主機的IDS其另一個缺點就是,網絡中的每一臺主機都需要部署一個基于主機的IDS系統。你可以設想一下,如果你的環境中有5000臺主機,這樣一來你的部署成本就會非常高了。

基于設備的IDS/IPS

你可以在一臺物理服務器或虛擬服務器中安裝IDS,但你需要開啟兩個接口來處理流入和流出的網絡流量。除此之外,你還可以在Ubuntu服務器(虛擬機)上安裝類似Snort的IDS軟件。

基于路由器的IDS/IPS

在一個網絡中,幾乎所有的流量都要經過路由器。路由器作為一個網絡系統的網關,它是系統內主機與外部網絡交互的橋梁。因此在網絡安全設計架構中,路由器也是IDS和IPS系統可以考慮部署的地方。目前有很多可以整合進路由器的第三方軟件,而它們可以構成網絡系統抵御外部威脅的最前線。

基于防火墻的IDS/IPS

防火墻與IDS之間的區別在于,防火墻看起來可以防止外部威脅進入我們的網絡,但它并不能監控網絡內部所發生的攻擊行為。很多廠商會在防火墻中整合IPS和IDS,這樣就可以給防火墻又添加了一層保護功能。

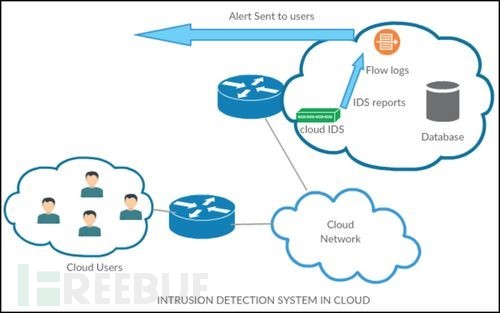

基于云環境下的IDS/IPS實現

對于那些將自己的文件和應用托管在云端的用戶來說,云服務提供商是否部署了IDS也許會成為客戶考慮的其中一個因素。除此之外,用戶還可以部署Snort IDS(社區版)來監控和感知威脅。

云環境下的IDS架構如下圖所示:

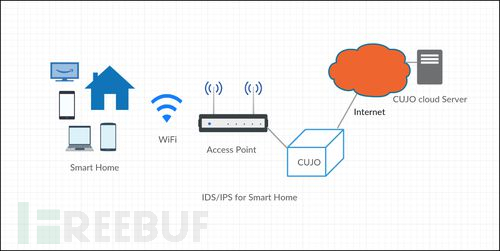

針對智能物聯網設備的IDS/IPS設計

隨著越來越多的用戶開始使用物聯網設備或智能家居設備,因此我們還要考慮如何防止IOT設備遭受外部惡意軟件的攻擊。由于考慮到設備功能和容量大小會不同,因此我們也許要根據設備的性能來設計自定義的IDS。

智能家居環境下的ISD/IPS部署架構如下圖所示:

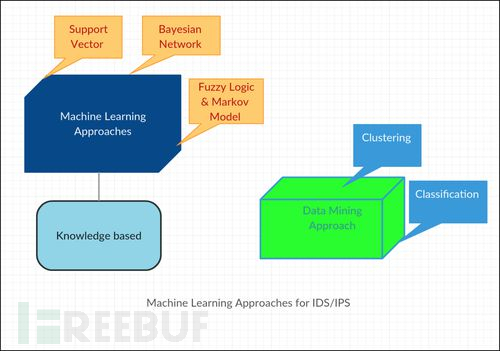

使用機器學習算法實現入侵檢測

現在有很多機器學習算法能夠檢測異常并生成警告。機器學習算法可以對惡意行為的模式進行學習,即使惡意行為發生改變,它也能夠迅速生成警報。

將機器學習方法應用到IDS/IPS:

總結

在設計網絡安全架構的過程中,我們需要考慮的關鍵因素就是將IDS/IPS部署在何處。根據網絡以及客戶環境的不同,我們可以選擇的設計方法有很多種。隨著物聯網設備和智能家居設備的興起,IDS和IPS系統的重要性也不言而喻。值得一提的是,我們現在遇到的絕大多數的網絡攻擊之所以能夠成功,正是因為這些系統并沒有正確部署入侵檢測系統。

京公網安備 11010502049343號

京公網安備 11010502049343號