針對Radware 2018年Web應用安全報告,高管們喜憂參半,但卻有很高的信心。

過去一年,各類數據泄露事件(英國航空公司、Under Armor、Panera Bread)頻繁見諸報端、GDPR的引入以及最新應用開發架構和框架的出現,因此,Radware在最新的報告中公布了應用安全現狀。這項針對高管和IT專業人士的全球調查提出了有關威脅、顧慮和應用安全策略的深刻見解。

接受調查的人表示,他們對包括數據泄露、機器人程序管理、DDoS緩解、API安全和DevSecOps等在內的各類應用安全挑戰的常見趨勢很有信心。90%的各地區受訪者表示,他們的安全模型能夠有效緩解Web應用攻擊。

針對應用的攻擊保持著很高記錄,敏感數據的共享也比以往任何時候更多。因此,高管和IT專業人士如何能對他們的應用安全有如此大的信心呢?

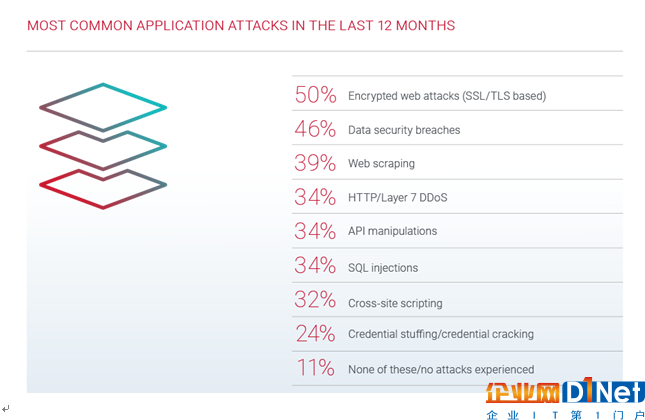

為了了解得更全面,Radware研究了當前的威脅形勢以及企業目前采用的防護策略。立即得出了一些互相矛盾的結果:

• 90%的企業遭受了針對應用的攻擊

• 三分之一的企業與第三方共享敏感數據

• 33%的企業允許第三方通過API創建/修改/刪除數據

• 67%的企業認為黑客可以侵入企業網絡

• 89%的企業將Web抓取作為針對IP知識產權的重大威脅

• 83%的企業會采取獎金計劃來查找遺漏的漏洞

針對應用服務的許多威脅并沒有得到很好的解決,這為傳統安全方法帶來了挑戰。與此同時,依賴與多個服務進行大量集成的新興框架和架構的采用增加了復雜性以及攻擊覆蓋范圍。

當前的威脅現狀

去年11月,OWASP發布了新的十大Web應用漏洞列表。黑客們繼續使用注入、XSS以及CSRF、RFI/LFI和會話劫持等故有技術來利用這些漏洞,獲取對敏感信息的未授權訪問。由于攻擊均來自可信來源,如CDN、加密流量或系統API以及整合的服務,因此,防護措施也變得越來越復雜。機器人程序表現的像是真實用戶,并且可以繞過CAPTCHA、基于IP的檢測措施等質詢機制,使得保護并優化用戶體驗變得更加困難。

Web應用安全解決方案必須更加智能,并且可以解決廣泛的漏洞利用場景。除了保護應用免受這些常見漏洞的攻擊,還必須保護API,緩解DoS攻擊,管理機器人程序流量,區分合法的機器人程序(如搜索引擎)和不良機器人程序、Web抓取器等。

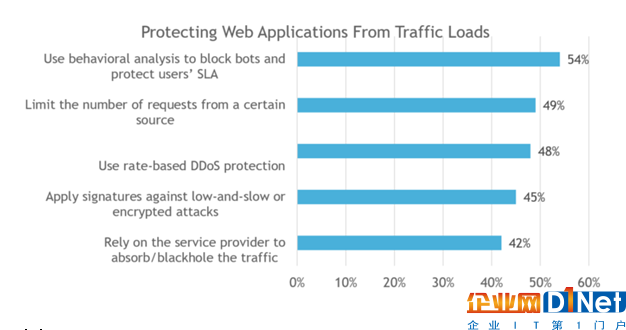

DDoS攻擊

63%的企業遭受了針對應用的拒絕服務攻擊。DoS攻擊通過耗盡應用資源讓應用無法運行。緩沖區溢出和HTTP洪水是最常見的DoS攻擊類型,這種攻擊類型在亞太區更為常見。36%的企業認為,HTTP/L7層DDoS是最難緩解的攻擊。一半的企業采用基于速率的方法(如:限制來自某個來源的請求數量或簡單地購買基于速率的DDoS防護解決方案),一旦超過閾值,這些方法就會失效,真實用戶就無法連接了。

API攻擊

API簡化了應用服務的架構和交付,使數字交互成為可能。遺憾的是,API也增加了更多風險和漏洞,成為了黑客入侵網絡的后門。通過API,數據可以在HTTP中交換,雙方可以接收、處理并共享信息。理論上,第三方能夠在應用中插入、修改、刪除并檢索內容。這也可以作為攻擊的入口:

• 62%的受訪者不會加密通過API的數據

• 70%的受訪者不要求身份驗證

• 33%的受訪者允許第三方執行操作(GET/POST/PUT/DELETE)

針對API的攻擊:

• 39%為非法訪問

• 32%為暴力破解攻擊

• 29%為不規則JSON/XML表達式

• 38%為協議攻擊

• 31%為拒絕服務

• 29%為注入攻擊

機器人程序攻擊

良性機器人程序和不良機器人程序的流量都在增長。企業被迫要增加網絡容量,并且需要能夠精確地區分敵友,從而維持客戶體驗和安全。令人驚訝的是,98%的企業聲稱他們可以這樣區分。然而,同樣有98%的企業將Web抓取看做重大威脅。過去一年,盡管企業采用了各種方法來克服這一挑戰——CAPTCHA、會話終止、基于IP的檢測,甚至是購買專門的防機器人程序解決方案,但仍有87%的企業受到了攻擊的影響。

Web抓取的影響:

• 50%收集價格信息

• 43%復制網站內容

• 42%竊取知識產權

• 37%庫存排隊/被機器人程序控制

• 34%庫存持有

• 26%買斷庫存

數據泄露

跨國企業會密切關注他們采集并共享的數據類型。然而,幾乎所有其他企業(46%)都表示,他們遭受了數據泄露。企業平均每年會遭受16.5次數據泄露。多數企業(85%)需要幾個小時到幾天時間才能發現數據泄露。在Radware研究受訪者看來,數據泄露是最難檢測和緩解的攻擊。

企業如何發現數據泄露?

• 69%為異常檢測工具/SIEM

• 51%為Darknet監控服務

• 45%為信息被公開泄露

• 27%為要求贖金

攻擊影響

攻擊成功之后,聲譽受損、客戶賠償、法律行動(在EMEA地區更常見)、客戶流失(在亞太區更常見)、股價下降(在AMER地區更常見)、高管失業等負面影響很快就會出現,恢復企業聲譽的過程很長,也不一定奏效。約有一半的人承認曾遭遇過這種影響。

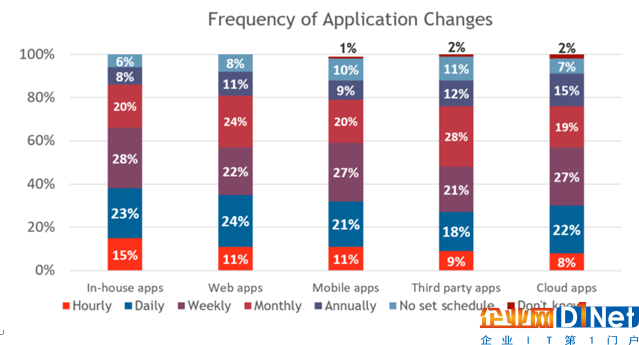

保護新興應用開發框架

應用數量的快速增長及其跨多個環境的分布要求在需要修改應用時能夠對其進行調整。在所有環境中高效部署并維護相同的安全策略幾乎是不可能的。Radware研究表明,約有60%的應用每周都會發生變化。安全團隊如何才能與時俱進?

盡管93%的企業采用了Web應用防火墻(WAF),但只有30%的企業采用了整合了主動和被動安全模型的WAF,可以實現有效的應用防護。

DevOps采用的技術

• 63%——DevOps和自動工具

• 48%——容器(60%采用了編排)

• 44%——無服務器/FaaS

• 37%——微服務器

在使用微服務的受訪者中,一半的人認為數據防護是最大挑戰,其次是可用性保證、策略執行、身份驗證和可見性。

總結

企業是否信心十足?是的。這是一種錯誤的安全感嗎?是的。攻擊在不斷演變,安全措施也并非萬無一失。擁有恰當的應用安全工具和流程可能會為企業提供一種掌控能力,但他們遲早會被破壞或繞過。企業面臨的另一個問題是,高管們是否已經完全意識到了日常事件。這是理所當然的,他們希望內部團隊負責應用安全并解決問題,但他們對企業應用安全策略的有效性和實際的暴露風險之間的感知似乎存在脫節。

京公網安備 11010502049343號

京公網安備 11010502049343號