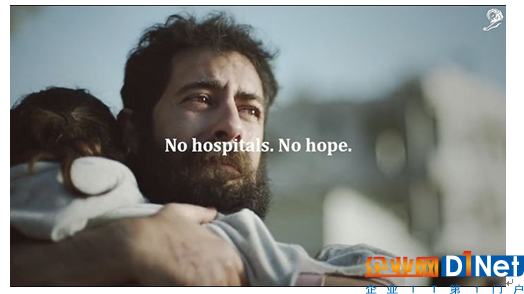

2018年的戛納廣告節上,影視制作類全場大獎被一部名為“沒有醫院,就沒有希望”( No hospital. No hope.)的公益廣告收入囊中。

這是一個情節十分簡單的故事——

戰爭地區,一位小女孩不幸腹部受傷,流血不止,父親一路疾驅將女兒送往醫院。盡管父親不斷地安慰和鼓勵,女兒仍然越來越虛弱,逐漸失去意識。

然而,等父親終于到達醫院,看到的卻是爆炸后的一片廢墟……

http://www.iqiyi.com/w_19rzupey1p.html

在戰區,包括醫院在內的公共服務點每天都在遭受襲擊。沒有了醫院,對于受傷的普通民眾而言,就是沒有了希望。

從“大”到“小”,攻擊一直都在

襲擊、爆炸、流彈、廢墟……這些字眼對于我們來說似乎頗為遙遠;但實際上,隨著醫療服務行業數字化進程的加快,醫院也不再“安全”,被迫卷入一場看不見硝煙的“冷戰爭”。

· 2017年5月,一種名為WannaCry的勒索病毒在全球99個國家蔓延感染,最先遭到攻擊的英國國家醫療服務體系旗下248個醫療機構中有48個受到影響,致使許多醫院正常的治療活動無法進行,部分病人被迫轉院;

· 2018年2月,湖北襄陽南漳縣人民醫院和湖南省兒童醫院信息系統接連遭受黑客攻擊,系統大面積癱瘓,不僅院內診療流程無法正常運轉,病歷資料、醫藥價格等重要數據庫文件也被破壞;

· 2018年7月,新加坡最大的醫療保健集團數據庫遭大規模網絡攻擊,包括新加坡總理李顯龍在內的150萬人的個人醫療信息失竊,成為新加坡迄今為止遭受的最為嚴重的網絡攻擊……

可以說,對于醫療網站安全的擔憂,早已不是杞人憂天。無論國內還是國外,醫療服務行業已經成為漏洞利用、勒索軟件、數據盜竊以及其他惡意攻擊的重點目標。

除此之外,隨著國內互聯網醫療的發展,許多醫院已經提供了線上預約、掛號、支付等便民服務,網絡安全問題也正以一種更為普遍、日常的形式存在——黃牛搶占預約號。

無需高超的黑客技術,無需高昂的入門學費,只需要一個網上隨手可得的低價甚至免費自動化腳本,黃牛就能在搶號的大潮中奪得先機,再以10倍、20倍的價格迅速轉賣。北京某婦幼保健醫院負責人十分無奈:“網上預約掛號其實就類似于優惠秒殺,每天零點我們都會放出一批號源。但是我親自試過,用五筆輸入法把卡號密碼全部輸完最快也要8秒鐘,可實際上,開放號源后不到1秒,預約號就已經被全部搶完了。”

(來源:http://news.163.com/11/0422/02/7279484800011229_mobile.html)

當普通人與自動化工具同場競技,手速就成了最無聊的笑話。

為什么是“醫療”?

醫療行業之所以會成為網絡攻擊者眼中誘人的果實,離不開其所具有的幾個主要特征。

一方面,在網絡犯罪世界,“醫療”這個關鍵詞,總是和“錢”有著隱秘而又不道德的關系。健康數據自然是非常有價值的商品,盜取健康數據也不失為網絡罪犯發家致富的途徑之一。

上海市信息安全行業協會專家委員會副主任張威曾在采訪中表示:“醫院數據是涉及個人隱私的敏感信息,例如病史數據,一個癌癥患者的信息在黑市上可以賣很高的價格。”同時,由于醫療信息安全關系重大,一旦醫院遭遇攻擊導致業務停擺,則會直接威脅患者的生命安全,因此醫院往往會傾向于先向攻擊者提供金錢以解決問題。

(來源:http://news.163.com/18/0301/20/DBRDT0KE000187VE.html)

另一方面,醫院自身安全防御的薄弱也給了黑客可乘之機。傳統醫療機構的信息安全起步較晚,部分醫院安全意識比較薄弱,沒有做好必要的安全防范,有的更是基本等同于裸奔——早些年,很多大醫院的Oracle數據庫,甚至用system/oracle就可以直接登錄。而許多早前建立的系統更在設計的時候就存在天然缺陷,例如嵌入式系統由于制造方式問題,即便發現漏洞也難以打上補丁。

現有防護足夠了嗎?

現有的安全防護手段,通常是在攻擊發生之后再依據攻擊的特征、規則進行防護,這樣的防護確實有一定效果,但仍然存在可供改進的地方。

根據權威報告,目前90%以上的黑客正在利用自動化工具發起更具規模、更高效的網絡攻擊,同時,超過70%的惡意工具請求可以通過模擬器、偽造瀏覽器環境、隨機變化IP地址等手段模擬正常人類行為發起攻擊,然而,區分模擬正常人的工具行為和正常人行為已經越來越困難。因此時間就是生命,防護響應時間越短,醫療網絡所面臨的安全風險則越可能處于可控范圍內。

另外,醫療行業網絡安全中隱藏著的0day漏洞等未知漏洞也一直虎視眈眈。這類之前從未被人發現的漏洞一旦爆發,就會如同非典疫情一般迅速蔓延,由于它的“病理”“傳播源”等等無法被確切掌握,基于已知特征和規則來進行防護的傳統安全技術也就根本無力招架,無法及時采取任何有效的應對措施。

因此,瑞數的答案是“不夠”

不想再牽制于檢測、更新、升級的漫長響應時間?

不想再依賴于打補丁、特征碼等“亡羊補牢”的被動防護方式?

不想再頻繁更新惡意特征代碼、調整防護規則?

不同于傳統的安全防護思路,瑞數信息可以為醫療行業提供一個創新的安全解決方案,讓安全領先攻擊一步。

“動態安全”技術——在工具攻擊面前,與其被動等待,不如主動出擊。瑞數以“動態安全”技術為核心,將目標網站底層代碼進行持續的動態變化,主動迷惑攻擊者,讓攻擊者找不到攻擊入口、放棄攻擊。

人機識別技術——在傳統安全防護系統里,其所看到的由工具提交的訪問內容和正常人提交的內容是一模一樣的,因此依靠特征很難分區。而瑞數則以精細的行為數據采集,加上一次性的動態令牌和驗證,在正常流量中高效識別并實時阻攔由自動化工具發起的訪問請求。

瑞數信息,讓防御變得主動、實時、高效、簡單,全面保護醫療行業的網站安全、業務系統安全和數據安全。

京公網安備 11010502049343號

京公網安備 11010502049343號