Spectre/Meltdown事件似乎已經(jīng)進(jìn)入了第二階段——各廠商紛紛推出自己的修復(fù)方案。然而事情似乎并沒有想象中那么順利,工控系統(tǒng)供應(yīng)商Wonderware表示Meltdown補丁影響了工控系統(tǒng)的穩(wěn)定性,而SolarWinds則通過測試發(fā)現(xiàn),補丁造成CPU使用率飆升。

Meltdown補丁導(dǎo)致工控系統(tǒng)崩潰

Meltdown補丁影響了工控系統(tǒng)的穩(wěn)定性。

工控系統(tǒng)供應(yīng)商Wonderware承認(rèn),Redmond的Meltdown補丁使其Historian產(chǎn)品不穩(wěn)定。 Wonderware公司支持網(wǎng)站的聲明說:“微軟更新KB4056896導(dǎo)致Wonderware Historian不穩(wěn)定,無法通過SMC訪問DA/OI服務(wù)器。

Wonderware公司透露,相關(guān)補丁已經(jīng)導(dǎo)致Studio 5000,F(xiàn)actoryTalk View SE和RSLinx Classic出現(xiàn)問題,而這些是在制造業(yè)中被廣泛使用的產(chǎn)品。網(wǎng)絡(luò)安全漏洞管理員Kevin Beaumont表示:“這可能是因為RPC [遠(yuǎn)程過程調(diào)用]相關(guān)變更導(dǎo)致的。

Spectre/Meltdown補丁對SolarWinds的AWS基礎(chǔ)架構(gòu)有重大影響

SolarWinds在自家Amazon Web Services基礎(chǔ)設(shè)施安裝Spectre / Meltdown補丁后分析發(fā)現(xiàn)主機的性能嚴(yán)重下降。

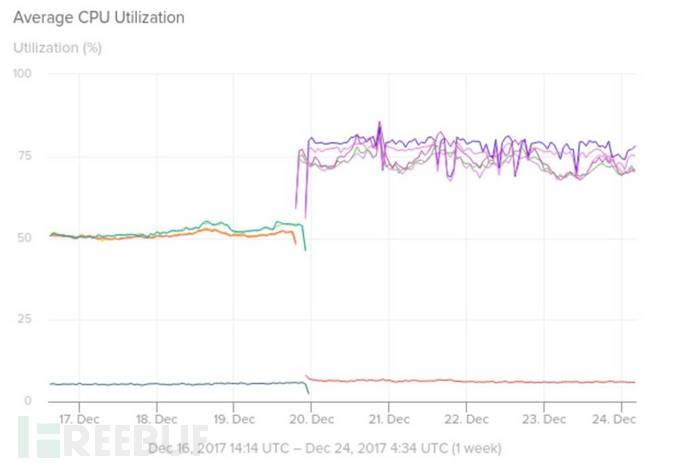

在重啟亞馬遜PV實例后,CPU使用率猛增至25%左右,這與打補丁前的狀態(tài)大相徑庭。

該公司還監(jiān)測其EC2實例的性能,注意到亞馬遜正在推出崩潰補丁。

公司同樣觀察了EC2實例的性能變化,好消息是在亞馬遜推出補丁之后,問題得到了改善。

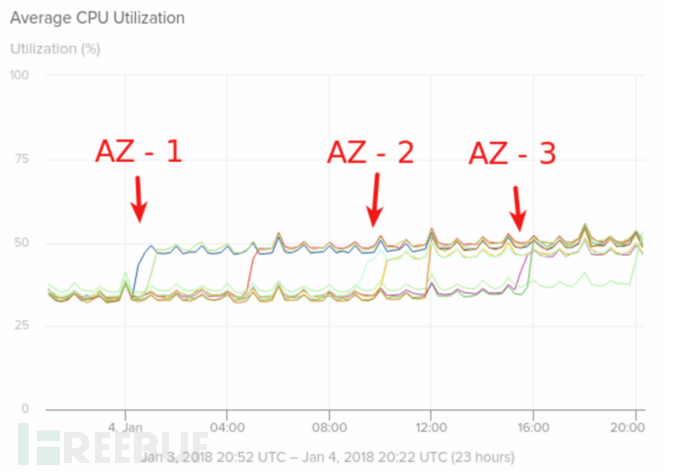

“AWS能夠使用Meltdown補丁修復(fù)HVM實例,無需重新啟動實例。從我們所觀察到的情況來看,這些補丁在us-east-1的1月4日00:00 UTC左右開始執(zhí)行,在us-east-1的EC2 HVM實例20:00 UTC左右完成。 “

總的來說,Kafka集群的數(shù)據(jù)包速率降低了40%,而Cassandra的CPU使用率則猛增了25%。

亞馬遜部署補丁后,CPU利用率下降。公司于2018年1月12日發(fā)布了更新。

“截至今天上午10:00,我們注意到我們的實例CPU使用率降低了一步。目前還不清楚是否有其他補丁,但CPU水平似乎正在恢復(fù)到HVM之前的補丁水平。“該公司表示。

小心你下的是假補丁

Meltdown和Specter漏洞同樣引起了黑客的關(guān)注,在漏洞推出不久已經(jīng)有黑客開始使用這兩個漏洞進(jìn)行釣魚攻擊。

Malwarebytes報道稱,有黑客正在利用SmokeLoader病毒攻擊用戶。

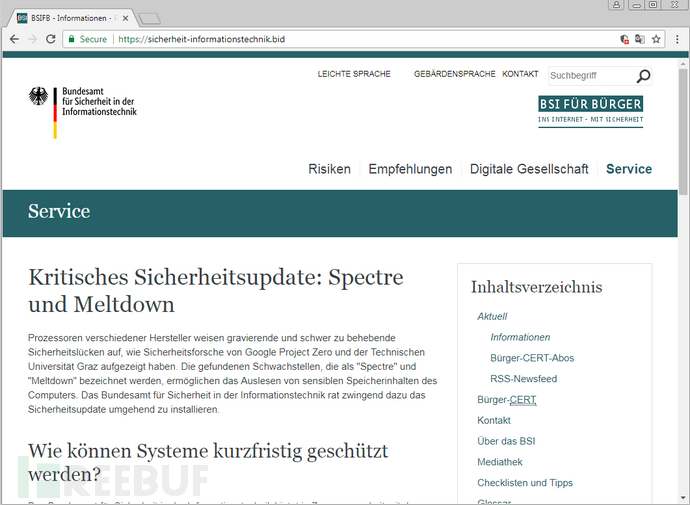

病毒來自一封郵件,偽裝的地址是德國聯(lián)邦信息安全辦公室,Malwarebytes還發(fā)現(xiàn)了與之相關(guān)的一個域名。這些域名和郵件實際上跟德國聯(lián)邦信息安全辦公室沒有關(guān)系,黑客以這個機構(gòu)來偽裝自己,讓用戶安裝惡意軟件。

網(wǎng)站提供了一個信息頁面,提供Meltdown和Spectre補丁的鏈接,而實際用戶下載的是一個zip文件(Intel-AMD-SecurityPatch-11-01bsi.zip),里面包含病毒。

用戶下載運行后,SmokeLoader就會運行,它能夠下載運行其他的payload。研究人員發(fā)現(xiàn)它會連接多個域名,發(fā)送加密信息。

黑客往往會利用熱點事件進(jìn)行病毒傳播,提醒各位讀者從官方渠道下載補丁。

京公網(wǎng)安備 11010502049343號

京公網(wǎng)安備 11010502049343號