今天向公眾發布的 macOS High Sierra 可能會受到一個重大安全漏洞的影響,這個漏洞可能會讓黑客竊取存儲在 Keychain 中賬戶的用戶名和密碼。事實證明,macOS High Sierra(可能還有早期版本的 macOS)的未簽名應用可以訪問 Keychain 信息,并在沒有用戶主密碼的情況下顯示明文的用戶名和密碼。安全研究人員和前美國國家安全局分析師 Patrick Wardle 今天早上 在twitter 上分享了這一漏洞,并分享了這一漏洞的視頻。

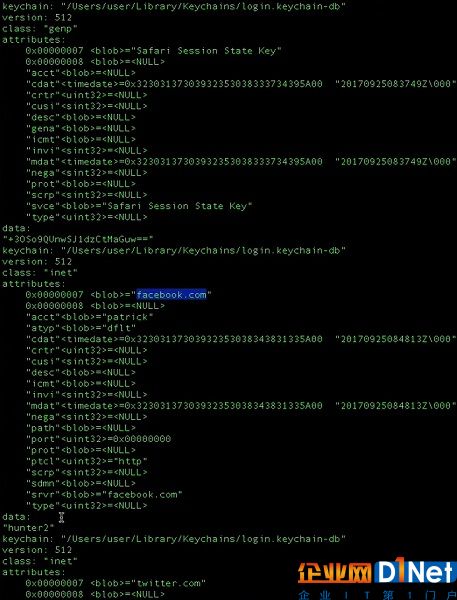

在 High Sierra(未簽名)應用程序中,可以通過編程來轉儲用戶密碼。

要想讓這種漏洞發揮作用,用戶需要從一個未知來源下載惡意第三方代碼。蘋果對應用程序在 Mac App Store 之外或不受信任的開發者處下載予以了強烈的反對警告。

事實上,蘋果甚至不允許非信任的開發者的應用在沒有明確覆蓋安全設置的情況下被下載。

正如網上視頻所展示的那樣,Wardle 創建了一個概念驗證的應用程序,叫做“keychainStealer”,能夠訪問 Twitter、Facebook 和美國銀行的鑰匙鏈中存儲的純文本密碼。

Wardle 在福布斯雜志上談到了這一漏洞,他說,即使在蘋果的保護措施下,在 Mac 上運行惡意代碼也并不難。

Wardle 在志采訪時還表示:“并不需要 root 用戶特權,如果用戶登錄了,我就可以轉儲并過濾掉密鑰鏈,包括明文密碼。通常情況下,你不應該通過編程來做到這一點。”

他補充說:“我們今天看到的大多數攻擊都涉及到社交賬戶管理,而且似乎成功地針對 Mac 用戶。”

“我不會說 keychain 的開發是無用的——但惡意攻擊能完成工作,不需要 root 用戶,而且成功率達到 100%。”

Wardle 還沒有為惡意實體提供完整的漏洞,他相信蘋果會在未來的更新中修復這一問題。

京公網安備 11010502049343號

京公網安備 11010502049343號