根據思科2017年中期網絡安全報告,一種新的“破壞服務”(DeOS)安全威脅可能會對企業造成更大的破壞,其嚴重程度遠超勒索軟件造成的損失。思科創造性的提出了新的術語DeOS(destruction of service),該報告指出物聯網增加了攻擊的途徑和擴大了潛在的威脅和影響。

思科安全業務的高級副總裁兼總經理David Ulevitch在一篇博文中寫道:“DeOS攻擊的目的不再是純粹的攻擊,而是一種防止用戶恢復系統和數據的方式進行破壞。”

報告稱安全研究人員在2017年上半年看到了惡意軟件在不斷變化,襲擊者越來越喜歡讓受害者通過點擊鏈接或打開文件來激活惡意軟件。此外,襲擊者正在開發存儲在內存中的無病毒惡意軟件,并且在設備重新啟動時更加難以檢測到。襲擊者還依靠匿名和分散的基礎設施,例如Tor代理服務來掩蓋指揮和控制活動。

該報告指出,隨著垃圾郵件不斷增加,攻擊者更多地通過電子郵件分發惡意軟件并為此創造收入,這與2016年中期以來的利用套件的方式傳播惡意軟件有所改變。

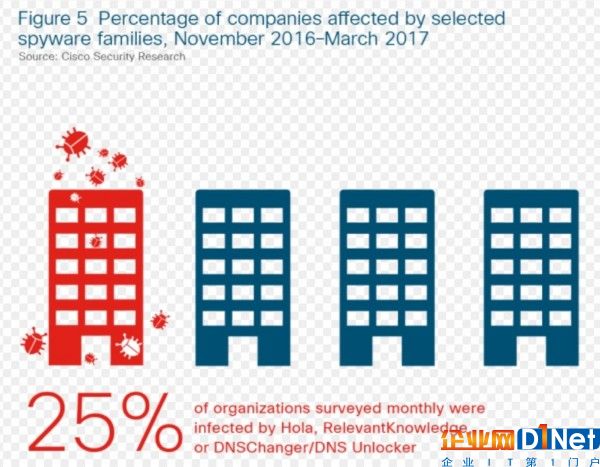

思科表示,間諜軟件和廣告軟件對企業帶來巨大的風險,攻擊者可以通過間諜軟件竊取用戶和公司信息,削弱設備的安全狀態,提高惡意軟件感染的幾率。

思科的研究人員在四個月內對300家公司進行了抽樣調查,發現了三個感染率最高的間諜軟件族:Hola、RelevantKnowledge和DNSChanger/DNS Unlocker,每個月這三種間諜軟件都能感染25%以上的企業。

報告顯示發送垃圾郵件的僵尸網絡也在不斷發展,今年初,僵尸網絡Necurs通過發送大量的垃圾郵件“pump-and-dump”來盈利,該郵件比勒索軟件耗費的資源更少。然而,最近Necurs僵尸網絡通過大規模的垃圾郵件發送新型勒索軟件Jaff,該電子郵件中包含一個帶有嵌入式MicrosoftWord文檔的PDF附件,打卡之后就激活了勒索軟件。

雖然勒索軟件仍然占據了安全事件的主角,在2016年它給企業造成了10多億美元的損失,但企業更應該關注企業業務電子郵件(BEC),其中有的電子郵件旨在欺騙組織將錢轉移給攻擊者。

根據互聯網犯罪投訴中心、聯邦調查局、美國司法部和國家組織的數據顯示,2013年10月至2016年12月期間,一共有53億美元被盜,平均每年有17億美元。2013年10月至2016年12月期間,近22300家美國組織遭受BEC詐騙。

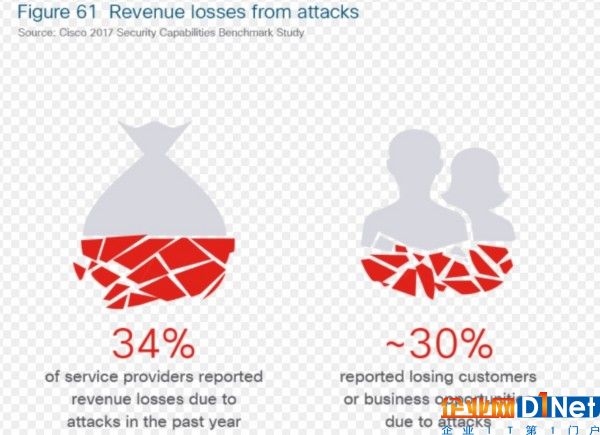

該報告還重點介紹了選定的垂直行業,包括服務提供商。接受調查的服務提供商中,有71%的受訪提供商表示為終端用戶提供安全管理服務。對服務提供商的攻擊可能會打斷其核心業務并觸及服務提供商的底線:34%的服務提供商表示,由于過去一年中遭受的攻擊,導致收入降低。30%的受訪者表示,由于受到攻擊,他們失去了用戶和商業機會。

對于企業如何避免遭受攻擊,思科給出了如下的建議:

·使基礎設施和應用保持最新版本,攻擊者無法利用舊版本公開的漏洞

·通過綜合防御來保護系統,限制投機攻擊

·確保完全了解風險、回報和預算限制建立明確的指標,能夠驗證和改進安全措施

·對員工進行安全培訓,而不是一刀切

·平衡防御并積極反應,不要將安全控制和進程設置之后拋之腦后

原文鏈接:https://www.sdxcentral.com/articles/news/cisco-security-report-beware-destruction-service-attacks/2017/07/

京公網安備 11010502049343號

京公網安備 11010502049343號