日前,多家安全軟件企業發布公告稱,微軟Office的OLE(對象嵌入與鏈接)處理機制上存在一個嚴重漏洞。

黑客和攻擊者可能利用此漏洞通過誘使用戶打開藏有惡意代碼的Office文件,從而在系統上執行任意命令,達到控制用戶系統目的。

據悉,該漏洞影響Office所有版本。用戶可能收到一個包含惡意代碼的Office文件(包含但不限于Word、PPT、Excel),點擊嘗試打開文件時會從惡意網站下載特定的HTA(HTML應用)惡意程序并執行,攻擊者從而獲得控制權。

隨著微軟周二補丁推送日到來,微軟已在累積更新推送中已經修復了該漏洞,補丁編號為CVE-2017-0199。與之一起修復的,還有多達45處系統漏洞。

建議所有的企業和個人Office用戶,立即更新到最新系統,或手動下載補丁進行修復。

修復方案:

1、系統自更新(推薦)

Windows 10:點擊“開始-設置-更新和安全-檢查更新”,確保當前系統已經處于最新狀態。

Windows 8:在系統右邊欄點擊“設置-更改電腦設置-升級和恢復-系統更新”

Windows 7:點擊“開始”,在搜索框輸入“更新”,選擇“系統更新”

2、手動更新(由于更新補丁有依賴,非特殊情況不推薦使用該方法)

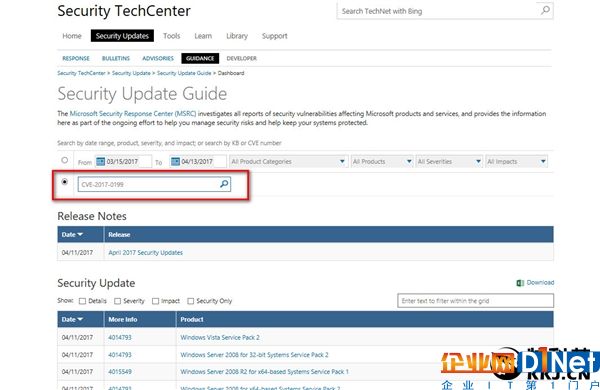

補丁下載:點擊這里內搜索CVE-2017-0199,選擇相應版本補丁下載并安裝。

在未成功安裝補丁時,應當:

1、嚴格檢查Office文件來源,堅決不打開來源不可信的Office文件。

2、打開Office文件如果收到“需要打開宏才能看到內容”或“需要下載xx組件才能正常操作”,請不要允許該操作。

京公網安備 11010502049343號

京公網安備 11010502049343號