研究人員發現了一場新型的網絡間諜活動,它依賴于大量遠程訪問木馬(Remote Access Trojan,RAT),包括新型強大的Trochilus(蜂鳥)木馬,該木馬背后的攻擊者主要使用了惡意郵件作為攻擊向量,郵件中包含了一個.RAR附件的惡意軟件,并且它能夠躲避沙箱分析。

利用多種木馬的間諜活動Seven Pointed Dagger

近期,Arbor網絡(Arbor Networks)的專家們發現了一場新的網絡間諜活動,該活動名為七尖匕首(Seven Pointed Dagger),由一個名為“Group 27”的組織操縱。活動中使用了多種惡意軟件,包括PlugX和9002遠程訪問木馬(3102變種)。此外,他們還發現了一種名為Trochilus的新型遠程訪問木馬,它能夠躲避沙箱分析。報告中描述道:

“具體來說,我們發現在六個RAR文件中包括兩個PlugX程序實例、一個EvilGrab、一個未知惡意軟件、兩個名為Trochilus遠程訪問木馬的APT惡意軟件實例,加上一個9002遠程訪問木馬的3012變種實例。這七個惡意軟件實例能夠提供多種功能,包括間諜活動,以及為了訪問更多策略而進行的目標內部輔助偵查的手段。”

在多次有針對性的網絡間諜攻擊活動中,都出現了該木馬的蹤跡。2015年中間,Arbor Networks的專家們首先發現了Group 27組織活動的痕跡,但Trochilus僅僅在2015年10月份在網絡上活躍,當時網絡罪犯使用它感染一個緬甸網站的訪問者。這些網絡罪犯們入侵了緬甸聯邦選舉委員會(UEC)的網站,從而專家們相信網絡威脅者仍舊在監視這個國家的政治發展。

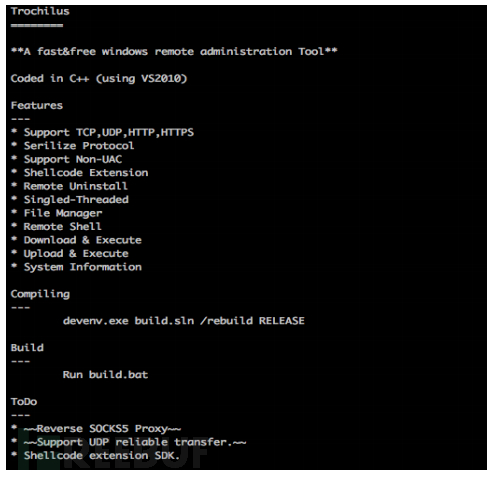

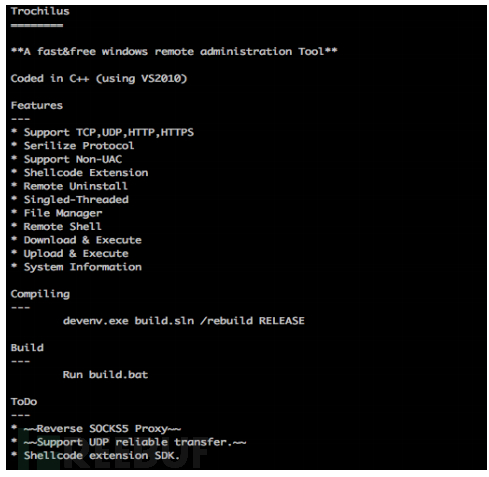

Trochilus木馬功能

專家們獲得了這些惡意軟件的源頭,包括一個README文件,里面詳細列舉了遠程訪問木馬的基本功能。其功能包括:shellcode擴展、遠程卸載、文件管理、下載并執行、上傳并執行,以及訪問系統信息。Arbor Networks的官方人員說,這些惡意軟件還具有“為了達到更具戰略性的訪問,能夠進行目標內部漫游”的功能。這款惡意軟件看起來很狡猾,它能夠在受感染的系統內部漫游,而又不被病毒掃描雷達發現。另外,這款惡意軟件又非常復雜,因為它只在內存中運行,而不使用磁盤操作,因此很難被檢測到。報告中陳述道:

“這款惡意軟件僅僅在內存中執行,正常操作時最終的有效載荷從未出現在磁盤上。然而,可以通過解碼二進制數據來使得分析變得容易。”

Trochilus遠程訪問木馬背后的攻擊者主要使用了惡意郵件作為攻擊向量,郵件中包含了一個.RAR附件的惡意軟件。

此外,其他安全公司和獨立組織也分析了這個網絡間諜活動,其中包括Palo Alto網絡和Citizen實驗室,其中Citizen實驗室發布了一篇有趣的報告,題目為《針對NGO的惡意軟件攻擊導致對緬甸政府網站的攻擊》。

遠程訪問木馬的發展前景預測

毫不懷疑,對于現代間諜活動來說,惡意軟件絕對是一個特權工具。所以,我們將無意中協助推進遠程訪問木馬數量的持續增長,并且可以預期到這些威脅將變得更加復雜和難以檢測。

京公網安備 11010502049343號

京公網安備 11010502049343號