據(jù)行業(yè)媒體報(bào)道,Passwordstate密碼管理器的創(chuàng)建者Click Studios公司日前表示,該公司的2.9萬家采用Passwordstate密碼管理器的企業(yè)用戶受到了一個(gè)惡意補(bǔ)丁的影響,該補(bǔ)丁可以從應(yīng)用程序中提取數(shù)據(jù),并將其發(fā)送到網(wǎng)絡(luò)攻擊者控制的服務(wù)器。

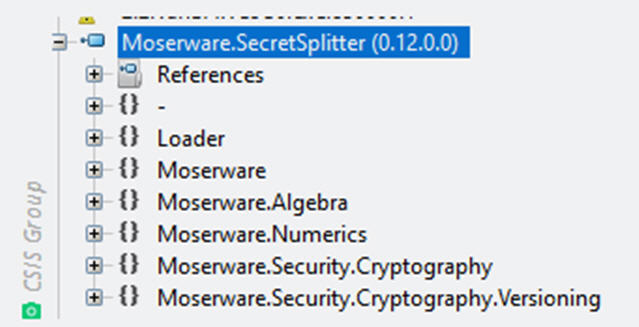

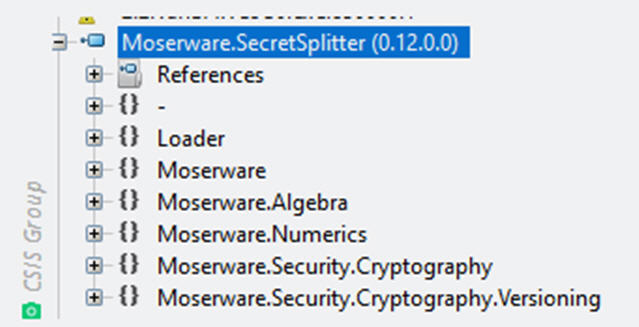

Click Studios公司在一封電子郵件中告知其所有客戶,網(wǎng)絡(luò)攻擊者破壞了Passwordstate的升級(jí)機(jī)制,并利用它在用戶的計(jì)算機(jī)上安裝了一個(gè)惡意文件。其文件名為“moserware.secretsplitter.dll”。安全服務(wù)商CSIS Group日前發(fā)布的一份簡(jiǎn)短書面報(bào)告指出,這個(gè)文件包含一個(gè)名為SecretSplitter的應(yīng)用程序的合法副本,以及名為“Loader”的惡意代碼。

加載程序代碼嘗試在https://passwordstate-18ed2.kxcdn[.]com/upgrade_service_upgrade.zip 上檢索文件存檔,以便可以檢索加密的第二階段有效負(fù)載。在解密之后,其代碼將直接在內(nèi)存中執(zhí)行。Click Studios公司在一封電子郵件中指出,該代碼可以提取有關(guān)計(jì)算機(jī)系統(tǒng)的信息,并選擇Passwordstate數(shù)據(jù),然后將其發(fā)布到網(wǎng)絡(luò)攻擊者的CDN網(wǎng)絡(luò)中。

Passwordstate更新漏洞的發(fā)生時(shí)間范圍是從全球標(biāo)準(zhǔn)時(shí)間(UTC)的4月20日上午8:33到4月22日上午12:30。網(wǎng)絡(luò)攻擊者已于4月22日上午7:00關(guān)閉其服務(wù)器。

密碼管理器的陰暗面

很多安全從業(yè)人員推薦用戶采用密碼管理器,因?yàn)樗鼈兪褂脩艨梢暂p松地存儲(chǔ)數(shù)百個(gè)甚至數(shù)千個(gè)帳戶所特有的冗長而復(fù)雜的密碼。在不使用密碼管理器的情況下,許多用戶都將使用弱密碼,這些密碼會(huì)被多個(gè)帳戶重復(fù)使用。

Passwordstate漏洞凸顯了密碼管理器帶來的風(fēng)險(xiǎn),因?yàn)樗鼈兇硪粋€(gè)單點(diǎn)故障,可能導(dǎo)致大量在線資產(chǎn)受損。如果啟用了雙重身份驗(yàn)證,則其風(fēng)險(xiǎn)將會(huì)顯著降低,因?yàn)閮H提取的密碼不足以獲得未經(jīng)授權(quán)的訪問。Click Studios表示,Passwordstate提供了多個(gè)雙重身份驗(yàn)證選項(xiàng)。

由于Passwordstate主要出售給使用管理器存儲(chǔ)防火墻、VPN和其他企業(yè)應(yīng)用程序密碼的企業(yè)客戶,因此這一違規(guī)行為尤其令人擔(dān)憂。Click Studios公司指出,Passwordstate受到全球29,000多家企業(yè)以及370,000名安全和IT專業(yè)人員的信任,其用戶范圍從規(guī)模最大的企業(yè)(包括許多財(cái)富500強(qiáng)公司)到最小的IT商店。

又一次的供應(yīng)鏈攻擊

Passwordstate的數(shù)據(jù)泄露是最近幾個(gè)月曝光的一次備受矚目的供應(yīng)鏈攻擊事件。去年12月, SolarWinds網(wǎng)絡(luò)管理軟件的一個(gè)惡意更新在18,000個(gè)企業(yè)用戶的網(wǎng)絡(luò)上安裝了后門程序。在本月初,一個(gè)名為Codecov Bash Uploader的更新開發(fā)工具從受感染的機(jī)器中提取了秘密身份驗(yàn)證令牌和其他敏感數(shù)據(jù),并將它們發(fā)送到黑客控制的遠(yuǎn)程站點(diǎn)。

Click Studios公司最后在郵件中呼吁,使用Passwordstate的任何人都應(yīng)立即重置所有存儲(chǔ)的密碼,尤其是防火墻、VPN、交換機(jī)、本地帳戶和服務(wù)器的密碼。

版權(quán)聲明:本文為企業(yè)網(wǎng)D1Net編譯,轉(zhuǎn)載需注明出處為:企業(yè)網(wǎng)D1Net,如果不注明出處,企業(yè)網(wǎng)D1Net將保留追究其法律責(zé)任的權(quán)利。

京公網(wǎng)安備 11010502049343號(hào)

京公網(wǎng)安備 11010502049343號(hào)