隨著我們開啟又一個十年新紀元,網絡安全也隨之過渡到新的時代。不斷演變的攻擊方式,和更多變的威脅態勢,需要我們有能力“御”其變,更能主動“預”其變。

近期亞信安全正式發布了《亞信安全2019年度安全威脅回顧及預測》,總結了2019年的安全態勢,更對2020的安全趨勢進行了預測與分析。報告顯示,勒索病毒和挖礦病毒的肆虐將從2019年持續到2020年,此外有組織的APT入侵仍在加劇,而新興的“無文件”攻擊防御也越發嚴峻。

勒索病毒:更少、但更強

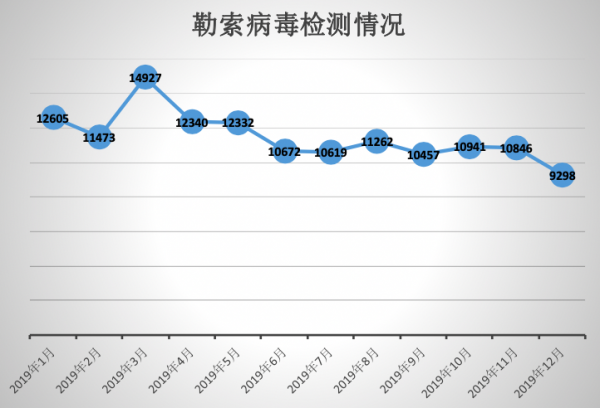

GANDCRAB(俠盜)、Maze(迷宮)、Paradise(天堂)……這些略顯文藝范兒的名字很容易讓大家心生親近之感,但實際上,他們的真實身份卻是2019 年十大勒索病毒的成員。從總體來看,這些勒索病毒的數量在2019年的大部分時間呈現出持續下降的態勢,攔截數量從3月份14927的峰值降到12月份的9298。但需要注意的是,這些勒索病毒使用的技術卻在不斷更新,老病毒不斷變種、新病毒層出不窮,給企業防護帶來了巨大壓力。

【2019年度勒索病毒檢測數量圖】

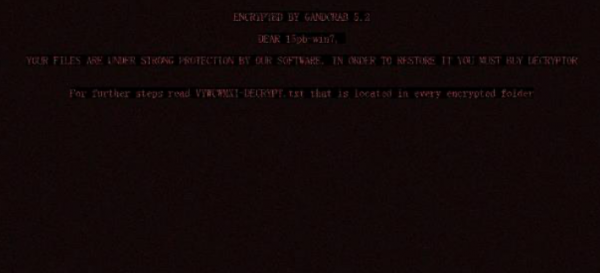

以 GandCrab 勒索病毒為例,該勒索病毒的傳播感染方式多種多樣,使用的技術也不斷升級,其采用高強度加密算法,導致加密后的文件很難解密。該勒索病毒加密后的文件擴展名為隨機字符,其不僅加密本機文件,還會加密局域網共享目錄中的文件,加密完成后會修改被感染機器桌面壁紙,進一步提示用戶勒索信息。作為GandCrab在2019年7月退出后的延續,Sodinokibi勒索病毒也同樣值得關注,其不僅利用了社會工程學的傳播方式,使用的外殼保護技術也在不斷更新和變換。

【GANDCRAB 勒索病毒加密后的提示信息】

亞信安全對勒索病毒全球分布情況進行的統計還顯示,印度、巴西、土耳其、中國等發展中國家和地區的勒索病毒檢測數量位居前列,其中印度居首位,占全球勒索病毒感染率的22%。網絡安全防范的意識相對薄弱,電腦更新換代滯后,投入到網絡安全的人力財力也有限等是發展中國家易感勒索病毒的原因。而在行業方面,黑客更傾向于政府、醫療、制造業和技術等網絡安全相對薄弱的企事業單位。

挖礦病毒:新一輪的狂歡

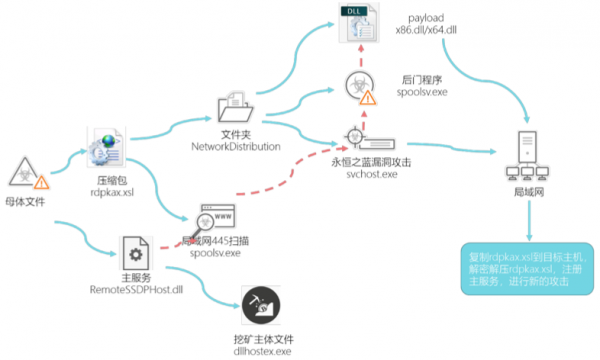

時間還得從2017年4月份說起,黑客團體公布了“永恒之藍”工具,這導致了轟動世界的WannaCry勒索病毒爆發事件。經過對此病毒的嚴防死守,大家一度認為,“永恒之藍”已經消失在我們的視野中。但是事實并非如此,亞信安全報告顯示,直到2019年,“永恒之藍”漏洞都是大量流行的挖礦病毒的罪魁禍首:如“驅動人生”、WannaMine、FakeMsdMiner 等臭名昭著的挖礦病毒。

【WannaMine攻擊流程】

這些挖礦病毒有一個典型的特點,那就是其與數字貨幣的幣值高度相關。2019 年上半年比特幣重新恢復上漲之后,與之密切相關的挖礦病毒開始新一輪活躍。由于其隱蔽性高、成本低,備受網絡犯罪分子青睞,挖礦病毒成為近年來流行的病毒類型之一,有些挖礦病毒家族還出現了快速、持續更新版本的現象,這表明黑客團體在戰術上已經將挖礦病毒當成“商業化”的武器。

亞信安全在報告中特別指出,挖礦病毒具備隱蔽性高、成本低、收入高等特點,導致越來越多的黑客團伙關注和制作挖礦病毒。要防范挖礦病毒,建議用戶不要下載來歷不明的軟件,并采用更換高強度的密碼、阻止向 445 端口進行連接、關閉不必要的文件共享、打全系統和應用程序補丁程序、部署網絡安全防護系統等方式,來封堵流行的挖礦病毒。另外,歷經10余年歷史的Windows7已于2020年1月14日停止了安全更新,這對于許多行業(如:醫療、金融)來說將帶來巨大影響,網絡安全軟件肩上的責任也將更重。

APT攻擊:“老對手”的新動作

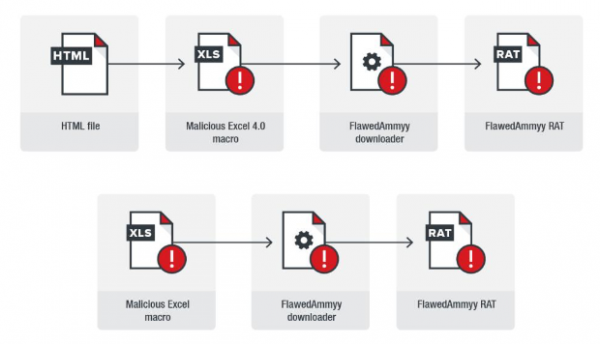

2019年6月,阿聯酋、沙特阿拉伯、印度、日本、阿根廷、菲律賓、韓國和摩洛哥等多個國家的企業遭受了有針對性的大規模APT 攻擊。此次攻擊無論是從內容還是手法上都讓研究人員非常熟悉:其郵件主題大多具有誘惑性,欺騙用戶點擊,如“您的RAKBANK稅務發票”、“免稅額度”; 通過Amadey僵尸網絡發送垃圾郵件,傳送“EmailStealer”信息竊取程序等。

【垃圾郵件攻擊流程】

經過分析,亞信安全確認,這是“老對手”TA505 網絡間諜組織,該間諜組織自 2014 年以來就一直保持活躍狀態,在過去的幾年里,該組織已經通過利用銀行木馬 Dridex 以及勒索病毒 Locky 和 Jaff 作為攻擊工具成功發起了多起大型的網絡攻擊活動。該組織在技術上不斷變化更新,攻擊目標也在不斷擴大,給用戶造成了極大威脅。

移動安全:大量仿冒APP,移動APT攻擊防不勝防

隨著移動設備的數據價值越來越大,惡意程序、假冒程序、數據泄露、ATP攻擊等移動端應用安全威脅與日俱增,Android平臺的安全風險狀況依然嚴峻。其中,GooglePlay上發現了大量仿冒APP,還有偽裝成 Currency Converter 和 BatterySaverMobi程序用于傳播銀行木馬,這給“新型冠狀病毒感染肺炎疫情”期間采用遠程辦公的用戶帶來極大的威脅。另外,移動ATP攻擊也值得我們重視,比如3月韓國訪問量最大的網站遭遇“水坑”釣魚攻擊,該攻擊活動通過注入偽造的登錄表單來竊取用戶憑據。

“無文件”攻擊:“無文件”僵尸網絡

“無文件”攻擊給許多采用傳統防御技術的用戶帶來挑戰,由于這類攻擊通過在內存空間中直接完成惡意代碼的下載、解密和執行,全程無文件落地,所以容易繞過傳統安全軟件的防御。3月,亞信安全偵測到KovCoreG攻擊活動,經過持續追蹤,發現該攻擊活動使用了Novter新型“無文件”惡意軟件,并形成了隱蔽性較強“無文件”僵尸網絡。

2020年預測:企業威脅更加復雜化 傳統威脅與新型威脅持續混合

亞信安全預測,在2020年,勒索病毒、挖礦病毒攻擊仍是主流,隨著云時代興起,配置錯誤等人為錯誤會帶來新安全威脅。企業威脅將更加復雜化,傳統威脅與新的安全技術混合在一起,讓企業面臨更加嚴峻網絡安全威脅。

具體來說,這些預測包括:

互聯網安全:更多網絡犯罪分子將轉向地下區塊鏈平臺交易,將會出現更多攻擊網上銀行和移動支付的惡意軟件。此外,AI 欺詐、“可蠕蟲”漏洞、反序列化漏洞等攻擊技術將更多的被網絡犯罪分子加以利用。

物聯網安全:在5G技術持續落地的背景下,物聯網安全威脅將持續拓展,網絡犯罪分子將更多地利用物聯網設備進行間諜和勒索攻擊。此外,公用事業、基礎設施、家庭及遠程辦公設備都將成為攻擊目標。

云安全:由于大量企業在2020年預計將部署無服務器計算技術,無服務器應用的相關威脅將凸顯,錯誤配置和漏洞將成為無服務器應用程序的威脅入口點。云存儲配置很可能將導致數據泄露事件發生,云平臺也會成為代碼注入攻擊犧牲品。

企業安全:在2020年,無文件、Linux和信息竊取惡意軟件將持續威脅企業安全,無文件技術將持續應用在銀行木馬、挖礦和勒索病毒之中。具有信息竊取功能的惡意軟件變種將會增加,基于Linux 的惡意軟件還將經歷持續的熱潮。在此背景下,部署涵蓋威脅情報安全分析、完整的防御體系的企業安全防護架構將至關重要。

京公網安備 11010502049343號

京公網安備 11010502049343號