上周,2017 OWASP十大安全問題最終版發布,幾類不再呈現嚴重風險的漏洞,被更易造成重大威脅的問題所替代。

4月份的時候,OWASP就發布了2017十大安全問題候選初版,引發關于哪些該入選哪些不該入選的激烈爭論。與2013 OWASP十大安全問題相比,最突出的一個改變,是2017年上榜的漏洞類型為基于所帶來的風險而選出。

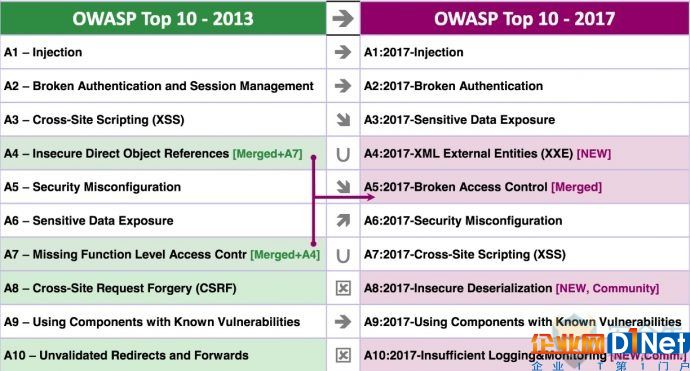

今年上榜的十大OWASP漏洞為:注入、破裂的驗證機制、敏感數據暴露、XML外部實體(XXE)、遭破壞的訪問控制、錯誤的安全配置、跨站腳本(XSS)、不安全反序列化、使用帶已知漏洞的組件,以及日志和監視不足。

雖然XSS可被歸為注入的一種,但因此類漏洞的解決方式與SQL和OS指令注入不同,而仍被留做單獨的一類。

跨站請求偽造(CSRF)被從OWASP十大中移除,因為現代開發框架確保了此類漏洞可被避免,CSRF只在5%不到的應用中可見。未經驗證的重定向和轉發也被移除,因為它們只影響到約8%的應用。

不安全直接對象引用(IDOR)和功能級訪問控制缺失,被合并為遭破壞的訪問控制。

空出來的位置由XXE、不安全反序列化和日志及監視不足補上。近些年,關鍵反序列化漏洞在一些常見App中出現,它的上榜順理成章。至于日志及監視不足,OWASP指出,很多公司都在這方面存在嚴重問題,這一點從很多重大數據泄露是由第三方而不是事發公司自身發現就可清晰看出。

OWASP還提到,雖然有些類別的名稱沒變,其覆蓋的問題卻發生了改變。比如說,敏感數據暴露就指的是隱私及個人信息暴露,而不是數據包頭和堆棧跟蹤信息泄露,而錯誤配置如今還包括了云相關問題,比如未受保護的存儲容器(如AWS S3 存儲桶)。

2017 OWASP 十大安全問題基于覆蓋11.4萬應用程序的23家貢獻者提供的數據。出于OWASP提高透明度的努力,該數據可從GitHub相關位置處(https://github.com/OWASP/Top10/tree/master/2017)獲取。

一段時間后,OWASP將開展下一輪十大安全問題遴選工作,初步安排是在2020年。

京公網安備 11010502049343號

京公網安備 11010502049343號