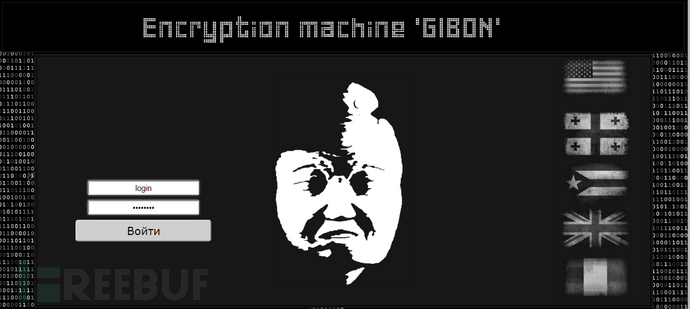

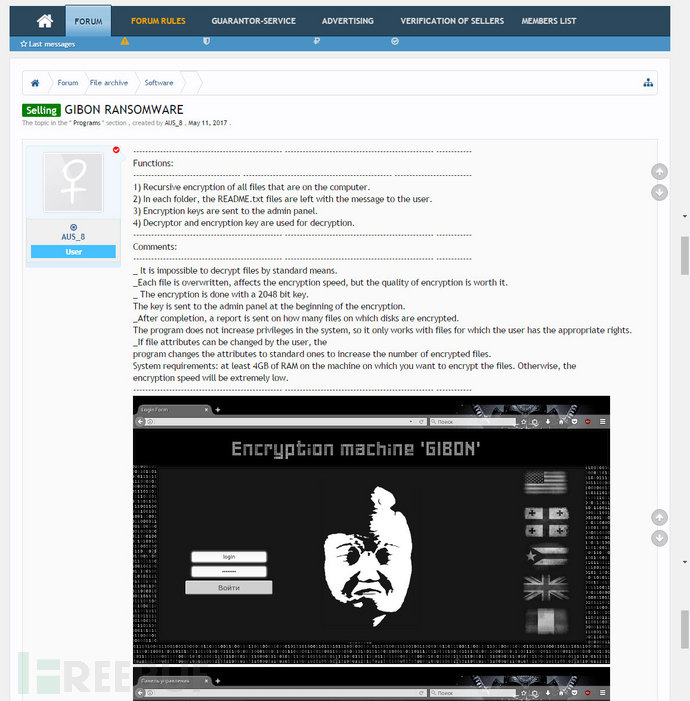

上周,有安全專家發現了一款新的 GIBON 勒索軟件。但實際上,今年 5 月份地下黑市中就已經出現了這款勒索軟件的身影。一名網名為 AUS_8 的用戶在多個網站出售這款勒索軟件,價格為500美元。廣告語用俄語撰寫,詳細描述了這款軟件的特點和功能。

據研究人員觀察,GIBON 主要利用垃圾郵件傳播,但確切的傳播機制尚不清楚,主要攻擊被感染計算機中除 Windows 文件夾以外的文件。感染計算機后,GIBON 會連接到其 C&C 服務器,并發送包含時間戳、Windows 版本和“注冊”字符串(用于告知 C&C 新的受害者)的 base64 編碼字符串去感染下一個受害者。隨后,服務器會返回一個 base64 編碼的字符串,作為 GIBON 的勒索通知。利用這種設置,攻擊者可以即時更新贖金,而不必編譯新的可執行文件。

一旦受害者注冊到 C&C 服務器中,GIBON 就會在本地生成一個加密密鑰,然后以 base64 編碼的字符串形式將其發送到 C&C 服務器。該密鑰用于加密計算機上的所有文件,并為所有加密文件附加上 .encrypt 擴展名。在加密過程中,GIBON 會繼續對服務器執行 ping 操作,表示加密正在進行。加密完成后,則會向服務器發送最終消息,包含字符串“完成”、時間戳、Windows 版本以及加密的文件數量。

最后,GIBON 會在每個已加密文件的文件夾中加入贖金通知,要求受害者通過電子郵件 [email protected] 或子公司 [email protected] 聯系攻擊者以獲取付款說明。

在分析 GIBON 的廣告時,研究人員發現,GIBON 作者聲稱使用 RSA-2048 密鑰進行加密,但這并不正確。事實上,GIBON 是先添加一個密碼,然后用 RSA-2048 密鑰加密這個密碼。此外,該作者還聲稱,使用 GIBON 加密的文件無法解密;但安全專家已經發布了解密器,因此,GIBON 的威脅并不可怕。

京公網安備 11010502049343號

京公網安備 11010502049343號