網絡安全團隊 MalwareHunter 在過去兩周內發現黑客組織正通過操控 Facebook CDN 服務器瞄準巴西等地區肆意傳播銀行木馬 Banload 、規避安全檢測。

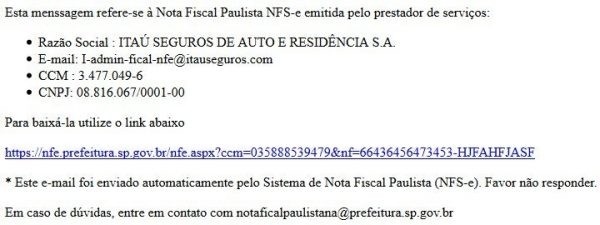

調查顯示,黑客通過偽造地方當局的官方通訊域名發送誘導性電子郵件,其內容主要包含一個指 Facebook CDN 的鏈接,以便受害用戶在不知情下點擊感染惡意軟件。以下是該黑客組織使用的一個 Facebook CDN 鏈接與相關垃圾郵件內容。

https://cdn.fbsbx.com/v/t59.2708-21/20952350_119595195431306_4546532236425428992_n.rar/NF-DANFE_FICAL-N-5639000.rar?oh=9bb40a7aaf566c6d72fff781d027e11c&oe=59AABE4D&dl=1

一旦受害者點擊鏈接,系統將會自動下載包含惡意軟件的 RAR 或 ZIP 文檔。該操作能夠調用多數 Windows PC 端上運行的合法程序(即 Command Prompt 或 PowerShell )來運行編碼的 PowerShell 腳本。如果目標系統感染惡意軟件,其 PC 端上的 PowerShell 腳本將會下載并運行另一腳本,依次循環,從而感染更多用戶設備。此外,研究人員還觀察到黑客組織 APT32 也正使用該操作瞄準越南地區展開網絡攻擊活動。

有趣的是,當受害者來自其他國家或地區時,該攻擊鏈接將會在最后階段下載一個空的 DLL 文件,從而中斷攻擊。此外,該款惡意軟件結構極其復雜且資源豐富,因此研究人員提醒用戶切勿輕易點擊任何非可信來源的郵件鏈接,并始終保持系統殺毒軟件更新至最新版本。

京公網安備 11010502049343號

京公網安備 11010502049343號