最近一份研究報告顯示,隱秘黑客組織使用云端基礎設施對《財富》2000強公司高管的Microsoft Office 365登錄信息實施“低調而緩慢”的暴力破解(Brute Force)攻擊。

云安全服務提供商Skyhigh Networks 今年早些時候發現“云上云”(Cloud-on-Cloud)攻擊,網絡犯罪分子或間諜組織似乎在利用云端基礎設施隱藏身份、攻擊來源或攻擊本身。

更多攻擊者瞄準企業高管這份研究強調,當遷移至云端時,企業面臨的安全問題更加復雜。

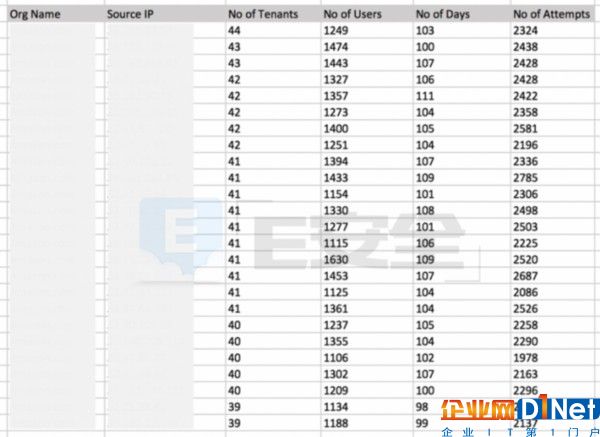

Skyhigh高級工程副總裁斯萊沃密爾·尼基爾表示,這些攻擊來自多個云服務提供商,并針對多名Skyhigh客戶展開攻擊。攻擊者表現得“低調而緩慢…意在隱秘實施攻擊”。

尼基爾指出,事實上,Skyhigh之所以能發現攻擊,是因為他們能關聯每個企業客戶和多個企業客戶員工的Office 365 API登錄數據。Skyhigh發布博文指出,攻擊者針對的是企業內部多個部門的少數高管。

尼基爾還表示,攻擊者故意錯開時間,并使用不同的IP地址發起攻擊,這些攻擊似乎并未針對特定垂直行業或特定地理區域的企業。

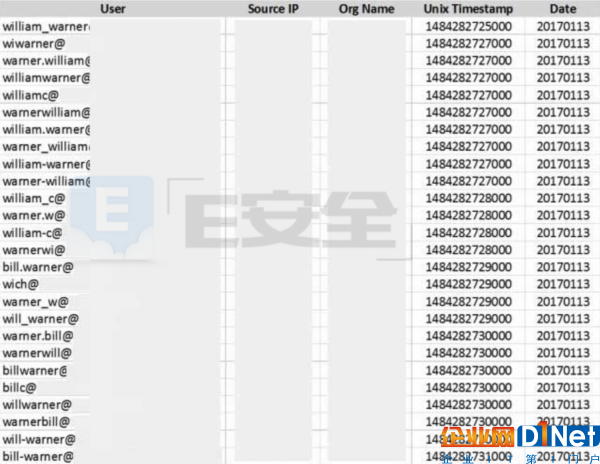

尼基爾指出,暴力破解攻擊通常會多次嘗試猜測賬號密碼。然而,在這起案例中,攻擊者使用不同的用戶名(例如first.last、firstlast、first_last)嘗試登錄,這表明他們已經獲取或著認為自己獲取了一些員工賬號名稱和密碼組合。而目前密碼重用現象相當普遍,大規模數據泄露暴露了數百萬用戶名和密碼組合。

Skyhigh在博文中寫到,2017年初開始約6個月的時間里,Skyhigh最終發現超過10萬次失敗的Office 365登錄嘗試,這些嘗試來自67個不同的IP地址,其目標是48個不同的企業。

借用云服務的攻擊者難追查發現IP地址是獲取證據識別攻擊者的種方式。

然而,如果攻擊源自云端實例,IP地址僅能判斷攻擊來自哪個云服務提供商,而非租用云服務的企業,更不用說攻擊者的身份了。

尼基爾承認,攻擊的云實例是否是攻擊者租用的?或在承租人不知情的情況下被入侵用來實施攻擊的?無從得知。

產品管理副總裁安納德·拉馬納坦表示,當Skyhigh向托管攻擊IP的提供商報告攻擊情況時,得到的回復均是“謝謝,我們將著手負責處理。”

他拒絕披露這些云提供商的名稱,但這些非公開回應只能說明,隨著企業將IT網絡遷移至云端,網絡安全人員面臨著復雜的新問題。

諸如Skyhigh這類云訪問安全代理(CASB)是快速增長的市場領域,其主要驅動力是云服務基礎設施缺乏可見性。

使用云服務應注意哪些安全?Gartner分析師今年發布的CASB市場分析報告指出,迅速采用云服務讓許多安全團隊措手不及,需要解決的問題是了解云環境中的用戶、設備和數據應用交互,要了解“如何在他人的系統中確保數據安全?”

此外,去年年底Forrester發布的分析報告指出,隨著企業數據遷移至云端,問題應不再是“是否應當將數據遷移至云端?”而是“應采取哪些安全預防措施將數據遷移至云端?”

京公網安備 11010502049343號

京公網安備 11010502049343號