E安全6月22日訊,目前,一眾惡意軟件作者正在利用美國NSA一款黑客工具以感染W(wǎng)indows計算機,借此傳入一款新的加密貨幣采礦程序。此次發(fā)現(xiàn)的木馬通用名為Trojan.BtcMine.1259,由俄羅斯反病毒供應(yīng)商Dr. Web公司于上周所正式公布。

這款木馬利用一款名為雙脈沖星的NSA植入程序感染各類運行有非安全SMB服務(wù)的計算機。這一植入程序(NSA專用詞匯,用以指代惡意軟件)屬于一類簡單后門,允許攻擊者在受感染設(shè)備上執(zhí)行各類代碼。

此輪攻擊幕后的操縱者利用雙脈沖星在用戶設(shè)備之上下載通用型惡意軟件加載程序。這一“惡意軟件加載程序”的目的在于檢查用戶PC設(shè)備上的最低計算核心線程數(shù)量。

如果受感染計算機擁有充足的CPU資源,則該通用惡意軟件加載程序即會下載實際有效載荷——即加密貨幣采礦程序本體。

用于門羅幣采礦的木馬根據(jù)安全專家介紹,這種木馬中集合有多種資源庫,包括Gh0st RAT部分代碼,并利用其實現(xiàn)與C&C服務(wù)器間的通信以及本地系統(tǒng)查看。舉例來說,當用戶啟動任務(wù)管理器這一Windows工具時,該木馬能夠利用RAT將自身暫時關(guān)閉。

為了覆蓋更為廣泛的攻擊目標,該木馬還具備32位與64位兩種版本,并可根據(jù)實際硬件資源選擇不同的配置方案。

欺詐分子利用Trojan.BtcMine.1259采集的為門羅幣——這種加密貨幣近年來正在逐漸取代比特幣,并成為大多數(shù)加密貨幣礦工群體中的實質(zhì)性通用貨幣。作為這種趨勢中的實際表現(xiàn)之一,EternalMiner惡意軟件能夠利用Linux服務(wù)器進行門羅幣采礦工作。EternalMiner于上周被發(fā)現(xiàn),其利用SambaCry安全漏洞對服務(wù)器加以感染。

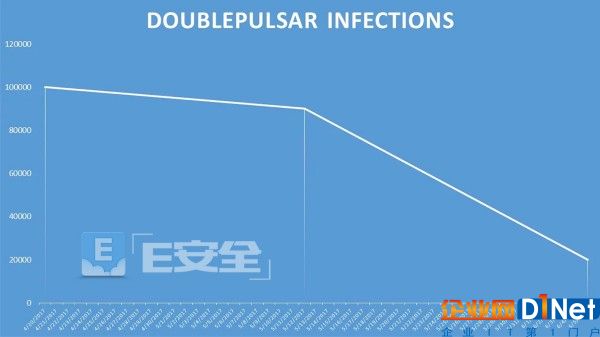

雙脈沖星 感染量有所下降盡管不少人會將雙脈沖星與WannaCry勒索軟件的爆發(fā)聯(lián)系起來——后者將此項漏洞作為自我傳播SMB蠕蟲病毒的組成部分——但在此之前,即出現(xiàn)過其它利用該漏洞的惡意軟件活動。

今年4月,就在影子經(jīng)紀人組織公布雙脈沖星漏洞后不久,即有欺詐人員利用其感染了近10萬臺計算機設(shè)備。

上周,Shodan公司創(chuàng)始人約翰-馬瑟利(John Matherly)表示這一數(shù)字已經(jīng)下降至16000多臺Windows設(shè)備。他將這一跡象歸結(jié)于用戶進行系統(tǒng)更新并安裝MS17-010補丁。

雙脈沖星設(shè)備感染量變化形勢圖

京公網(wǎng)安備 11010502049343號

京公網(wǎng)安備 11010502049343號