報告概要

在這個充斥著人為錯誤、在線犯罪和間諜活動等威脅的真實世界中,僅確保工控系統(ICS)免受網絡攻擊,是很難得到滿足的。

網絡安全事件的潛在危害可能是非常巨大的。這些事件產生的潛在后果往往要遠大于直接的經濟損失和名譽損失。而工控系統環境中的安全事故可能會導致:

生命代價;

對工控環境帶來持久影響;

來自監管機構、客戶以及合作伙伴方面的風險和損失;

網絡安全事件導致的產品和服務損失;

公司可能完全倒閉;

某些組織,如石油和天然氣公司,因其基礎設備的敏感性,可以將具體的風險模型定義為“關鍵工業生產過程”;其他組織,例如機械和工業產品制造商可以被描述成“非關鍵”。但是,無論是關鍵還是非關鍵,所有公司都必須警惕工控系統的潛在風險,因為工控系統網絡攻擊造成的后果往往不堪設想。

隨著工控系統網絡安全領域的風險不斷涌現,我們必須了解清楚工控系統的安全現狀以及認識最新的威脅類型,自身做好防范措施,有效地降低和遏制網絡威脅。

近日,市場研究咨詢公司Business Advantage與卡巴斯基聯合發布了一篇名為《2017年全球工業控制系統網絡安全狀況》的報告。

該報告針對全球21個國家的受訪企業進行了359次訪談,受訪的企業中,56%為制造業;19%為建筑和工程公司;11%為石油和天然氣公司;其余的14%由公用事業和能源、政府或公共部門、房地產、酒店和休閑類公司組成。此外,還進行了11次深度訪談,其中包括制造業、石油和天然氣公司以及工控網絡安全領域的顧問和安全專家們。

調查樣本中有2/3來自中型組織(100-4999名員工),1/10來自大型企業(5000+員工)。所有的受訪者均在企業組織內部擔任網絡安全相關職務,其中一半的受訪者擔負最終責任。

風險、現實以及攻擊準備

1. 工控系統網絡風險是真實存在的

網絡安全專家一直說,對于工業系統環境的保護力度不夠。企業經常會低估網絡風險的影響,只有在真正發生過攻擊事件后才去建立和投入實際的安全措施。公司通常認為風險主要來自于合作伙伴的基礎設施和第三方系統網絡中的安全漏洞,因此對于其企業內部網絡的潛在威脅認識不足。

事實上,企業可能無法每次都能察覺自己的工控系統是否已經遭遇了網絡攻擊,或許是因為攻擊痕跡非常不明顯,或許是因為現有的風險控制已經成功阻斷了威脅。

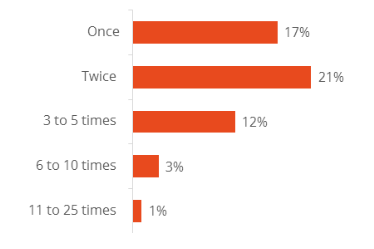

但是,無可否認的是,工控系統內的網絡威脅是真實存在的。在過去12個月中,超過一半(54%)受訪企業的工控系統至少發生過一次安全事故;21%的受訪企業在同時期內遭遇了兩次事故;12%的遭遇3-5次;3%的遭遇6-10次;1%的遭遇11-25次。

【受訪組織過去一年內發生網絡安全事故次數分布】

2. “認知的”和“實際的”工控網絡安全威脅

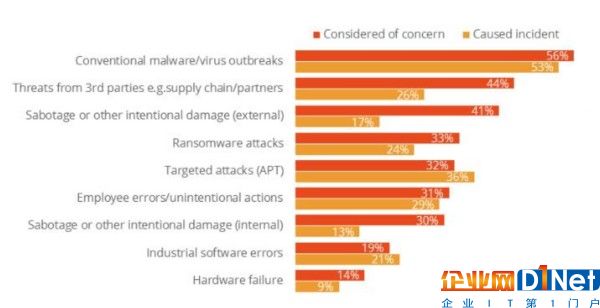

【此圖依照受訪企業“認知的”威脅種類排名,其中深色為“認知威脅”比例;淺色為“實際發生的”威脅占比】

【認知和實際情況對比】

大多數(53%)實際發生的網絡安全事件是由“傳統惡意軟件和病毒”引起的,這也是受訪組織所預計的最主要的風險類型,只是其預計該風險類型占比為56%,高于實際發生的情況。

從研究結果我們可以看出:來自第三方的威脅(44%)被受訪企業認為是第二大威脅類型,但是實際發生的安全事件顯示,針對性攻擊(APT)才是第二大威脅,占比36%。

而其中,人為錯誤被受訪企業排在了第6位,而實際情況又是怎樣?在實際發生的網絡安全事件中,人為錯誤僅次于APT攻擊,位居第三,占比29%。由此可以看出,人們的認知和實際之間的差距。

這些數據顯示,第三方機構造成的安全威脅并沒有企業想象的那么高,相反,企業自身系統的安全問題,以及人員誤操作問題才是威脅的真正所在,企業絕不能低估自身業務中的安全威脅,特別是因為有人將U盤插入工業PC,進而感染工控系統造成的一系列問題。

3. 安全事故的影響是十分顯著的

產品服務質量和專有信息方面的損失是工控安全事件最可能造成的結果。但網絡安全事故的后果遠非財政成本方面的損失,公司還低估了其對工控系統環境和國家安全的影響。實際上,在某些極端的情況下,工控系統事故可能會帶來致命的損失,其名譽問題可能會嚴重損害品牌文化,導致行業對其失去信任,最終致使企業破產。

調查顯示,受工控網絡事故影響的企業平均每年累計財務損失為347603美元,包括事故帶來的直接損失,以及軟件升級、員工培訓等相關費用。

而這些事故對于大公司的影響更大。500多名員工的企業年度累計損失為497097美元,而大多數(71%)大型企業在過去一年中經歷了至少2-5個網絡安全事故。

企業特別關心勒索軟件攻擊是有道理的。過去12個月中,勒索軟件造成的破壞活動占據了1/4,并導致了高額的財務損失。企業平均需要花費381529美元來處理勒索軟件攻擊的后續問題。

4. 潛在攻擊的意識程度很高

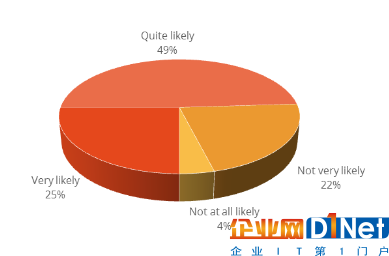

3/4的企業(74%)預計會發生工控網絡攻擊:其中49%的受訪者認為“很有可能”發生工控網絡攻擊;25%認為“非常有可能”發生;另有22%認為“不太可能”發生;4%認為“根本不可能”發生工控網絡攻擊。

【受訪企業對于工控網絡攻擊的可能性看法】

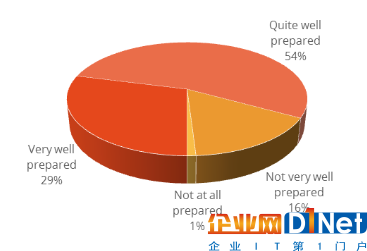

大多數企業(83%)對于應對工控網絡攻擊已經做出了很好的準備:其中54%受訪者表示做了“很好的準備”;29%做了“非常好的準備”;另有16%做了“不是太好的準備”;1%的受訪企業根本沒有任何準備。

【受訪企業對于應對工控網絡攻擊的準備程度】

有跡象表明,組織對于工控網絡攻擊尚未準備充分,有人表示工作人員根本不了解網絡安全事故會造成的可怕后果。

企業有非常多的機會和需求來測試他們的程序,更好地了解如何識別工控安全的潛在風險和漏洞。現在開始正式上述提到的問題,并進行定期測試來識別安全漏洞,將風險最小化。

實施有效的措施管理風險

根據上文所述,大多數企業對防范工控網絡攻擊做出了“充分的準備”,然而,鑒于54%的組織在過去一年至少遭遇了1次網路攻擊,所以可以認為,要么是企業采取的措施不夠有效,要么就是實施有誤。

可能是他們使用的根本就不是專為工控系統設計的解決方案;或是沒有正確的設置和控制部署;又或者僅僅是因為措施不起作用(例如,反惡意軟件被錯誤關閉)。

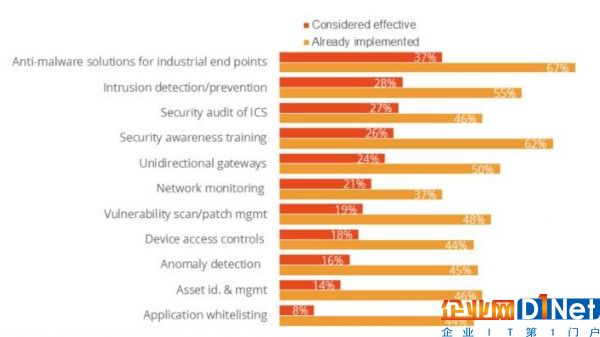

1. “認知的”和“實施的”工控安全措施效果

【圖片按照受訪者“認知的”工控安全措施有效性進行排序,深色為“認知措施有效性”;淺色為“實際部署的措施”】

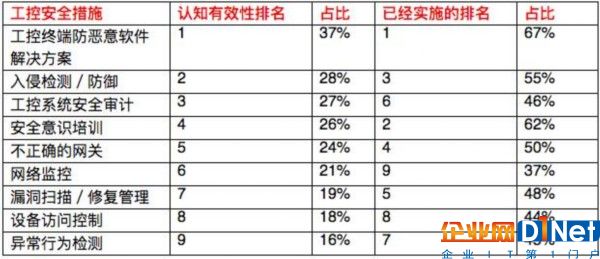

【“認知的”和“已經實施的”工控安全措施效果對比】

企業認為“工控終端防惡意軟件解決方案”是應對工控網絡攻擊最有效的安全措施,現實中也已經有2/3的企業實際部署了此項安全措施;其次是占比62%的員工安全意識培訓。

然而,我們可以看出“設備訪問控制”的有效性遭到企業質疑,現實中44%企業已經部署的“設備訪問控制”措施卻只有8%的企業認為是有效的。

2. 發布補丁/更新的頻率

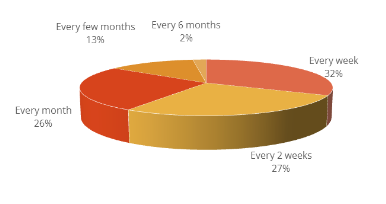

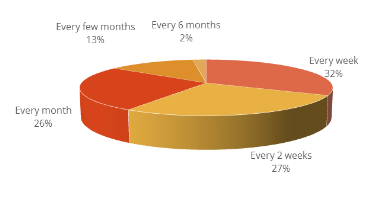

使用漏洞掃描和補丁管理對于企業保護自身安全也是至關重要的。隨著WannaCry蠕蟲的出現,人們意識到及時修復Windows等通用系統是非常重要的一項安全措施。但是,調查顯示,目前只有59%的受訪企業會定期(至少每2個星期)進行一次修復和更新,其中32%的受訪者會“每星期”進行一次更新;27%“每2星期”更新一次;另外,26%的“每月”更新一次,13%“每幾個月”更新一次;2%“每半年”更新一次。

【補丁/更新程序頻率分布】

此外,55%的受訪企業表示,第三方(如合作伙伴或服務提供商)可以訪問其工控系統,對此應該制定第三方政策,旨在降低控制系統的潛在風險。數據表明,允許第三方訪問的企業其遭遇網絡攻擊的可能性為63%,而不允許第三方訪問的企業攻擊可能性為37%。

還有跡象表明,許多企業(80%)在其工控網絡上使用無線連接,此舉增加了工控系統的攻擊面。這凸顯了通過教育降低各類違規行為的重要性。

管理工控網絡安全面臨的挑戰

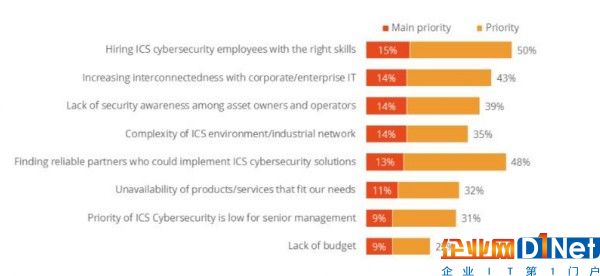

工控網絡安全在組織內部是否得到了足夠重視?根據調查,我們發現:50%的受訪者認為“雇傭具備工控網絡安全專業技能的員工”是優先事項;15%的受訪者認為其是主要優先事項;48%的受訪者認為“尋找到能夠實施工控網絡安全解決方案的合作伙伴”是優先事項;13%的受訪者認為其是主要優先事項。

【深色為主要優先事項;淺色為優先事項】

擁有石油和天然氣運輸等關鍵基礎設施的組織已經受到了嚴格的監管,并制定了嚴格的報告程序;然而,為“非關鍵”工業組織制定政府和行業準則和報告標準的需求正在不斷高漲。

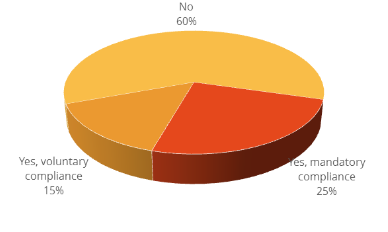

【受訪企業遵守政府規定情況】

調查結果顯示(大部分為制造商),只有1/5的工業企業需要報告安全漏洞,但是2/3的企業對于制定報告標準和行業準則表示歡迎。

【工控安全漏洞報告情況】

有效的防御措施

根據我們的研究結果,我們已經確定了工業企業的風險現狀,發現企業面臨的典型網絡安全風險因素包括:

允許外部第三方訪問;

不遵守任何關于工控網絡安全的政府/行業規定;

在工業網絡中使用無線連接;

為應對工控網絡攻擊做好準備:

制定并落實工控網絡安全政策或程序;

實施一系列安全措施;

對工控系統和控制網絡進行安全評估/審計;

在控制系統和其他網絡部分之間安裝一個單向網關;

運行漏洞掃描程序,并每周或每兩周進行補丁修復;

為工控系統終端安裝反惡意軟件解決方案;

使用工業異常檢測工具;

運行入侵檢測和防御工具;

為工作人員和承包商提供定期的安全意識培訓;

結論

工控網絡攻擊的危害不言而喻,為了降低這種危害,企業需要付出很多努力來進行有效地安全防護。無論是政策、意識培訓、技術防護方方面面都不可或缺,它們都在應對工控網絡攻擊的“戰爭”中發揮著舉足輕重的作用。

京公網安備 11010502049343號

京公網安備 11010502049343號