本文轉載自IBM安全。

這是一次破壞性極強的黑客襲擊事件,病毒頃刻之間蔓延全球,爆發不到48小時,100多個國家和地區的企業紛紛中招,目前所知的波及國家數量已超150個,中招設備數量超過30萬臺,沒錯,它就是讓人頭疼到想哭的WannaCry勒索病毒。

WannaCry勒索病毒,有人歡喜有人愁

WannaCry 把中招的人搞得真心想哭。試想,打開電腦,你就有可能面臨著一筆300美元的比特幣“贖金”。雖然安全專家極力強調,不要繳納贖金以免助紂為虐,可不交的話,電腦中所有的重要資料便會丟失,為此讓人虐心。據統計,在事件爆發的第二天晚間,全球已有90人交付贖金,其后繳納贖金的人數上升至116人,而這一數字還在不斷上漲。

大多數IT安全人員因為這次席卷全球的勒索攻擊事件而在周末忙得不可開交,有的忙著打補丁,有的猶豫交贖金。而IBM內部尚未接到受感染的案例報告,因為IBM在4月份已通過BigFix向所管理的終端自動推送了此補丁。

但千萬不要誤以為WannaCry攻擊風波已經平息,未來將還會有更多更新的勒索病毒軟件會利用類似漏洞開展新一波攻擊。作為近來最流行的在線威脅,勒索病毒軟件有時每天發生超過40,000次攻擊,并占攜帶惡意代碼的所有垃圾郵件的65%以上。

據跟蹤垃圾郵件趨勢的IBM X-Force研究人員指出,2016年,勒索軟件垃圾郵件的增長速度達到了驚人的6000%,從2015年占垃圾郵件的0.6%已上升至2016年占垃圾郵件的平均40%,而2017年情況顯然只會更糟。面對如此嚴峻的安全形勢,唯有依托IBM安全免疫系統,未雨綢繆,方能無懼無憂。

防范WannaCry勒索病毒攻擊的正確招式

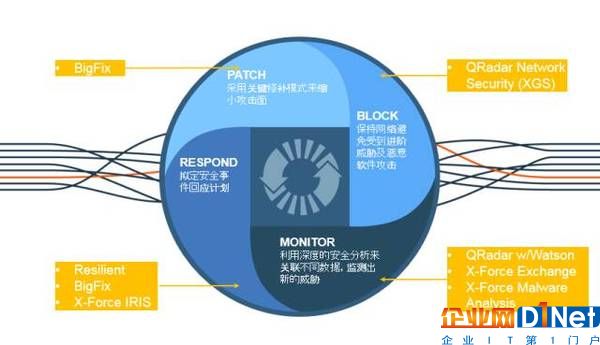

勒索病毒看似破壞力驚人,其實破解只需四大招!

補丁支持:公司需要確認是否及時安裝了最新補丁,在勒索病毒變種前對其加以遏制。

網絡阻斷:對于為安裝補丁的系統來說,攔截機制是第二道防線。因此,公司必須確保安全軟件及網絡攔擊技術已更新至最新版本。

實時監控:增設監控,通過數據反饋安全進展。

積極應對:公司應與IT安全團隊緊密協作,并制定受到感染后的應對策略。

看了上面的防范四大招,我們來復原一下IBM安全解決方案為客戶保駕護航的全過程。其實,早在今年3月檢測出 Windows漏洞時,IBM X-Force 的安全研究人員就已做出應對,提醒用戶升級相關補丁;借助 IBM 的 BigFix 安全補丁和 QRadar 網絡保護技術,客戶可以對其數據進行妥善保護。此外,Watson for Cyber Security 能夠分析攻擊警告,并向客戶及托管安全運營中心反饋相關數據。

其中IBM的終端管理產品在微軟補丁發布當天,即3月14日便發布了更新,IBM入侵防御系統在4月20日發布更新特征庫,更新后的產品具有對該漏洞的全面防御能力。同時,對于其它非IBM用戶防護此病毒除了盡快更新Windows系統相關補丁外,也可利用IBM X-Force Exchange安全情報平臺獲得最新的安全信息。X-Force Exchange安全情報平臺在漏洞披露當天即發布了漏洞警告,提醒用戶升級相關補丁;除了公布漏洞和攻擊消息,X-Force Exchange安全情報平臺還提供了用于防御的Snort規則、此波攻擊主要IP、已發現惡意軟件哈希值等多項重要信息,便于用戶進行自查和防御。

基于四大招,IBM安全解決方案在此次網絡安全攻擊中的應對策略如下:

1

補丁支持

借助BigFix補丁修復軟件,確保能夠發現并報告所有終端設備的安全情況,盡可能讓受到感染的終端設備自動安裝補丁。并利用閉環驗證,確保補丁安裝成功。同時啟用所有終端設備的持續策略執行狀態,縮小受攻擊面。

2

網絡阻斷

借助QRadar Network Security,在內部部署網絡保護設備。確保進行IP信譽度評分及 URL 過濾,以自動攔截惡意站點訪問。并確保網絡保護軟件的簽名及固件保持在最新版本。

3

實時監控

通過QRadar Watson、X-Force Exchange與X-Force Malware Analysis的實時聯動,借助X-Force獲得通用的關聯視圖,對安全分析相關日志、網絡流量及用戶行為進行優先排序,進一步部署網絡安全設備,實時檢測惡意軟件及攻擊活動。同時,對使用基于云的惡意軟件分析服務及自動發送/接收功能,以便快速識別威脅。并利用Watson認知功能打破結構化數據的局限,并將全球最新的研究洞察力運用到活躍威脅防御之中。

4

積極應對

實現Resilient、BigFix與X-Force IRIS的多方聯動下的未雨綢繆,制定并測試意外事件響應計劃,確保人員、流程與技術的統一。同時確保 IR 流程的統一性、可靠性及合規性,而且可輕松予以改進。并在威脅傳播并造成更大危害之前識別、檢測、遏制并修復威脅。此外,通過咨詢具有豐富意外事件管理與安全智能經驗的專家,協助客戶渡過危機,并通過完整的 IR 統籌安排與自動化啟動決定性行動。

可以看見,IBM的QRadar、X-Force與BigFix等安全產品在此次對于勒索病毒的防御中各司其職又相互聯動,對安全隱患實施監測并予以阻斷,有效防止用戶遭受侵害。

從WannaCry到Adylkuzz等層出不窮的勒索軟件,勒索病毒的進攻方式愈加隱蔽,危害更為嚴重,是時候給你的企業建立真正的安全免疫系統了。快快點擊閱讀原文,或是通過次條推送報名在線會議,深入了解IBM安全解決方案,不等勒索找上門。

京公網安備 11010502049343號

京公網安備 11010502049343號