距離Wannacry(想哭)勒索病毒的爆發已經過去一周,一切都歸復平靜,似乎幾位扮演救世主的安全專家不經意關閉了病毒作者暗藏的幾個“開關域名”后,這場本可導致世界陷入混亂的計算機病毒災難變成了一場“雷聲大雨點小”的全球性網絡安全意識宣傳周活動。

頗具諷刺意味的是,這場“疫情”的真兇是微軟,而救星卻是一個更加貪婪的礦機木馬。

Wannacry攻擊收益不到10萬美元,“同門師兄”被忽視

除了全球網絡安全公司的股票暴漲外(當然也有安全公司被打臉,例如SOPHOS),Wannacry勒索病毒作者的收益其實非常有限,截止上周五,即使已經過了“撕票”期限,依然只有極少數的受害者支付贖金,累計不到9.4萬美元。

本可以大殺四方的Wannacry勒索病毒為何如此虎頭蛇尾,甚至紐約時報等媒體開始質疑這不過是黑客搞的一次“安全恐嚇”,而不是正規的網絡欺詐犯罪。

Wannacry勒索病毒“雷聲大雨點小”,半途而廢的真正原因,也許出乎所有人的意料。

根據Proofpoint的報道,在Wannacry勒索病毒爆發一周后,安全專家們發現了另外一個同樣利用NSA武器庫漏洞EternalBlue和DoubleStar的蠕蟲病毒——ADYLKUZZ,但與Wannacry不同的是,ADYLKUZZ不是勒索軟件,而是密碼貨幣礦機木馬。這意味著ADYLKUZZ比Wannacry要“溫和”得多,它不會加密任何“宿主”計算機上的文件,只是會偷偷“借用”計算力來挖掘一種類似比特幣的密碼貨幣——Moneros。與比特幣相比,Moneros的匿名性更強,因為被AlphaBay等地下網絡黑市接受作為結算貨幣而名聲大噪。

殺死Wannacry病毒的居然是“同根生”的礦機木馬

安全專家對Adylkuzz的研究發現一個驚人的秘密,成功遏制Wannacry勒索病毒傳播的不是安全公司的馬后炮,也不是企業IT安全經理們的連夜奮戰,而是Adylkuzz礦機木馬的功勞!

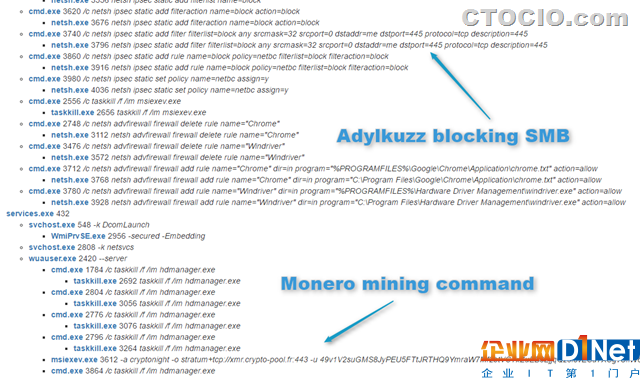

原來Adylkuzz礦機木馬利用的是與Wannacry勒索病毒同樣的計算機漏洞(微軟MS17-010),掃描著同樣的端口—TCP 445,但是Adylkuzz為了讓宿主計算機“專心致志、安安穩穩”地挖礦,會在宿主機器中植入Double Pulsar后門下載挖礦程序,一旦挖礦程序啟動,Adylkuzz會首先關閉宿主計算機的SMB通訊,以此來阻斷其他病毒的入侵,然后才開始接受挖礦指令,長期工作。(下圖)

很顯然,Adylkuzz的目的是經營一個由大量受感染計算機組成的僵尸挖礦網絡,通過持續挖掘密碼貨幣獲利,屬于“訂閱模式”,而不是Wannacry這樣導致宿主計算機癱瘓開展的一次性勒索模式。兩者的“商業模式”存在根本性的分歧,從技術上來看,Adylkuzz與Wannacry也是“一山不容二虎”的排斥關系,更準確地說,Adylkuzz就是Wannacry的天敵。

安全專家的多次測試表明,Adylkuzz的傳染性更強,多臺存在“永恒之藍”漏洞的計算機聯網后第一時間(不到20分鐘)被感染的不是wannacry,而是Adylkuzz。

此外,Adylkuzz不但傳染性更強,而且啟動時間更早,從4月24日就開始傳播,目前安全專家發現有超過20個Adylkuzz攻擊主機依然在掃描傳播木馬,活躍的命令控制服務器也多達十幾臺,真實的規模可能更大。那么問題來了,那些最初存在永恒之藍漏洞卻又躲過wannacry攻擊的電腦,有多少已經感染Adylkuzz變成僵尸礦機了呢?此外,對于Adylkuzz這樣不導致數據丟失,僅僅“費電”的礦機僵尸木馬,企業也萬萬不可掉以輕心,因為那些比wannacry更兇險、比Adylkuzz規模更大的“永恒之藍”病毒,很快將發起下一波攻擊,唯一的應對之策就是盡快更新補丁。

京公網安備 11010502049343號

京公網安備 11010502049343號