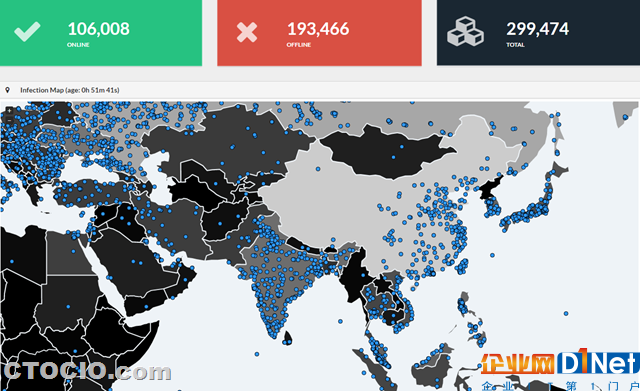

過去24小時,除了朝鮮以外,幾乎所有國家都有wannacry病毒活動

勒索病毒爆發前微軟早就開發了WindowsXP補丁但秘而不宣

上周五,在震驚全球的Wannacry勒索蠕蟲病毒爆發當天(香菇病毒),微軟第一時間就發布了導致病毒大面積肆虐MS17-010漏洞的WindowsXP補丁(微軟同時發布了winxp_sp3 至 win10、win2003 至 win2016 的全系列補丁)。對于安全業內人士來說微軟能在如此短的時間內開發并發布WindowsXP補丁并“不科學”,更合理的解釋是:微軟早就準備好了WindowsXP的補丁,只是出于某些原因并未提供給全球的WindowsXP用戶。

事實上早在今年3月份,微軟就已經了解到這個漏洞并且開發了windows全系產品的補丁,但不幸的是,根據金融時報的最新報道,微軟出于商業目的考慮,有選擇性地推送補丁,免費給Windows 10系統用戶推送,而對繼續使用WindowsXP這樣已經停止技術支持的老版本Windows系統的“釘子戶”,微軟采取了收費更新策略,而且更新的費用很高,這直接導致大量WindowsXP用戶難以負擔而選擇不升級。

對此,微軟的發言人告訴美聯社的記者表示:“對于那些不愿意升級Windows系統的用戶來說,可以選擇跟微軟簽訂定制化技術支持服務協議作為權宜之計。”

根據金融時報的報道,2014年微軟停止WindowsXP技術支持時,升級windows系統的成本約為每臺設備200美元,第二年就暴漲到了400美元。微軟還對一些客戶給出了更高的收費標準。

如此高的升級費用導致wannacry勒索病毒的第一批受害者之一——英國國家醫療服務體系這樣的機構都無法負擔,當然也包括大量在本次勒索病毒攻擊中中招的交通、能源、政府、金融、電信、教育等機構用戶也都面臨類似的問題而沒有選擇升級。

但是Wannacry勒索病毒的重災區中國,除了WindowsXP升級費用門檻之外,盜版泛濫也是一個重要因素,紐約時報就曾撰文指出:

安全公司 F-Secure 的研究人員認為,大量運行盜版 Windows 的計算機或許為勒索軟件的入侵打開了方便之門。 目前并不清楚是否所有遭該勒索軟件入侵的中國企業與機構都在使用盜版軟件。BSA 去年進行的一項研究發現,2015 年中國計算機上安裝的軟件有 70% 沒有獲得正當授權。一位學習網絡工程的人士將這次襲擊的大面積傳播歸因于許多問題,盜版是其中一個因素,“目前大多數的學校,全部都是用盜版軟件的,包括 操作系統和專業軟件,在中國,大部分人用的 Windows 都是盜版的,這就是一個現狀吧。”周一,中國的一些機構還在清理因這次襲擊而癱瘓的系統。中國三大國營電信運營商之一中國電信上周末也出現了類似的混亂景象,該消息來自一名沒有被授權談判此事的員工。這名員工表示,公司提供的軟件補丁不起作用,之后被告知使用奇虎360的一個補丁,后者支持盜版和授權過期的 Windows系統。

除了盜版之外,安全業界對病毒“幕后真兇”的跟蹤分析其歸屬地指向朝鮮的黑客組織Lazarus,考慮到wannacry迄今在贖金方面的收入微不足道(只有數萬美元,與攻擊規模和造成的損失不成比例),以及wannacry爆發的時機與朝鮮導彈試射時間窗口重疊,包括華盛頓郵報在內的多家媒體認為wannacry勒索病毒的爆發帶有政治動機。

微軟第一反應是甩鍋給NSA和用戶

上周微軟在wannacry勒索病毒爆發后不久就快速反應,微軟負責法務的總裁Brad Smith在微軟官方聲明中指責NSA對此次病毒爆發負有不可推卸的責任,隨后國內外安全專家在社交媒體上也普遍把矛頭對準了奧巴馬時代開始執行的VEP政府情報機構漏洞披露機制(是選擇囤積戰備還是披露給廠商打補丁的一個決策流程)。下面我們回顧一下微軟聲明的部分內容,有心的讀者可以自行腦補:

周五以來,我們就24小時連軸工作幫助實踐中受影響的用戶,這些工作還包括協助那些已經失去技術支持的老用戶,…作為科技公司,我們微軟對于網絡攻擊響應責無旁貸。微軟擁有超過3500名安全工程師,負責全面應對網絡安全威脅,從持續更新到高級威脅防御服務(ATP)。具體到本次事件來說,我們三月份就開發和發布了補丁,上周五第一時間更新了Windows Defender來檢測WannaCrypt攻擊。

事實上,本次攻擊表明,網絡安全是科技公司和用戶的共同責任,在(win10)補丁發布長達兩個月時間后依然有如此多的電腦(WindowsXP)存在漏洞就是最好的說明。這次攻擊也為企業敲響了警鐘:及時打補丁人人有責,應當得到高管的支持。

此外,這次攻擊再次凸顯了一點,那就是政府囤積漏洞是多么的危險。此前我們在維基解密上看到過CIA“窖藏”的漏洞,如今又是NSA泄露的漏洞給全世界用戶帶來了災難。再一次,政府手中的漏洞泄露到公眾領域引發災難,這就好比美國軍方丟失了一批戰斧式巡航導彈。

京公網安備 11010502049343號

京公網安備 11010502049343號