勒索病毒事件繼續(xù)發(fā)酵,截至5月15日,我國(guó)已有包括公安、邊檢、加油站、醫(yī)療機(jī)構(gòu)、學(xué)校、鐵路、民航等在內(nèi)多個(gè)系統(tǒng)受到波及。

回溯此次勒索病毒的起源,一種頗為流行的說(shuō)法是,一家名為“Shadow Brokers”(影子經(jīng)紀(jì)人)的黑客組織,盜取了美國(guó)國(guó)家安全局(NSA)網(wǎng)絡(luò)武器庫(kù)中的相關(guān)文檔和漏洞工具。

如果此說(shuō)屬實(shí),那么“影子經(jīng)紀(jì)人”在今年4月14日泄露的一份117.9 MB的美國(guó)NSA機(jī)密文檔,就可以被視為本次勒索病毒危機(jī)的一次預(yù)演或者說(shuō)前傳。當(dāng)時(shí)被泄露的文檔中,就包含了多個(gè)Windows遠(yuǎn)程漏洞利用工具。

“十年一遇”的非交互式遠(yuǎn)程漏洞攻擊工具

盡管微軟曾宣稱(chēng),Windows系統(tǒng)已經(jīng)超過(guò)十年沒(méi)有出現(xiàn)非交互式遠(yuǎn)程攻擊的漏洞了。但此次的勒索病毒事件,正好應(yīng)了“十年一遇”的窘運(yùn)。

此次事件的背后黑手——“影子經(jīng)紀(jì)人”曾在今年4月14日泄露了一份117.9 MB的美國(guó)NSA機(jī)密文檔,內(nèi)含23個(gè)最新黑客工具,其中包含了多個(gè)Windows遠(yuǎn)程漏洞利用工具。

當(dāng)時(shí)就曾有網(wǎng)絡(luò)安全研究團(tuán)隊(duì)推測(cè),由于此次泄露的漏洞幾乎涉及到所有的Windows版本,故一旦擁有了這個(gè)工具,遠(yuǎn)程攻擊者可以非常簡(jiǎn)單地入侵受影響的系統(tǒng),要做的也許僅僅只是輸入目標(biāo)的IP。

安恒信息安全研究院院長(zhǎng)吳卓群向澎湃新聞(www.thepaper.cn)記者展示了一份報(bào)告,這份報(bào)告為當(dāng)時(shí)他的研究團(tuán)隊(duì)對(duì)泄露和利用工具進(jìn)行的分析結(jié)果報(bào)告。

這份名為《NSA泄露SMB端口漏洞 全網(wǎng)安全風(fēng)險(xiǎn)報(bào)告》(以下簡(jiǎn)稱(chēng)“報(bào)告”)顯示,當(dāng)時(shí)所泄露的工具將會(huì)影響到的Windows版本包括但不限于Windows NT,Windows 2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0。

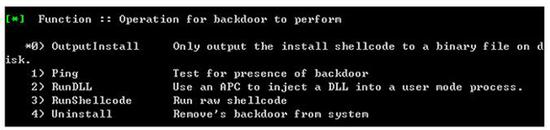

報(bào)告中對(duì)主要攻擊工具做出了如下說(shuō)明(見(jiàn)下圖),并表示多個(gè)工具都是利用了SMB的遠(yuǎn)程利用漏洞來(lái)進(jìn)行攻擊,漏洞影響大,危害范圍廣。

安恒信息安全研究院對(duì)NSA泄露SMB端口漏洞的主要攻擊工具分析報(bào)告 圖/安恒信息安全研究院

吳卓群稱(chēng),當(dāng)時(shí)團(tuán)隊(duì)分析發(fā)現(xiàn),當(dāng)攻擊者利用泄露的工具成功入侵目標(biāo)機(jī)器后,會(huì)在目標(biāo)機(jī)器對(duì)應(yīng)的SMB端口植入一個(gè)名為Doublepulsar的后門(mén)程序。遠(yuǎn)程攻擊者可以利用該后門(mén)向目標(biāo)機(jī)器植入dll或者shellcode。而這一些都可以在悄無(wú)聲息的情況下發(fā)生。

Doublepulsar后門(mén)程序運(yùn)行狀態(tài) 圖/安恒信息安全研究院

據(jù)吳卓群表示,大部分的漏洞發(fā)生在windows內(nèi)核對(duì)協(xié)議處理的過(guò)程中,一旦后門(mén)被植入,攻擊者就就可以毫無(wú)阻礙地向目標(biāo)機(jī)器植入dll或者shellcode,植入的任意程序或者代碼將以系統(tǒng)最高權(quán)限運(yùn)行,系統(tǒng)就此將被完全控制。而上述分析結(jié)果也在此次勒索病毒事件中得到了印證。

風(fēng)險(xiǎn)分布:港臺(tái)受沖擊最大

在該次泄露事件發(fā)生后,安恒信息安全研究院對(duì)全球開(kāi)放SMB端口的2901094個(gè)主機(jī)進(jìn)行了探測(cè)分析發(fā)現(xiàn),在當(dāng)時(shí)被確認(rèn)存在相關(guān)漏洞的主機(jī)有164263個(gè),可能存在漏洞的主機(jī)至少達(dá)1787640個(gè)(無(wú)法遠(yuǎn)程明確探測(cè)),受威脅主機(jī)占比高達(dá)67.2%。

值得注意的是,其中檢測(cè)到中國(guó)漏洞主機(jī)數(shù)量為57591個(gè),占全球的35%,風(fēng)險(xiǎn)指數(shù)位居首位,美國(guó)受影響數(shù)為25086。

全球開(kāi)放SMB端口的主機(jī)分布圖 圖/安恒信息安全研究院

當(dāng)時(shí)全球存在風(fēng)險(xiǎn)漏洞的主機(jī)分布視角圖 圖/安恒信息安全研究院

而在當(dāng)時(shí),全球范圍內(nèi)檢測(cè)發(fā)現(xiàn)被入侵植入Doublepulsar后門(mén)的主機(jī)就已達(dá)94613個(gè)。其中檢測(cè)到美國(guó)被植入后門(mén)主機(jī)數(shù)量為58072,占全球數(shù)量的61%,中國(guó)被植入后門(mén)主機(jī)數(shù)量為20655,占全球數(shù)量的22%。

全球范圍內(nèi)檢測(cè)發(fā)現(xiàn)被入侵植入Doublepulsar后門(mén)的主機(jī)分布視角圖 圖/安恒信息安全研究院

在當(dāng)時(shí),安恒信息安全研究院還對(duì)國(guó)內(nèi)可能受到影響的主機(jī)進(jìn)行了分析。

分析結(jié)果顯示:檢測(cè)到中國(guó)開(kāi)放SMB端口的主機(jī)數(shù)量為513682。其中,國(guó)內(nèi)受漏洞影響的主要地區(qū)分布在臺(tái)灣、浙江、山東、江蘇、北京。

其中,臺(tái)灣數(shù)量為17506位,占全國(guó)總量的30%,居首位,浙江數(shù)量為10162,占比18%。

國(guó)內(nèi)已被植入后門(mén)的主機(jī)數(shù)量為20655。其中,被入侵主機(jī)主要分布在香港、臺(tái)灣、貴州、江西以及浙江,其中香港數(shù)量12335,占全國(guó)總數(shù)的59%。

中國(guó)存在漏洞威脅的主機(jī)分布視角圖 圖/安恒信息安全研究院

國(guó)內(nèi)已被植入后門(mén)主機(jī)的地域分布情況視角圖 圖/安恒信息安全研究院

冰山一角

據(jù)吳卓群介紹,此次勒索病毒的發(fā)源地,美國(guó)NSA網(wǎng)絡(luò)武器庫(kù)掌握了很多0day漏洞(即有可能未被公開(kāi)或已公開(kāi),但官方還沒(méi)有相關(guān)補(bǔ)丁的漏洞)。用杭州安恒信息有限公司總裁、浙江省信息安全協(xié)會(huì)安全服務(wù)委員會(huì)主任范淵的話(huà)來(lái)說(shuō),這些0day漏洞是“一攻一個(gè)準(zhǔn)”。

此前,關(guān)于黑客組織竊取的許多資料已有一部分在“維基解密”網(wǎng)站上公布,內(nèi)容涵蓋了中國(guó)國(guó)內(nèi)一些防火墻設(shè)備的漏洞、國(guó)外一些專(zhuān)門(mén)做漏洞分析軟件的漏洞等,吳卓群稱(chēng)這些漏洞用起來(lái)危害嚴(yán)重,所幸目前還沒(méi)有爆發(fā)。

第二次的泄露發(fā)生在今年4月14日,在該批次泄露中,最具殺傷力的是一個(gè)漏洞攻擊平臺(tái)。該平臺(tái)內(nèi)包含了許多Windows漏洞,據(jù)安恒信息安全研究院檢測(cè),發(fā)現(xiàn)其中有一個(gè)漏洞“特別好用、特別厲害”,它利用SMB文件共享協(xié)議,中文名叫做永恒之藍(lán),正是此次爆發(fā)的勒索病毒核心漏洞。

它的好用和厲害之處在于,當(dāng)利用該漏洞攻擊一臺(tái)機(jī)器,不需要任何前置條件,只要打開(kāi)了端口或服務(wù)就可以攻擊成功;漏洞利用難度很低,因?yàn)樗袞|西是自動(dòng)化寫(xiě)好的;影響范圍很廣,各種版本的Windows都會(huì)有影響;穩(wěn)定性很強(qiáng),幾乎每一次都能夠成功攻擊。

吳卓群的研究團(tuán)隊(duì)曾對(duì)泄露資料中的漏洞測(cè)試平臺(tái)進(jìn)行分析,但卻發(fā)現(xiàn)缺少很多文件。“特別是有一個(gè)文件夾全部刪掉了,我們?cè)趩?dòng)文件的時(shí)候發(fā)現(xiàn)啟動(dòng)不了,顯示其中一個(gè)錯(cuò)誤就是缺少一個(gè)文件夾,而且還可能刪了很多比較厲害的工具”。據(jù)吳卓群猜測(cè),黑客組織目前可能只公布了一部分內(nèi)容,手上還掌握著更核心更嚴(yán)重的漏洞,數(shù)量也遠(yuǎn)比公布出來(lái)的多得多。

京公網(wǎng)安備 11010502049343號(hào)

京公網(wǎng)安備 11010502049343號(hào)