近日包括中國在內的全球近百個國家和地區部分電腦遭遇同一類勒索病毒的攻擊。記者了解到,目前安全機構暫未能有效破除該勒索軟的惡意加密行為,用戶只能進行預防,用戶中毒后可以通過重裝操作系統的方式來解除勒索行為,但用戶重要數據文件不能直接恢復。

全球近百國家地區遭勒索病毒攻擊

據外媒報道,日前,全球近百個國家和地區都有電腦系統遭受一個名為WannaCry的病毒攻擊,被攻擊者被要求支付比特幣才能解鎖。12日,安全軟件制造商Avast表示,它已經在99個國家觀察到超過57000個感染例子。

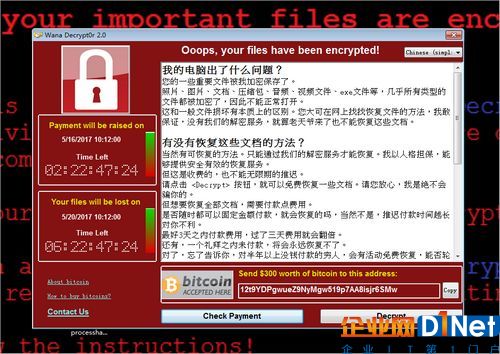

據社交媒體上用戶貼出的照片顯示,該勒索軟件在鎖定電腦后,索要價值300美元的比特幣,并顯示有“哎喲,你的文件被加密了!”(Ooops, your files have been encrypted!)字樣等的對話框。

13日,中國國家互聯網應急中心發文稱,互聯網上出現針對Windows操作系統的勒索軟件的攻擊案例,勒索軟件利用此前披露的Windows SMB服務漏洞(對應微軟漏洞公告:MS17-010)攻擊手段,向終端用戶進行滲透傳播,并向用戶勒索比特幣或其他價值物。

被勒索病毒攻擊后電腦彈出的窗口。騰訊反病毒實驗室供圖

騰訊反病毒實驗室接受中新網記者采訪時也表示,這是最近幾年極為流行的、依靠強加密算法進行勒索的攻擊手段。與之前的攻擊不同的是,此次勒索病毒結合了蠕蟲的方式進行傳播,傳播方式采用了前不久美國國家安全局(NSA)被泄漏出來的MS17-010漏洞,因此無需受害者下載、查看或打開任何文件即可發動攻擊。

國內多個高校電腦遭遇病毒入侵

中國國家互聯網應急中心還表示,勒索軟件的攻擊涉及到國內用戶(已收到多起高校案例報告),已經構成較為嚴重的攻擊威脅。

從5月12日晚間起,中國多個高校的師生陸續發現自己電腦中的文件和程序無法打開,而是彈出對話框要求支付比特幣等贖金后才能恢復。

記者注意到,山東大學、南昌大學、廣西師范大學、東北財經大學、電子科技大學中山學院在內十幾家高校發布遭受病毒攻擊的通知,提醒師生注意防范。

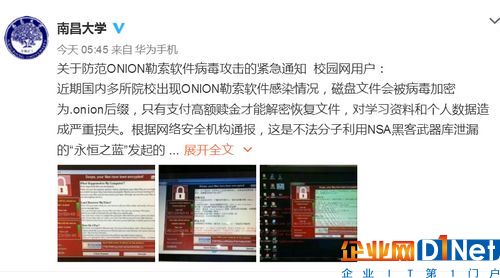

南昌大學官方微博發布的勒索軟件病毒攻擊的通知截圖。

部分高校通知稱,近期國內多所院校出現ONION勒索軟件感染情況,磁盤文件會被病毒加密為。onion后綴,只有支付高額贖金才能解密恢復文件,對學習資料和個人數據造成嚴重損失。根據網絡安全機構通報,這是不法分子利用NSA黑客武器庫泄漏的“永恒之藍”發起的病毒攻擊事件。

國內外被攻擊的電腦中的是同一病毒

騰訊反病毒實驗室表示,在NSA泄漏的文件中,WannaCry傳播方式的漏洞利用代碼被稱為“EternalBlue”,所以也有的媒體報道稱此次攻擊為“永恒之藍”。

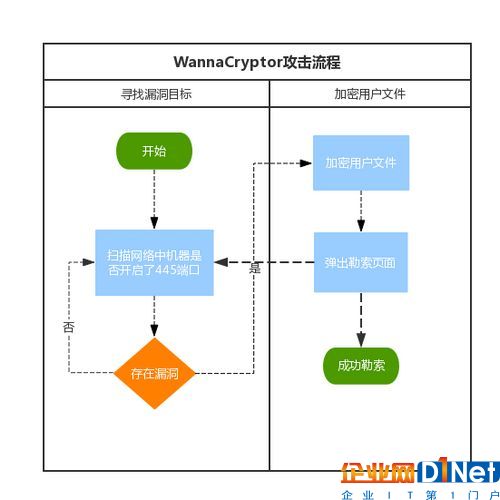

據騰訊反病毒實驗室分析,這次WanaCry2.0系列攻擊,實際上是一次蠕蟲攻擊,威力等同于當年的conficker。該蠕蟲一旦攻擊進入能連接公網的用戶機器,就會利用內置了EnternalBlue的攻擊代碼,自動在內網里尋找開啟了445端口的機器進行滲透。

中國國家互聯網應急中心稱,當用戶主機系統被該勒索軟件入侵后,用戶主機上的重要數據文件,如:照片、圖片、文檔、壓縮包、音頻、視頻、可執行程序等多種類型的文件,都被惡意加密且后綴名統一修改為 “。WNCRY”。

國內高校為何此次成病毒攻擊“重災區”?

騰訊反病毒實驗室認為,各大高校通常接入的網絡是為教育、科研和國際學術交流服務的教育科研網,此骨干網出于學術目的,大多沒有對445端口做防范處理,這是導致這次高校成為重災區的原因之一。

此外,如果用戶電腦開啟防火墻,也會阻止電腦接收445端口的數據。但中國高校內,一些同學為了打局域網游戲,有時需要關閉防火墻,也是此次事件在中國高校內大肆傳播的另一原因。

騰訊安全反病毒實驗室公布的WanaCrypt0r 2.0攻擊流程圖。

騰訊反病毒實驗室還表示,相關網絡運營商在骨干網ISP策略中習慣性禁止445端口的數據傳輸,防止蠕蟲等病毒傳播的策略,發揮了重要的作用。在本次漏洞事件中,間接地降低了本次漏洞所帶來的風險。

你的電腦若中毒了怎么辦?

根據中國國家信息安全漏洞共享平臺(CNVD)秘書處普查的結果,互聯網上共有900余萬臺主機IP暴露445端口(端口開放),而中國大陸地區主機IP有300余萬臺。

據外媒報道,一名網絡安全研究員聲稱他找到方法能停止這個病毒擴散,但警告這只是暫時性質的。

中國國家互聯網應急中心表示,目前,安全業界暫未能有效破除該勒索軟的惡意加密行為,用戶主機一旦被勒索軟件滲透,只能通過重裝操作系統的方式來解除勒索行為,但用戶重要數據文件不能直接恢復。

中國國家互聯網應急中心公布的有可能通過445端口發起攻擊的漏洞攻擊工具。

騰訊反病毒實驗室稱,此病毒與以往的勒索攻擊事件一樣,采用了高強度的加密算法,因此在事后想要恢復文件是很難的,重點還是在于事前的預防。

如何能預防電腦被勒索病毒“綁架”?

在防范上,國內多家安全機構均提示,一是,及時更新 Windows已發布的安全補丁。在3月MS17-010漏洞剛被爆出的時候,微軟已經針對Win7、Win10等系統在內提供了安全更新;此次事件爆發后,微軟也迅速對此前尚未提供官方支持的Windows XP等系統發布了特別補丁。

二是,在電腦上安裝騰訊電腦管家、360安全衛士等安全類軟件,并保持實時監控功能開啟,可以攔截木馬病毒的入侵。

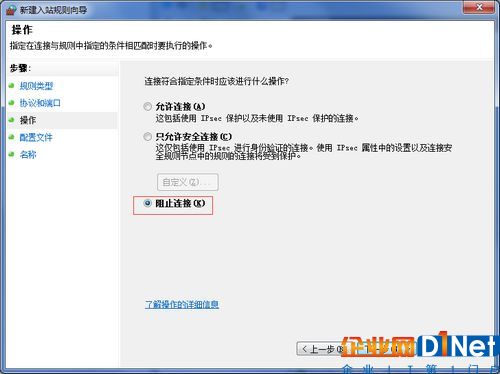

Windows 7系統用戶可打開控制面板點擊防火墻-高級設置-入站規則-新建規則-勾中“端口”-點擊“協議與端口”,勾選“特定本地端口”,填寫445后點擊下一步,繼續點擊“阻止鏈接”,一直下一步,并給規則命名,可完成關閉445端口。

中國國家互聯網應急中心還建議,關閉445等端口(其他關聯端口如: 135、137、139)的外部網絡訪問權限,在服務器上關閉不必要的上述服務端口;加強對445等端口(其他關聯端口如: 135、137、139)的內部網絡區域訪問審計,及時發現非授權行為或潛在的攻擊行為;由于微軟對部分操作系統停止安全更新,建議對Window XP和Windows server 2003主機進行排查(MS17-010更新已不支持),使用替代操作系統;做好信息系統業務和個人數據的備份。(完)

京公網安備 11010502049343號

京公網安備 11010502049343號