Windows版KillDisk的勒索信息

其實勒索軟件不是什么新鮮事物,不過最近出現了越來越多“調皮”的勒索軟件,比如說幫忙傳播兩個用戶就能解鎖文件的,還有近期閱讀有關勒索軟件的文章就能解鎖文件的。這兩天有一款“傳奇式”的勒索軟件問世的,不僅在于其索要贖金21.8萬美元,更在于就算你付了這么多錢,人家也不幫你解鎖!

FBI先前就教育我們說:如果你沒有備份文件卻感染了勒索程序的話,就乖乖支付贖金要回文件吧。研究人員發現的最新勒索軟件KillDisk卻能徹底顛覆你的想法!

KillDisk的演變

KillDisk是一款惡意軟件,但它原本并不從事勒索,而專司數據擦除。2015年烏克蘭電網遭到黑客數次攻擊,導致數百戶家庭供電被迫中斷,事件中有一款名叫Black Energy的惡意軟件——KillDisk正是其中的一個組件。2015年11月,它被用來攻擊烏克蘭的主流通訊社。去年12月初,研究人員檢測到有人利用KillDisk對烏克蘭金融部門展開了網絡破壞。隨后的整個12月,KillDisk都被用來攻擊烏克蘭的海運部門。

根據ESET安全人員的研究,KillDisk近期又開始活躍了,新的樣本能夠對Windows和Linux展開攻擊,最新版的KillDisk形態是勒索軟件:它會像傳統勒索軟件一樣加密文件,隨后索要巨額的贖金,贖金高達218,000美元(222比特幣)。

技術細節

雖然KillDisk針對Windows和Linux兩個操作系統平臺的勒索信息基本一致,但技術細節顯然還是有區別的。

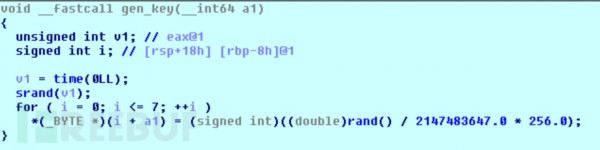

Windows版本的KillDisk會使用AES算法加密文件,其中256位的密鑰由CryptGenRandom生成,而對稱AES加密密鑰會用1024位RSA算法加密,為了區分已加密文件和未加密文件,KillDisk會在所有已加密文件后面加上以下后綴:DoN0t0uch7h!$CrYpteDfilE(不要碰這個加密的文件)。

Linux用戶感染病毒后,KillDisk會遞歸加密以下目錄:

/boot

/bin

/sbin

/lib/security

/lib64/security

/usr/local/etc

/etc

/mnt

/share

/media

/home

/usr

/tmp

/opt

/var

/root

KillDisk會使用三重DES加密每4096字節的文件塊,而每臺機器上所使用的64位加密密鑰是不同的。

重啟之后用戶的系統就無法進入了。

千萬不要支付贖金

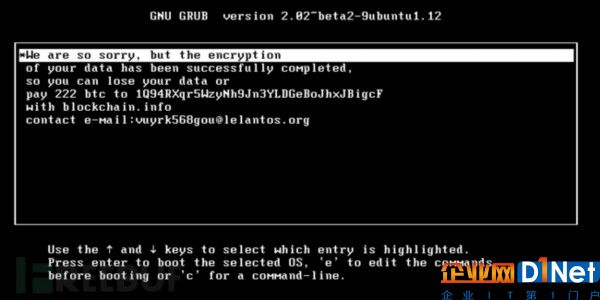

在加密磁盤后,KillDisk會修改GRUB引導記錄,然后把勒索信息寫在引導記錄處,要求受害者支付222比特幣。

Linux版KillDisk的勒索信息

KillDisk不僅開創了在GRUB引導中寫入勒索信息的先河,也開創了勒索軟件不守信的先河。

所以即使你是個土豪很有錢,也不要支付贖金,因為就算向犯罪分子支付了贖金,文件還是回不來,因為KillDisk根本不會將解密密鑰存儲在磁盤或者C&C服務器上。

“KillDisk的例子再次說明為什么不應該選擇向犯罪分子支付贖金。犯罪分子并不能保證恢復你的數據,在本案中罪犯明顯沒有打算要兌現承諾,”ESET高級研究員Robert Lipovsky說道。

幸運的是ESET的研究人員已經找到了Linux KillDisk加密協議中的一個漏洞,利用這個漏洞,用戶可能可以恢復加密的文件,盡管難度非常大。不過這個漏洞在Windows版的KillDisk軟件中沒有。

當前并不清楚KillDisk的作者為什么要這么做,國外媒體推測說或許KillDisk存在的價值還是和從前一樣,就是為了擦除數據。至于為何加上勒索軟件的屬性,大抵是因為在破壞數據的前提下,還有機會賺點兒錢,實在是破壞勒索軟件江湖規矩的好軟件…

防御措施

隨著勒索軟件近幾年的火爆,類似的事件越來越多,Freebuf也有不少案例。對付這類勒索木馬,只能通過預防。

一是要養成備份的習慣,特別是重要文件要經常備份;

二是養成良好的操作習慣,這類勒索軟件大都通過郵件附件傳播,因此不要點擊不明來源的鏈接或附件;操作系統和殺毒軟件也要及時更新。

京公網安備 11010502049343號

京公網安備 11010502049343號